Ngày 29 tháng 12 năm 2022Ravie LakshmananBảo mật máy chủ / Citrix

Hàng nghìn điểm cuối của Bộ điều khiển phân phối ứng dụng Citrix (ADC) và Gateway vẫn dễ bị tổn thương trước hai lỗi bảo mật nghiêm trọng được công ty tiết lộ trong vài tháng qua.

Các vấn đề được đề cập là CVE-2022-27510 và CVE-2022-27518 (điểm CVSS: 9,8), đã được nhà cung cấp dịch vụ ảo hóa giải quyết lần lượt vào ngày 8 tháng 11 và ngày 13 tháng 12 năm 2022.

Mặc dù CVE-2022-27510 liên quan đến việc bỏ qua xác thực có thể bị khai thác để có quyền truy cập trái phép vào khả năng của người dùng Cổng, nhưng CVE-2022-27518 liên quan đến lỗi thực thi mã từ xa có thể cho phép tiếp quản các hệ thống bị ảnh hưởng.

Citrix và Cơ quan An ninh Quốc gia Hoa Kỳ (NSA), vào đầu tháng này, đã cảnh báo rằng CVE-2022-27518 đang bị các tác nhân đe dọa khai thác tích cực trong tự nhiên, bao gồm cả nhóm APT5 do nhà nước bảo trợ có liên kết với Trung Quốc.

Giờ đây, theo một phân tích mới từ nhóm nghiên cứu Fox-IT của Tập đoàn NCC, hàng nghìn máy chủ Citrix kết nối internet vẫn chưa được vá lỗi, khiến chúng trở thành mục tiêu hấp dẫn cho các nhóm tin tặc.

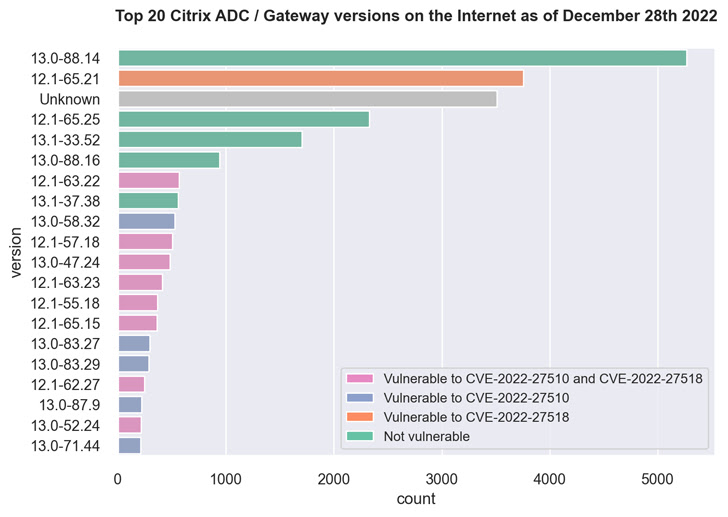

Điều này bao gồm hơn 3.500 máy chủ Citrix ADC và Gateway chạy phiên bản 12.1-65.21 dễ bị ảnh hưởng bởi CVE-2022-27518, cũng như hơn 500 máy chủ chạy phiên bản 12.1-63.22 dễ bị ảnh hưởng bởi cả hai lỗ hổng.

Phần lớn các máy chủ, với số lượng không ít hơn 5.000, đang chạy 13.0-88.14, một phiên bản miễn nhiễm với CVE-2022-27510 và CVE-2022-27518.

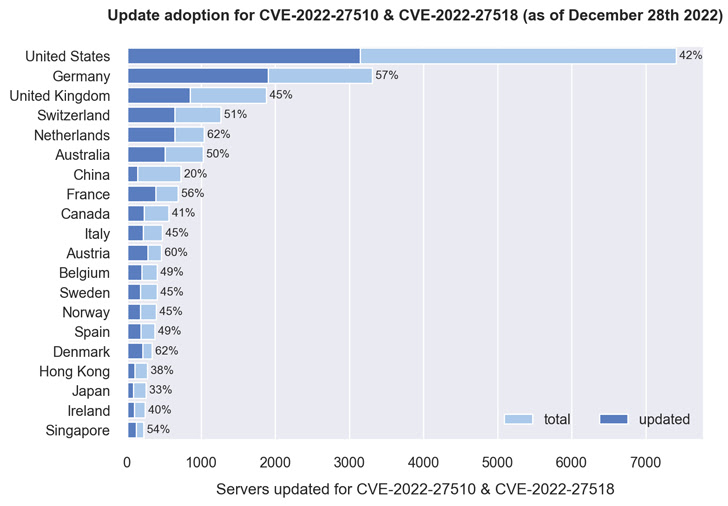

Phân tích theo quốc gia cho thấy hơn 40% máy chủ đặt tại Đan Mạch, Hà Lan, Áo, Đức, Pháp, Singapore, Úc, Vương quốc Anh và Hoa Kỳ đã được cập nhật, trong đó Trung Quốc là tệ nhất, chỉ có 20%. trong số gần 550 máy chủ đã được vá.

Fox-IT cho biết họ có thể suy ra thông tin phiên bản từ giá trị băm giống MD5 có trong phản hồi HTTP của URL đăng nhập (tức là “ns_gui/vpn/index.html”) và ánh xạ nó tới các phiên bản tương ứng.