Các nhà nghiên cứu an ninh mạng đã trình bày chi tiết hoạt động của một trình tải phần mềm độc hại đầy đủ tính năng được đặt tên là PureCrypter chúng được tội phạm mạng mua để cung cấp trojan truy cập từ xa (RAT) và những kẻ đánh cắp thông tin.

Romain Dumont của Zscaler cho biết trong một báo cáo mới: “Bộ tải là một trình thực thi .NET được làm xáo trộn với SmartAssembly và sử dụng tính năng nén, mã hóa và giải mã để tránh các sản phẩm phần mềm chống vi-rút”.

Một số họ phần mềm độc hại được phân phối bằng PureCrypter bao gồm Agent Tesla, Arkei, AsyncRAT, AZORult, DarkCrystal RAT (DCRat), LokiBot, NanoCore, RedLine Stealer, Remcos, Snake Keylogger và Warzone RAT.

Được bán với giá 59 đô la bởi nhà phát triển của nó có tên “PureCoder” cho gói một tháng (và 249 đô la cho gói mua một lần trong đời) kể từ ít nhất tháng 3 năm 2021, PureCrypter được quảng cáo là “crypter duy nhất trên thị trường sử dụng ngoại tuyến và kỹ thuật giao hàng trực tuyến. “

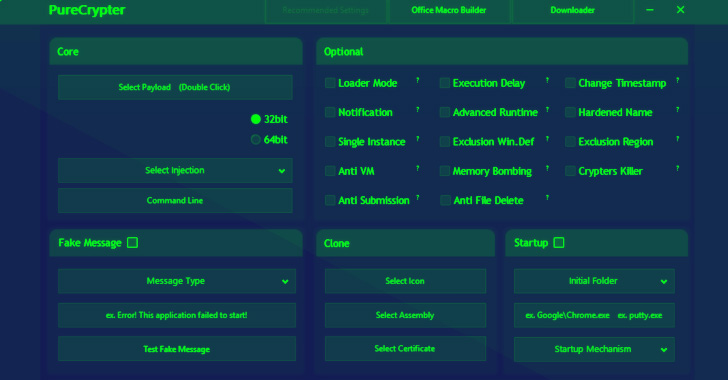

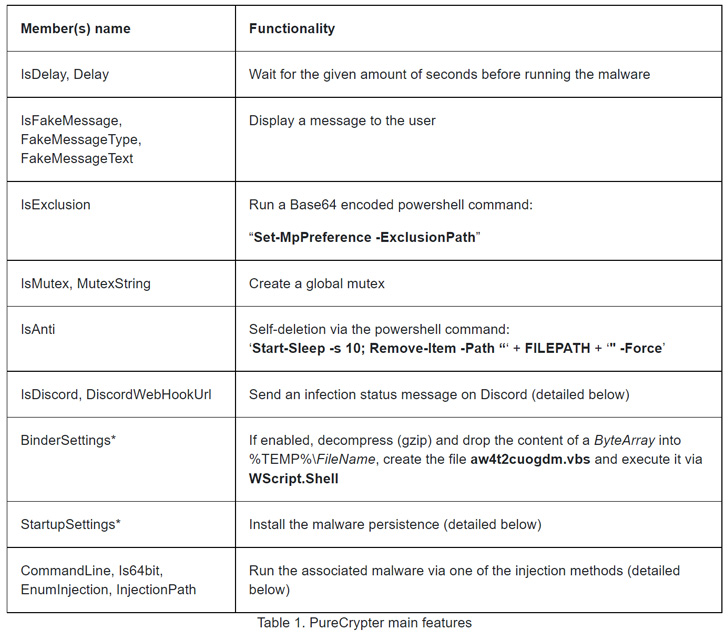

Các chương đóng vai trò như lớp bảo vệ đầu tiên chống lại kỹ thuật đảo ngược và thường được sử dụng để đóng gói tải trọng độc hại. PureCrypter cũng có những gì nó nói là một cơ chế nâng cao để đưa phần mềm độc hại được nhúng vào các quy trình gốc và nhiều tùy chọn có thể cấu hình để đạt được sự bền bỉ khi khởi động và bật các tùy chọn bổ sung để bay theo radar.

Cũng được cung cấp là trình tạo macro Microsoft Office và trình tải xuống, làm nổi bật các tuyến lây nhiễm ban đầu tiềm ẩn có thể được sử dụng để truyền bá phần mềm độc hại.

Điều thú vị là, trong khi PureCoder lưu ý rằng “phần mềm chỉ được tạo ra cho mục đích giáo dục”, thì điều khoản dịch vụ (ToS) của nó lại cấm người mua tải công cụ lên cơ sở dữ liệu quét phần mềm độc hại như VirusTotal, Jotti và MetaDefender.

ToS cho biết thêm: “Bạn không được phép quét tệp đã mã hóa, vì bản thân máy quét đã được tích hợp sẵn một máy quét”.

Trong một mẫu được phân tích bởi Zscaler, một tệp hình ảnh đĩa (.IMG) được phát hiện có chứa trình tải xuống giai đoạn một, lần lượt, truy xuất và chạy mô-đun giai đoạn hai từ một máy chủ từ xa, sau đó sẽ đưa phần mềm độc hại cuối cùng vào bên trong các quy trình khác như MSBuild.

PureCryter cũng cung cấp một số tính năng đáng chú ý cho phép nó tự xóa khỏi máy bị xâm nhập và báo cáo tình trạng lây nhiễm cho tác giả thông qua Discord và Telegram.

.