Một phần mềm độc hại dựa trên Go không có giấy tờ trước đây đang nhắm mục tiêu các máy chủ Redis với mục tiêu chiếm quyền kiểm soát các hệ thống bị nhiễm và có khả năng xây dựng một mạng botnet.

Các cuộc tấn công liên quan đến việc lợi dụng một lỗ hổng bảo mật quan trọng trong kho lưu trữ khóa-giá trị, trong bộ nhớ, mã nguồn mở đã được tiết lộ vào đầu năm nay để triển khai làm lạitheo công ty bảo mật đám mây Aqua.

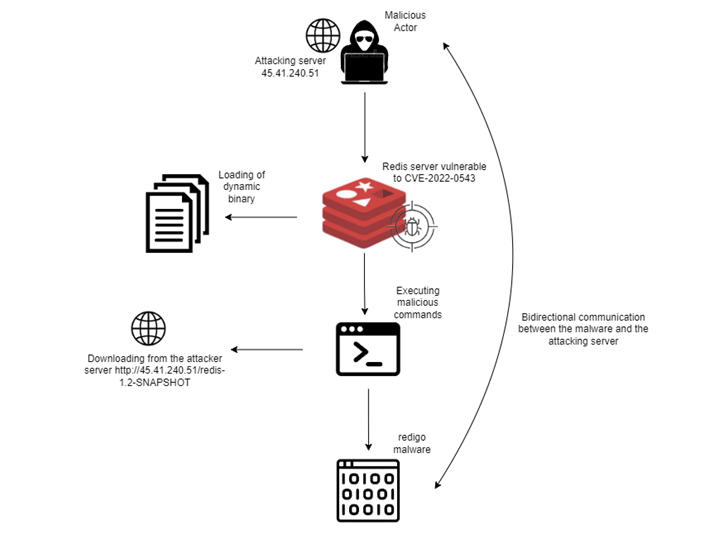

Được theo dõi là CVE-2022-0543 (điểm CVSS: 10,0), điểm yếu liên quan đến trường hợp thoát hộp cát trong công cụ tạo tập lệnh Lua có thể được tận dụng để thực thi mã từ xa.

Đây không phải là lần đầu tiên lỗ hổng này bị khai thác tích cực, điều mà Juniper Threat Labs đã phát hiện ra các cuộc tấn công do botnet Muhstik thực hiện vào tháng 3 năm 2022 để thực thi các lệnh tùy ý.

Chuỗi lây nhiễm Redigo tương tự ở chỗ kẻ thù quét các máy chủ Redis bị lộ trên cổng 6379 để thiết lập quyền truy cập ban đầu, theo dõi nó bằng cách tải xuống thư viện dùng chung “exp_lin.so” từ một máy chủ từ xa.

Tệp thư viện này đi kèm với một khai thác cho CVE-2022-0543 để thực thi một lệnh nhằm truy xuất Redigo từ cùng một máy chủ, ngoài việc thực hiện các bước để che giấu hoạt động của nó bằng cách mô phỏng giao tiếp cụm Redis hợp pháp qua cổng 6379.

Nhà nghiên cứu Nitzan Yaakov của Aqua giải thích: “Phần mềm độc hại bị loại bỏ bắt chước giao tiếp máy chủ Redis, cho phép kẻ thù ẩn thông tin liên lạc giữa máy chủ được nhắm mục tiêu và máy chủ C2”.

Người ta không biết mục tiêu cuối cùng của các cuộc tấn công là gì, nhưng người ta nghi ngờ rằng các máy chủ bị xâm nhập có thể được đồng chọn vào mạng botnet để tạo điều kiện cho các cuộc tấn công DDoS hoặc được sử dụng để đánh cắp thông tin nhạy cảm từ máy chủ cơ sở dữ liệu nhằm mở rộng phạm vi tiếp cận của chúng.