Các nhà nghiên cứu đã tiết lộ một lỗ hổng bảo mật ảnh hưởng đến bảng điều khiển cơ sở dữ liệu H2 có thể dẫn đến việc thực thi mã từ xa theo cách lặp lại lỗ hổng Log4j “Log4Shell” xuất hiện vào tháng trước.

Sự cố, được theo dõi là CVE-2021-42392, là “sự cố quan trọng đầu tiên được xuất bản kể từ Log4Shell, trên một thành phần khác với Log4j, khai thác cùng một nguyên nhân gốc rễ của lỗ hổng Log4Shell, cụ thể là tải lớp từ xa JNDI”, Andrey Polkovnychenko, nhà nghiên cứu của JFrog. và Shachar Menashe nói.

H2 là một hệ quản trị cơ sở dữ liệu quan hệ mã nguồn mở được viết bằng Java có thể được nhúng trong các ứng dụng hoặc chạy ở chế độ máy khách-máy chủ. Theo Maven Repository, công cụ cơ sở dữ liệu H2 được sử dụng bởi 6.807 hiện vật.

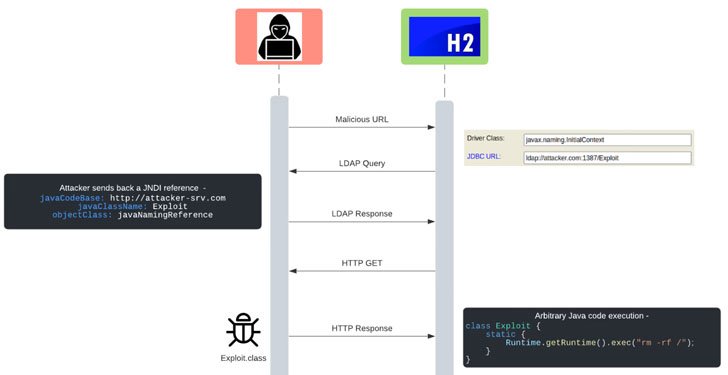

JNDI, viết tắt của Java Naming and Directory Interface, đề cập đến một API cung cấp chức năng đặt tên và thư mục cho các ứng dụng Java, API này có thể sử dụng API kết hợp với LDAP để định vị một tài nguyên cụ thể mà nó có thể cần.

Trong trường hợp của Log4Shell, tính năng này cho phép tra cứu thời gian chạy tới các máy chủ, cả bên trong và bên ngoài mạng, do đó, có thể được vũ khí hóa để cho phép thực thi mã từ xa chưa được xác thực và cấy phần mềm độc hại vào máy chủ bằng cách tạo bản tra cứu JNDI độc hại làm đầu vào bất kỳ ứng dụng Java nào sử dụng các phiên bản dễ bị tấn công của thư viện Log4j để ghi lại nó.

“Tương tự như lỗ hổng Log4Shell được phát hiện vào đầu tháng 12, các URL do kẻ tấn công kiểm soát truyền vào bản tra cứu JNDI có thể cho phép thực thi mã từ xa chưa được xác thực, cho phép kẻ tấn công kiểm soát duy nhất hoạt động của hệ thống của người hoặc tổ chức khác”, Menashe, giám đốc cấp cao của nghiên cứu bảo mật JFrog , giải thích.

Lỗ hổng này ảnh hưởng đến cơ sở dữ liệu H2 phiên bản 1.1.100 đến 2.0.204 và đã được giải quyết trong phiên bản 2.0.206 xuất xưởng vào ngày 5 tháng 1 năm 2022.

“Cơ sở dữ liệu H2 được sử dụng bởi nhiều khuôn khổ bên thứ ba, bao gồm Spring Boot, Play Framework và JHipster”, Menashe nói thêm. “Mặc dù lỗ hổng này không phổ biến như Log4Shell, nhưng nó vẫn có thể có tác động đáng kể đến các nhà phát triển và hệ thống sản xuất nếu không được giải quyết phù hợp.”

.