Một trojan ngân hàng Android mới với hơn 50.000 lượt cài đặt đã được quan sát thấy được phân phối qua Cửa hàng Google Play chính thức với mục tiêu nhắm vào 56 ngân hàng châu Âu và thực hiện thu thập thông tin nhạy cảm từ các thiết bị bị xâm nhập.

Được đặt tên là Xenomorph bởi công ty bảo mật ThreatFnai của Hà Lan, phần mềm độc hại đang trong quá trình phát triển được cho là chia sẻ chồng chéo với một trojan ngân hàng khác được theo dõi dưới biệt danh Alien trong khi cũng “hoàn toàn khác” so với người tiền nhiệm về các chức năng được cung cấp.

“Mặc dù đang trong quá trình làm việc, Xenomorph đã thể hiện các lớp phủ hiệu quả và được phân phối tích cực trên các cửa hàng ứng dụng chính thức”, người sáng lập và Giám đốc điều hành của ThreatFnai, Han Sahin, cho biết. “Ngoài ra, nó có một động cơ mô-đun và rất chi tiết để lạm dụng các dịch vụ trợ năng, trong tương lai có thể cung cấp năng lực cho các khả năng rất tiên tiến, như ATS.”

Alien, một trojan truy cập từ xa (RAT) với tính năng đánh cắp thông báo và đánh cắp 2FA dựa trên trình xác thực, xuất hiện ngay sau sự sụp đổ của phần mềm độc hại khét tiếng Cerberus vào tháng 8 năm 2020. Kể từ đó, các nhánh khác của Cerberus đã được phát hiện trong tự nhiên, bao gồm cả ERMAC vào tháng 9 năm 2021.

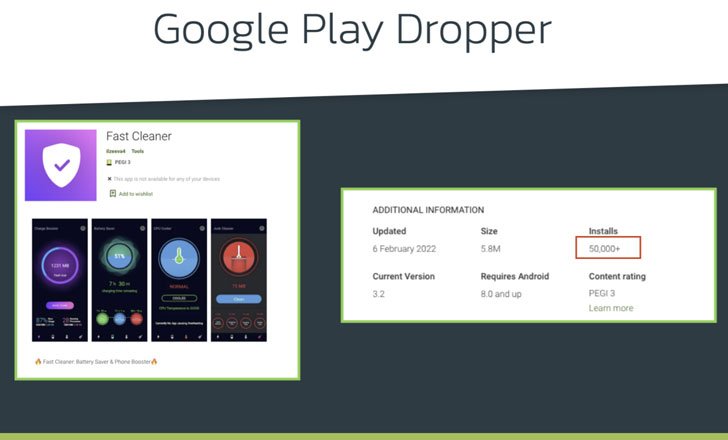

Xenomorph, giống như Alien và ERMAC, là một ví dụ khác về trojan ngân hàng Android tập trung vào việc phá vỡ các biện pháp bảo mật của Cửa hàng Google Play bằng cách giả dạng các ứng dụng năng suất như “Fast Cleaner” để lừa những nạn nhân không biết cài đặt phần mềm độc hại.

Điều đáng chú ý là một ứng dụng nhỏ giọt đào tạo thể dục với hơn 10.000 lượt cài đặt – có tên là GymDrop – đã được phát hiện phân phối khối lượng trojan ngân hàng Alien vào tháng 11 bằng cách che nó là “gói bài tập rèn luyện mới”.

Fast Cleaner, có tên gói là “vizeeva.fast.cleaner” và tiếp tục có sẵn trên cửa hàng ứng dụng, đã trở nên phổ biến nhất ở Bồ Đào Nha và Tây Ban Nha, dữ liệu từ công ty tình báo thị trường ứng dụng di động Sensor Tower tiết lộ, với ứng dụng lần đầu tiên xuất hiện. xuất hiện trong Cửa hàng Play vào cuối tháng 1 năm 2022.

Hơn nữa, các bài đánh giá cho ứng dụng từ người dùng đã cảnh báo rằng “ứng dụng này có phần mềm độc hại” và nó “yêu cầu[s] để cập nhật liên tục được xác nhận. “Một người dùng khác cho biết:” Nó đặt phần mềm độc hại trên thiết bị và ngoài việc nó có hệ thống tự bảo vệ để bạn không thể gỡ cài đặt nó. “

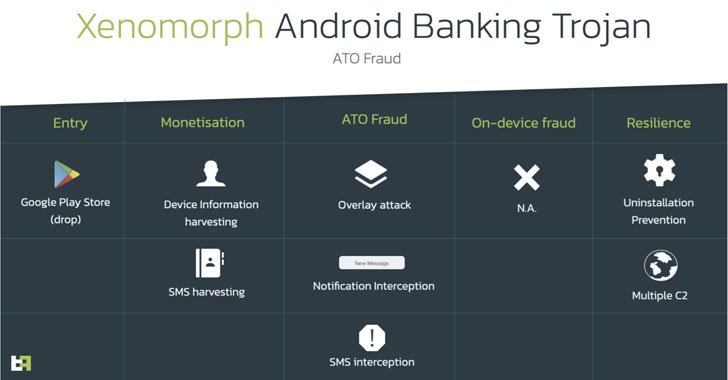

Cũng được Xenomorph đưa vào sử dụng là chiến thuật đã được thử nghiệm theo thời gian để nhắc nạn nhân cấp cho nó các đặc quyền Dịch vụ trợ năng và lạm dụng quyền để thực hiện các cuộc tấn công lớp phủ, trong đó phần mềm độc hại đưa các màn hình lớp phủ giả mạo lên trên các ứng dụng được nhắm mục tiêu từ Tây Ban Nha, Bồ Đào Nha, Ý và Bỉ để bòn rút thông tin xác thực và thông tin cá nhân khác.

Ngoài ra, nó được trang bị tính năng chặn thông báo để trích xuất mã thông báo xác thực hai yếu tố nhận được qua SMS và nhận danh sách các ứng dụng đã cài đặt, kết quả của chúng được chuyển sang máy chủ điều khiển và chỉ huy từ xa.

Các nhà nghiên cứu cho biết: “Sự xuất hiện của Xenomorph một lần nữa cho thấy rằng các tác nhân đe dọa đang tập trung sự chú ý của họ vào các ứng dụng hạ cánh trên các thị trường chính thức,” các nhà nghiên cứu cho biết. “Phần mềm độc hại trong Ngân hàng hiện đại đang phát triển với tốc độ rất nhanh và bọn tội phạm đang bắt đầu áp dụng các phương pháp phát triển tinh vi hơn để hỗ trợ các bản cập nhật trong tương lai.”

.