Vào cuối năm 2021, sẽ có 12 tỷ thiết bị IoT được kết nối và đến năm 2025, con số đó sẽ tăng lên 27 tỷ.

Tất cả các thiết bị này sẽ được kết nối với internet và sẽ gửi dữ liệu hữu ích giúp các ngành công nghiệp, y học và ô tô trở nên thông minh hơn và hiệu quả hơn.

Tuy nhiên, liệu tất cả các thiết bị này có an toàn? Bạn nên đặt câu hỏi rằng bạn có thể làm gì để ngăn chặn (hoặc ít nhất là giảm thiểu) việc trở thành nạn nhân của tội phạm mạng như đánh cắp dữ liệu hoặc các hình thức tội phạm mạng khác trong tương lai?

Bảo mật IoT sẽ bao giờ được cải thiện?

Trong những năm gần đây, số lượng lỗ hổng bảo mật liên quan đến Internet of Things đã tăng lên đáng kể.

Chúng ta hãy bắt đầu ngay từ đầu – hầu hết các thiết bị IoT đều có mật khẩu mặc định và được tiết lộ công khai. Hơn nữa, thực tế là có rất nhiều thiết bị Internet of Things giá rẻ và dung lượng thấp, thậm chí thiếu bảo mật cơ bản nhất.

Và đó không phải là tất cả – các chuyên gia bảo mật đang phát hiện ra các lỗ hổng quan trọng mới mỗi ngày. Nhiều thiết bị IoT đang trải qua các đợt kiểm tra bảo mật lặp đi lặp lại các vấn đề giống nhau: lỗ hổng thực thi mã từ xa ở cấp IP hoặc thậm chí là vô tuyến, cơ chế kiểm soát truy cập không được xác thực hoặc bị hỏng.

Bảo mật phần cứng yếu là một trong những vấn đề được phát hiện thường xuyên nhất. Bằng thuật ngữ phức tạp này, chúng tôi đề cập đến tất cả các khả năng tấn công mà tin tặc có thể khai thác khi họ có thiết bị IoT trong tay: trích xuất thông tin xác thực bảo mật được lưu trữ rõ ràng trong bộ nhớ của thiết bị → Sử dụng dữ liệu này để xâm nhập vào máy chủ chứa dữ liệu của thiết bị đã gửi → chia sẻ hoặc bán các thông tin đăng nhập này trong “dark web” để tấn công từ xa các thiết bị khác cùng loại, v.v.

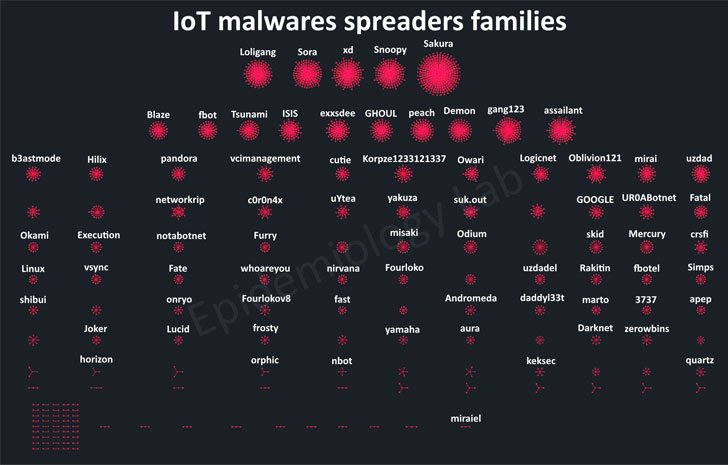

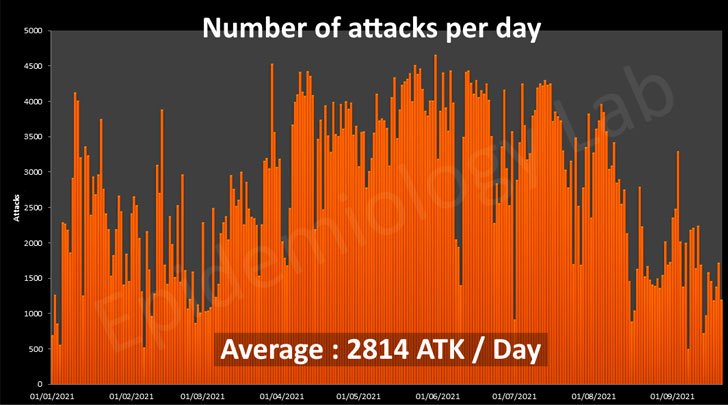

Có một cuộc chiến IoT âm thầm thực sự đang diễn ra và hàng chục nghìn thiết bị IoT đã bị xâm phạm. Để cung cấp cho bạn ý tưởng về mức độ nhận thức đang gia tăng, Phòng thí nghiệm Dịch tễ học của Orange Cyberdefense cung cấp cho chúng tôi một số số liệu thú vị và đáng sợ: Ví dụ: vào năm 2019, một thiết bị IoT dễ bị tấn công có thể bị lây nhiễm trong vòng chưa đầy 3 và vào năm 2021, một thiết bị IoT bị tấn công trung bình 2814 lần mỗi ngày bởi hơn 100 mạng botnet khác nhau đang cố gắng chiếm đoạt nó. Do đó, không có gì ngạc nhiên khi 5 năm sau Mirai, một mạng botnet IoT mới có tên Meris đã xuất hiện và được sử dụng cho các cuộc tấn công DDoS lớn chống lại Yandex, một trang web công cụ tìm kiếm rất lớn của Nga.

Ánh sáng ở cuối đường hầm

Tuy nhiên, tình hình có thể bắt đầu thay đổi trong tương lai gần. Gần đây, Orange, công ty lớn nhất trong ngành viễn thông châu Âu, đã đưa ra sáng kiến mang tên “IoT SAFE” với sự hợp tác của Thales, một nhà sản xuất thiết bị điện tử lớn. Nó đã được chứng minh rằng sự hợp tác giữa nhà cung cấp mạng và nhà sản xuất thiết bị IoT cải thiện đáng kể tính bảo mật của các thiết bị IoT (và do đó là tư thế bảo mật của người dùng của họ).

IoT SAFE đã được GSMA tiêu chuẩn hóa do kết quả của sự hợp tác rộng rãi giữa các nhà sản xuất thiết bị và chipset, các nhà cung cấp đám mây và các nhà khai thác mạng di động.

Ý tưởng chính là sử dụng thẻ SIM (hoặc SIM được nhúng) làm Kho khóa ứng dụng, nơi các khóa bảo mật được lưu trữ an toàn và quản lý động. Không còn cần thiết phải giao các bí mật cho một nhà cung cấp không đáng tin cậy. Cũng không cần thêm Phần tử bảo mật chuyên dụng và đắt tiền. Ngoài ra, không có yêu cầu về giao diện độc quyền.

Nhờ IoT SAFE, một loạt các dịch vụ mật mã có thể được bao phủ trực tiếp bởi thẻ SIM.

Bạn có thể hỏi: Tại sao chúng ta gắn một SIM hoặc một SIM nhúng để bảo mật thiết bị IoT? Đó là vì thẻ SIM được bảo vệ rất tốt trước các cuộc tấn công vật lý. Chúng cũng được tiêu chuẩn hóa và có thể được coi là chip đáng tin cậy và phát triển tốt. Tất cả các thiết bị IoT được kết nối với mạng di động thường được trang bị thẻ SIM. Với 5G cho IoT công nghiệp vừa xuất hiện, chúng chắc chắn sẽ giữ được sự phổ biến của mình. Chúng cũng không đắt, vì nhiều thiết bị IoT di động nhỏ và có cảm biến rẻ, vì vậy có lẽ không cần một con chip chuyên dụng.

Làm thế nào nó hoạt động? Một ví dụ.

Hơn nữa, tiêu chuẩn mới này cũng mang lại lợi ích của sự đơn giản tổng thể cho bảng.

Một ví dụ về điều này là “Cấp phép bằng không cảm ứng”. Trong trường hợp sử dụng này, nhà khai thác mạng cài đặt và định cấu hình từ xa một phiên bản của applet IoT SAFE ngay khi người dùng bật thiết bị IoT. Sau đó, nhà điều hành mạng hướng dẫn applet tạo một cặp khóa mới bao gồm khóa riêng tư được lưu trữ an toàn trên thẻ SIM và khóa công khai được gửi trở lại máy chủ. Máy chủ tạo một chứng chỉ máy khách mới và gửi nó trở lại applet. Cuối cùng, thiết bị tương thích IoT SAFE sử dụng dữ liệu này để thiết lập kết nối an toàn với đám mây bằng cách sử dụng phiên TLS được xác thực lẫn nhau.

Nếu nghi ngờ rằng thiết bị đã bị xâm phạm, thông tin đăng nhập sẽ bị xóa từ xa qua mạng di động.

Ngoài ra còn có các trường hợp sử dụng phức tạp hơn cũng có thể được IoT SAFE đề cập, chẳng hạn như lưu trữ dữ liệu quan trọng của người dùng trên SIM hoặc phần mềm xác thực trước khi thực thi để ngăn phần mềm độc hại IoT thực thi mã trái phép.

Hướng tới một thế giới IoT tươi sáng và an toàn

Orange đã phát hành bản triển khai mã nguồn mở đầu tiên của tiêu chuẩn vào tháng 10 năm 2020, dựa trên ngôn ngữ C thuần túy. Việc triển khai dự án này đã được thử nghiệm trên hai thiết bị hạn chế sử dụng các applet từ hai nhà cung cấp khác nhau. Nó đã được tích hợp thành công vào hai Đám mây công cộng nổi tiếng – Azure và aws – và vào Đám mây Đối tượng Trực tiếp riêng của Orange. Nhờ giấy phép dễ dàng của mã nguồn mở này, các nhà sản xuất thiết bị sẽ có thể triển khai thiết bị tương thích IoT SAFE một cách dễ dàng.

Sáng kiến IoT SAFE đã được trình bày tại một số hội nghị, bao gồm Diễn đàn thẻ Java, Nền tảng toàn cầu và Hội nghị thượng đỉnh về IoT dành cho thiết bị di động. Trong các hội thảo, các trường hợp sử dụng để triển khai IoT SAFE đã được trình bày và thảo luận chi tiết với cộng đồng IoT. Nhờ những nỗ lực này, wolfSSL đã thêm hỗ trợ cho IoT SAFE vào thư viện SSL / TLS nổi tiếng của họ.

Tất nhiên, các phát triển và nguyên mẫu của IoT SAFE cũng đã được trình diễn tại gian hàng Orange tại Mobile World Congress năm nay. Rõ ràng là ngành công nghiệp IoT đã thể hiện sự quan tâm rất lớn sau cuộc trình diễn này. Ngoài các nhà sản xuất thiết bị, nhà sản xuất chip và thậm chí là nhà sản xuất máy bay, nhiều người khác cũng hào hứng với tiềm năng của IoT SAFE.

Một người vì mọi người

Không thể phủ nhận rằng các thiết bị kết nối này không cung cấp khả năng bảo vệ an ninh đầy đủ. Trong thời đại các thiết bị không an toàn ngày càng gia tăng, không còn nghi ngờ gì nữa, chúng là mối đe dọa cho tất cả chúng ta. Hơn nữa, các mối đe dọa bảo mật được coi là trở ngại lớn đối với sự phát triển của các thị trường IoT. Theo Internet of Things World và Omdia, 85% trong số 170 nhà lãnh đạo ngành được khảo sát tin rằng những lo ngại về bảo mật vẫn là một rào cản lớn đối với việc áp dụng IoT. Thông thường, khách hàng tiềm năng do dự khi mua các đối tượng IoT vì họ lo lắng về việc chúng sẽ bị xâm phạm.

Cuối cùng, chỉ những thiết bị đáng tin cậy và an toàn hợp lý mới thành công trên thị trường và dẫn đến tăng trưởng kinh doanh IoT hợp lý. Do đó, cộng đồng nhà cung cấp nên đóng góp tích cực vào bảo mật IoT để thúc đẩy thị trường IoT và tăng cơ hội kinh doanh.

Nếu bạn muốn tìm hiểu thêm về những gì mà các nhà nghiên cứu Orange Cyberdefense chăm chỉ đã nghiên cứu trong năm nay, bạn có thể truy cập trang đích của Công cụ điều hướng bảo mật được xuất bản gần đây của họ.

Lưu ý – Bài báo này được viết và đóng góp bởi Fabrice Fontaine và Leila de Charette, cả hai đều từ Orange Innovation.

.