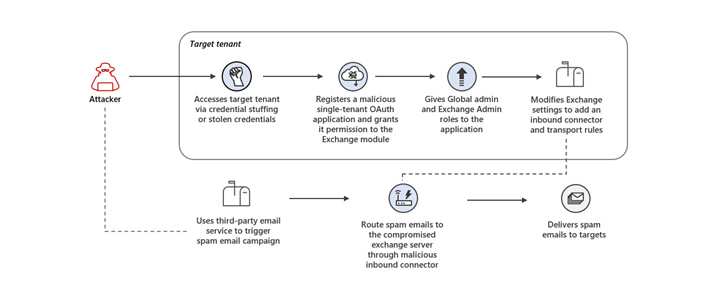

Hôm thứ Năm, Microsoft đã cảnh báo về một cuộc tấn công đối mặt với người tiêu dùng sử dụng các ứng dụng OAuth giả mạo được triển khai trên những người thuê đám mây bị xâm phạm để cuối cùng chiếm quyền kiểm soát các máy chủ Exchange và phát tán thư rác.

Nhóm nghiên cứu Microsoft 365 Defender cho biết: “Kẻ đe dọa đã phát động các cuộc tấn công nhồi nhét thông tin xác thực chống lại các tài khoản rủi ro cao không được kích hoạt xác thực đa yếu tố (MFA) và tận dụng các tài khoản quản trị viên không an toàn để có được quyền truy cập ban đầu”.

Việc truy cập trái phép vào đối tượng thuê đám mây đã cho phép kẻ thù đăng ký một ứng dụng OAuth độc hại và cấp cho nó các quyền cao hơn, và cuối cùng sửa đổi cài đặt Exchange Server để cho phép gửi email đến từ các địa chỉ ip cụ thể thông qua máy chủ email bị xâm nhập.

“Những sửa đổi này đối với cài đặt máy chủ Exchange cho phép kẻ đe dọa thực hiện mục tiêu chính của chúng trong cuộc tấn công: gửi email spam”, Microsoft cho biết. “Các email rác được gửi như một phần của kế hoạch rút thăm trúng thưởng lừa đảo nhằm lừa người nhận đăng ký các gói đăng ký trả phí định kỳ.”

Các email khuyến khích người nhận nhấp vào liên kết để nhận giải thưởng, làm như vậy sẽ chuyển hướng nạn nhân đến trang đích yêu cầu nạn nhân nhập chi tiết thẻ tín dụng của họ với một khoản phí vận chuyển nhỏ để nhận phần thưởng.

Tác nhân đe dọa đã thực hiện thêm một số bước để tránh bị phát hiện và tiếp tục hoạt động của nó trong thời gian dài, bao gồm cả việc mất vài tuần hoặc thậm chí vài tháng để sử dụng ứng dụng OAuth độc hại sau khi nó được thiết lập và xóa các sửa đổi được thực hiện cho Máy chủ Exchange sau khi mỗi chiến dịch thư rác.

Bộ phận tình báo về mối đe dọa của Microsoft cho biết đối thủ đã tích cực chạy các chiến dịch email spam trong vài năm, thường gửi một lượng lớn email spam trong thời gian ngắn thông qua nhiều phương thức khác nhau.

Mặc dù mục tiêu chính của cuộc tấn công dường như là lừa người dùng không cố ý đăng ký các dịch vụ đăng ký không mong muốn, nhưng nó có thể gây ra mối đe dọa nghiêm trọng hơn nhiều nếu cùng một kỹ thuật được sử dụng để đánh cắp thông tin xác thực hoặc phân phối phần mềm độc hại.

Microsoft cho biết: “Trong khi chiến dịch thư rác tiếp theo nhắm mục tiêu vào các tài khoản email của người tiêu dùng, thì cuộc tấn công này lại nhắm vào những người thuê doanh nghiệp để sử dụng làm cơ sở hạ tầng cho chiến dịch này. “Cuộc tấn công này do đó làm lộ ra các điểm yếu bảo mật có thể được sử dụng bởi các tác nhân đe dọa khác trong các cuộc tấn công có thể tác động trực tiếp đến các doanh nghiệp bị ảnh hưởng.”

.