Một tác nhân đe dọa có liên quan đến Iran có tên là Rocket Kitten đã được quan sát thấy đang tích cực khai thác lỗ hổng VMware được vá gần đây để có quyền truy cập ban đầu và triển khai công cụ kiểm tra thâm nhập Core Impact trên các hệ thống dễ bị tấn công.

Được theo dõi là CVE-2022-22954 (điểm CVSS: 9,8), vấn đề nghiêm trọng liên quan đến một trường hợp lỗ hổng thực thi mã từ xa (RCE) ảnh hưởng đến VMware Workspace ONE Access and Identity Manager.

Trong khi vấn đề đã được nhà cung cấp dịch vụ ảo hóa vá vào ngày 6 tháng 4 năm 2022, công ty đã cảnh báo người dùng về việc khai thác lỗ hổng đã được xác nhận xảy ra trong tự nhiên một tuần sau đó.

Các nhà nghiên cứu từ Morphisec Labs cho biết trong một báo cáo mới: “Một kẻ độc hại khai thác lỗ hổng RCE này có khả năng có được bề mặt tấn công không giới hạn”. “Điều này có nghĩa là quyền truy cập có đặc quyền cao nhất vào bất kỳ thành phần nào của môi trường máy chủ và khách được ảo hóa.”

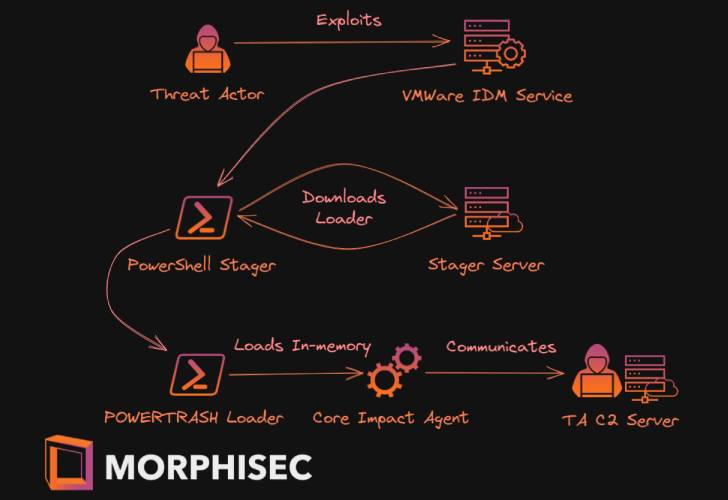

Các chuỗi tấn công khai thác lỗ hổng liên quan đến việc phân phối máy xếp dựa trên PowerShell, sau đó được sử dụng để tải xuống tải trọng ở giai đoạn tiếp theo được gọi là PowerTrash Loader, lần lượt, đưa công cụ kiểm tra thâm nhập, Core Impact, vào bộ nhớ cho các hoạt động tiếp theo .

Các nhà nghiên cứu cho biết: “Việc sử dụng rộng rãi quản lý truy cập danh tính VMWare kết hợp với truy cập từ xa không được kiểm soát mà cuộc tấn công này cung cấp là một công thức cho các vi phạm nghiêm trọng trong các ngành công nghiệp,” các nhà nghiên cứu cho biết.

“Khách hàng của VMWare cũng nên xem xét kiến trúc VMware của họ để đảm bảo các thành phần bị ảnh hưởng không vô tình được công bố trên internet, điều này làm tăng đáng kể rủi ro khai thác.”

.