Các nhóm hack quốc gia liên kết với Trung Quốc, Iran, Triều Tiên và Thổ Nhĩ Kỳ đã nhắm mục tiêu vào các nhà báo để thực hiện hoạt động gián điệp và phát tán phần mềm độc hại như một phần của một loạt chiến dịch kể từ đầu năm 2021.

“Thông thường nhất, các cuộc tấn công lừa đảo nhắm mục tiêu vào các nhà báo được sử dụng để hoạt động gián điệp hoặc để có được những hiểu biết quan trọng về hoạt động bên trong của chính phủ, công ty khác hoặc khu vực nhập khẩu do nhà nước chỉ định”, Proofpoint cho biết trong một báo cáo được chia sẻ với The Hacker News.

Công ty bảo mật doanh nghiệp cho biết, mục tiêu cuối cùng của các cuộc xâm nhập là đạt được lợi thế cạnh tranh về tình báo hoặc phát tán thông tin và tuyên truyền sai lệch.

Proofpoint cho biết họ đã xác định được hai nhóm tấn công Trung Quốc, TA412 (hay còn gọi là Zirconium hoặc Judgment Panda) và TA459, nhắm mục tiêu vào các nhân viên truyền thông bằng các email độc hại chứa đèn hiệu web và tài liệu vũ khí hóa tương ứng được sử dụng để thu thập thông tin về môi trường mạng của người nhận và thả phần mềm độc hại Chinoxy.

Theo cách tương tự, Tập đoàn Lazarus trực thuộc Triều Tiên (còn gọi là TA404) đã nhắm mục tiêu vào một tổ chức truyền thông giấu tên có trụ sở tại Hoa Kỳ với chiêu dụ lừa đảo theo chủ đề lời mời tuyển dụng sau khi đưa tin chỉ trích về nhà lãnh đạo tối cao Kim Jong Un, một lần nữa phản ánh lời đe dọa của kẻ đe dọa. tiếp tục dựa vào kỹ thuật để tiếp tục các mục tiêu của nó.

Các nhà báo và phương tiện truyền thông có trụ sở tại Hoa Kỳ cũng đã bị tấn công từ một nhóm tấn công ủng hộ Thổ Nhĩ Kỳ có tên TA482, có liên quan đến một cuộc tấn công thu thập thông tin xác thực được thiết kế để bòn rút thông tin đăng nhập Twitter thông qua các trang đích không có thật.

“Động lực đằng sau những chiến dịch này […] có thể bao gồm việc sử dụng các tài khoản bị xâm nhập để nhắm mục tiêu các địa chỉ liên hệ trên mạng xã hội của nhà báo, sử dụng các tài khoản này để làm xấu mặt hoặc để tuyên truyền, “các nhà nghiên cứu đưa ra giả thuyết.

Cuối cùng, Proofpoint nêu bật những nỗ lực của nhiều diễn viên APT của Iran như Charming Kitten (hay còn gọi là TA453) bằng cách giả dạng nhà báo để lôi kéo các học giả và chuyên gia chính sách nhấp vào các liên kết độc hại chuyển hướng mục tiêu đến các miền thu thập thông tin xác thực.

Cũng tham gia danh sách này là một kẻ đe dọa tên là Tortoiseshell (hay còn gọi là TA456 hoặc Imperial Kitten) được cho là đã “thường xuyên” mạo danh các tổ chức truyền thông như Fox News và The Guardian để gửi các email theo chủ đề bản tin có chứa các báo hiệu web.

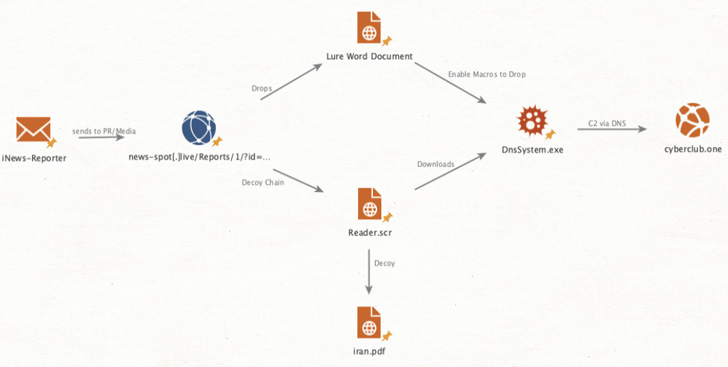

Đối thủ thứ ba do Iran liên kết để thực hiện theo một cách tiếp cận tương tự là TA457, giả danh là “iNews Reporter” để cung cấp DNS Backdoor dựa trên .NET cho nhân viên quan hệ công chúng của các công ty ở Mỹ, Israel và Ả Rập Saudi.

Thực tế là các nhà báo và các đơn vị truyền thông đã trở thành tâm điểm của các cuộc tấn công được nhấn mạnh bởi khả năng cung cấp “quyền truy cập và thông tin duy nhất”, khiến chúng trở thành mục tiêu béo bở cho các nỗ lực thu thập thông tin tình báo.

Các nhà nghiên cứu cho biết: “Một cuộc tấn công thành công, đúng thời điểm vào tài khoản email của nhà báo có thể cung cấp thông tin chi tiết về những câu chuyện nhạy cảm, mới chớm nở và xác định nguồn tin,” các nhà nghiên cứu cho biết. “Tài khoản bị xâm nhập có thể được sử dụng để truyền bá thông tin sai lệch hoặc tuyên truyền ủng hộ nhà nước, cung cấp thông tin sai lệch trong thời gian chiến tranh hoặc đại dịch, hoặc được sử dụng để gây ảnh hưởng đến bầu không khí mang tính chính trị.”

.