Một kẻ đe dọa được biết đến với các mục tiêu tấn công ở Trung Đông đã phát triển lại phần mềm gián điệp android của mình với các khả năng nâng cao cho phép nó hoạt động lén lút và bền bỉ hơn trong khi biến thành các bản cập nhật ứng dụng dường như vô hại để nằm trong tầm ngắm.

Các biến thể mới đã “kết hợp các tính năng mới vào các ứng dụng độc hại của chúng để làm cho chúng linh hoạt hơn trước các hành động của người dùng, những người có thể cố gắng xóa chúng theo cách thủ công cũng như các công ty bảo mật và lưu trữ web cố gắng chặn quyền truy cập hoặc tắt lệnh của họ – nhà nghiên cứu mối đe dọa của Sophos, Pankaj Kohli cho biết trong một báo cáo được công bố hôm thứ Ba.

Còn được biết đến với các biệt danh VAMP, FrozenCell, GnatSpy và Desert Scorpion, phần mềm gián điệp di động đã trở thành công cụ được ưu tiên lựa chọn cho nhóm mối đe dọa APT-C-23 ít nhất kể từ năm 2017, với các lần lặp lại liên tiếp có chức năng giám sát mở rộng để hút chân không, hình ảnh, danh bạ và nhật ký cuộc gọi, đọc thông báo từ ứng dụng nhắn tin, ghi âm cuộc gọi (bao gồm cả WhatsApp) và loại bỏ thông báo từ các ứng dụng bảo mật Android được tích hợp sẵn.

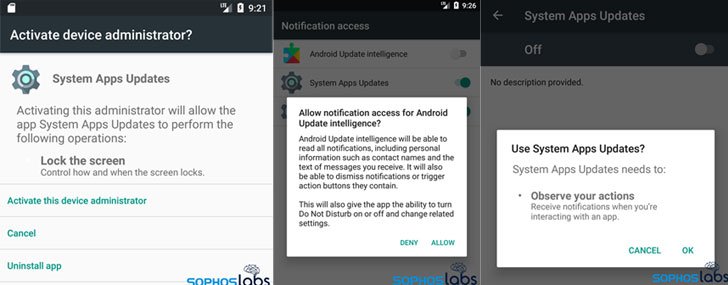

Trước đây, phần mềm độc hại này đã được phân phối qua các cửa hàng ứng dụng Android giả mạo dưới chiêu bài AndroidUpdate, Threema và Telegram. Chiến dịch mới nhất không khác ở chỗ chúng ở dạng ứng dụng có mục đích cài đặt các bản cập nhật trên điện thoại của mục tiêu với các tên như Cập nhật ứng dụng, Cập nhật ứng dụng hệ thống và Android Update Intelligence. Người ta tin rằng những kẻ tấn công cung cấp ứng dụng phần mềm gián điệp bằng cách gửi liên kết tải xuống các mục tiêu thông qua các tin nhắn đánh bóng.

Sau khi được cài đặt, ứng dụng bắt đầu yêu cầu các quyền xâm hại để thực hiện một chuỗi các hoạt động độc hại được thiết kế để vượt qua mọi nỗ lực xóa phần mềm độc hại theo cách thủ công. Ứng dụng không chỉ thay đổi biểu tượng của nó để ẩn đằng sau các ứng dụng phổ biến như Chrome, Google, Google Play và YouTube, trong trường hợp người dùng nhấp vào biểu tượng gian lận, phiên bản hợp pháp của ứng dụng sẽ được khởi chạy, trong khi chạy các tác vụ giám sát trong bối cảnh.

Kohli nói: “Phần mềm gián điệp là một mối đe dọa ngày càng tăng trong một thế giới ngày càng kết nối. “Phần mềm gián điệp Android được liên kết với APT-C-23 đã tồn tại ít nhất bốn năm và những kẻ tấn công tiếp tục phát triển nó với các kỹ thuật mới để tránh bị phát hiện và loại bỏ.”

.