Một nhóm tin tặc gián điệp mạng công ty đã nổi lên trở lại sau bảy tháng gián đoạn với các cuộc xâm nhập mới nhắm vào bốn công ty trong năm nay, bao gồm một trong những cửa hàng bán buôn lớn nhất ở Nga, đồng thời thực hiện các cải tiến chiến thuật đối với bộ công cụ của họ nhằm ngăn cản phân tích.

Ivan Pisarev của Group-IB cho biết: “Trong mọi cuộc tấn công, kẻ đe dọa thể hiện kỹ năng hợp tác rộng rãi và khả năng vượt qua sự phát hiện chống vi-rút truyền thống bằng cách sử dụng phần mềm độc hại tùy chỉnh của riêng chúng”.

Hoạt động ít nhất kể từ tháng 11 năm 2018, nhóm hack RedCurl nói tiếng Nga cho đến nay có liên quan đến 30 cuộc tấn công với mục tiêu gián điệp mạng doanh nghiệp và đánh cắp tài liệu nhằm vào 14 tổ chức bao gồm các lĩnh vực xây dựng, tài chính, tư vấn, bán lẻ, bảo hiểm và pháp lý. và đặt tại Anh, Đức, Canada, Na Uy, Nga và Ukraine.

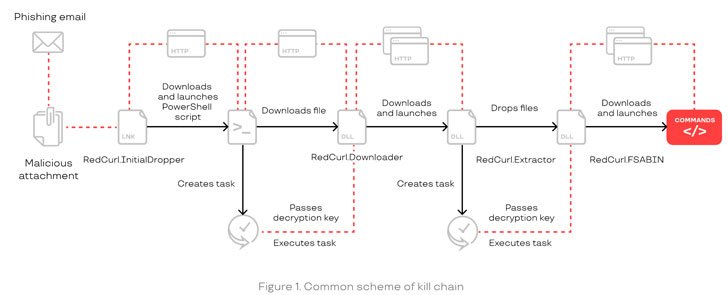

Kẻ đe dọa sử dụng một loạt các công cụ tấn công đã được thiết lập để xâm nhập các mục tiêu của nó và đánh cắp tài liệu nội bộ của công ty, chẳng hạn như hồ sơ nhân viên, hồ sơ tòa án và pháp lý cũng như lịch sử email doanh nghiệp, với chi tiêu tập thể từ hai đến sáu tháng kể từ lần lây nhiễm ban đầu đến dữ liệu thời gian thực sự bị đánh cắp.

Hoạt động mô-đun của RedCurl đánh dấu sự khác biệt so với các đối thủ khác, đặc biệt là vì nó không triển khai các cửa hậu cũng như không dựa vào các công cụ hậu khai thác như CobaltStrike và Meterpreter, cả hai đều được coi là phương pháp điển hình để điều khiển từ xa các thiết bị bị xâm phạm. Hơn nữa, mặc dù duy trì quyền truy cập cố định, nhóm đã không được quan sát thấy thực hiện các cuộc tấn công được thúc đẩy bởi lợi ích tài chính và liên quan đến việc mã hóa cơ sở hạ tầng của nạn nhân hoặc đòi tiền chuộc cho dữ liệu bị đánh cắp.

Thay vào đó, sự nhấn mạnh dường như là thu thập thông tin có giá trị một cách bí mật nhất có thể bằng cách sử dụng kết hợp các chương trình tự phát triển và công khai để có được quyền truy cập ban đầu bằng cách sử dụng các phương tiện kỹ thuật xã hội, thực hiện do thám, đạt được sự bền bỉ, di chuyển ngang và lọc tài liệu nhạy cảm.

Các nhà nghiên cứu cho biết: “Gián điệp trong không gian mạng là một dấu hiệu của các mối đe dọa dai dẳng nâng cao do nhà nước bảo trợ. “Trong hầu hết các trường hợp, các cuộc tấn công như vậy nhắm mục tiêu vào các bang khác hoặc các công ty nhà nước. Hoạt động gián điệp mạng của doanh nghiệp vẫn là một hành vi tương đối hiếm và theo nhiều cách, chỉ xảy ra duy nhất. Tuy nhiên, có thể thành công của nhóm có thể dẫn đến một xu hướng mới trong tội phạm mạng . “

.