Phiên bản PHP của phần mềm độc hại đánh cắp thông tin được gọi là Đuôi vịt đã được phát hiện trong tự nhiên đang được phân phối dưới dạng trình cài đặt bị bẻ khóa cho các ứng dụng và trò chơi hợp pháp, theo phát hiện mới nhất từ Zscaler.

Các nhà nghiên cứu Tarun Dewan và Stuti Chaturvedi của Zscaler ThreatLabz cho biết: “Giống như các phiên bản cũ hơn (.NetCore), phiên bản mới nhất (PHP) cũng nhằm mục đích lọc thông tin nhạy cảm liên quan đến thông tin đăng nhập trình duyệt đã lưu, thông tin tài khoản Facebook, v.v.

Ducktail, nổi lên trong bối cảnh mối đe dọa vào cuối năm 2021, được cho là do một kẻ đe dọa giấu tên người Việt Nam, với phần mềm độc hại chủ yếu được thiết kế để chiếm đoạt tài khoản quảng cáo và kinh doanh của Facebook.

Hoạt động tội phạm mạng có động cơ tài chính lần đầu tiên được ghi nhận bởi công ty an ninh mạng WithSecure của Phần Lan (trước đây là F-Secure) vào cuối tháng 7 năm 2022.

Trong khi các phiên bản trước của phần mềm độc hại được phát hiện sử dụng Telegram làm kênh điều khiển và kiểm soát (C2) để lấy thông tin, biến thể PHP được phát hiện vào tháng 8 năm 2022 thiết lập kết nối với một trang web mới được lưu trữ để lưu trữ dữ liệu ở định dạng JSON.

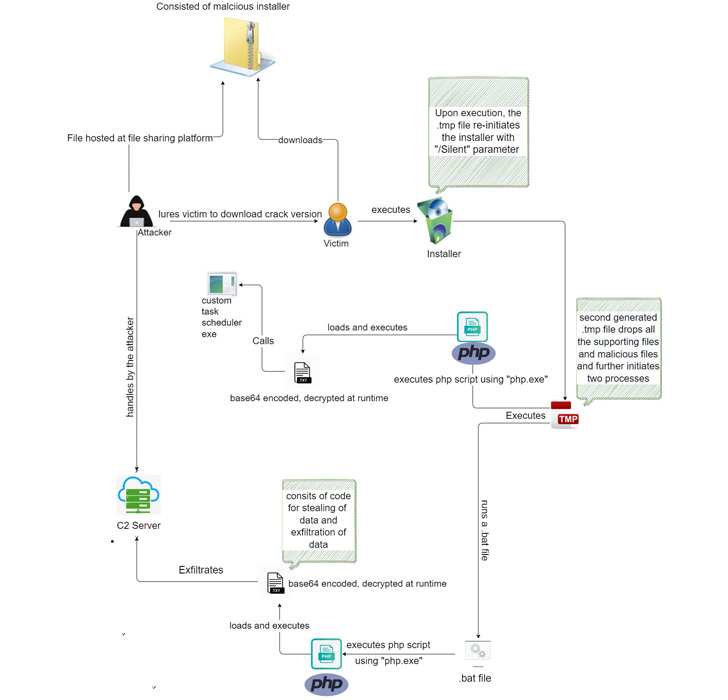

Các chuỗi tấn công do Zscaler quan sát được dẫn đến việc nhúng phần mềm độc hại vào các tệp lưu trữ ZIP được lưu trữ trên các dịch vụ chia sẻ tệp như mediafire[.]com, giả dạng là phiên bản bẻ khóa của Microsoft Office, trò chơi và các tệp liên quan đến khiêu dâm.

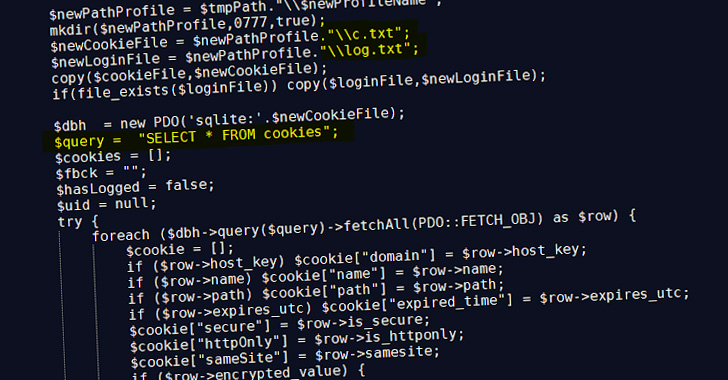

Đến lượt nó, việc thực thi trình cài đặt sẽ kích hoạt một tập lệnh PHP để cuối cùng khởi chạy mã chịu trách nhiệm đánh cắp và lấy cắp dữ liệu từ các trình duyệt web, ví tiền điện tử và tài khoản Facebook Business.

Các nhà nghiên cứu cho biết: “Có vẻ như các tác nhân đe dọa đằng sau chiến dịch đánh cắp Ducktail đang liên tục thực hiện các thay đổi hoặc cải tiến trong cơ chế phân phối và cách tiếp cận để lấy cắp nhiều thông tin người dùng và hệ thống nhạy cảm nhắm mục tiêu đến người dùng nói chung”.