Phần mềm độc hại khét tiếng TrickBot đang nhắm mục tiêu đến khách hàng của 60 công ty tài chính và công nghệ, bao gồm cả các công ty tiền điện tử, chủ yếu đặt tại Hoa Kỳ, ngay cả khi các nhà điều hành của nó đã cập nhật mạng botnet với các tính năng chống phân tích mới.

Các nhà nghiên cứu Aliaksandr Trafimchuk và Raman Ladutska của Check Point cho biết: “TrickBot là một phần mềm độc hại linh hoạt và phức tạp với hơn 20 mô-đun có thể được tải xuống và thực thi theo yêu cầu.

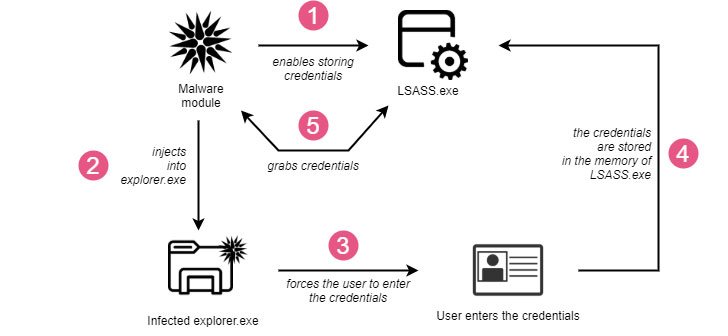

Ngoài tính phổ biến và bền bỉ, TrickBot đã liên tục phát triển các chiến thuật của mình để vượt qua các lớp bảo mật và phát hiện. Vì vậy, mô-đun tiêm web “injectionDll” của phần mềm độc hại, chịu trách nhiệm đánh cắp dữ liệu ngân hàng và thông tin xác thực, sử dụng các kỹ thuật chống giải mã để làm hỏng trang web và cản trở nỗ lực xem xét kỹ lưỡng mã nguồn.

Cũng được đặt tại chỗ là các lan can chống phân tích để ngăn các nhà nghiên cứu bảo mật gửi các yêu cầu tự động đến các máy chủ điều khiển và kiểm soát (C2) để truy xuất các trang web mới.

Một trong những điểm mạnh chính khác của TrickBot là khả năng tự lan truyền, mà nó đạt được bằng cách sử dụng mô-đun “tabDLL” để lấy cắp thông tin đăng nhập của người dùng và phát tán phần mềm độc hại qua mạng chia sẻ SMBv1 bằng cách sử dụng khai thác EternalRomance.

Mô-đun quan trọng thứ ba được triển khai như một phần của nhiễm trùng TrickBot là “pwgrabc”, một trình đánh cắp thông tin xác thực được thiết kế để lấy mật khẩu từ các trình duyệt web và một số ứng dụng khác như Outlook, Filezilla, WinSCP, RDP, Putty, OpenSSH, OpenVPN và TeamViewer.

Các nhà nghiên cứu cho biết: “TrickBot tấn công các nạn nhân có cấu hình cao để lấy cắp thông tin đăng nhập và cung cấp cho các nhà điều hành quyền truy cập vào các cổng có dữ liệu nhạy cảm, nơi chúng có thể gây ra thiệt hại lớn hơn” cũng như mức độ. “

Các phát hiện cũng được đưa ra khi băng nhóm TrickBot được tiết lộ là đang sử dụng các phương pháp lập trình siêu ứng dụng cho dòng phần mềm độc hại Bazar để che giấu mã của chúng và bảo vệ khỏi kỹ thuật đảo ngược với mục tiêu cuối cùng là tránh bị phát hiện dựa trên chữ ký.

.