Ngày 02 tháng 3 năm 2023Ravie LakshmananLinux / Mối đe dọa mạng

Diễn viên đe dọa được gọi là chuột may mắn đã phát triển phiên bản Linux của bộ công cụ phần mềm độc hại có tên SysUpdate, mở rộng khả năng nhắm mục tiêu các thiết bị chạy hệ điều hành.

Phiên bản cũ nhất của cấu phần phần mềm được cập nhật có từ tháng 7 năm 2022, với phần mềm độc hại kết hợp các tính năng mới được thiết kế để trốn tránh phần mềm bảo mật và chống lại kỹ thuật đảo ngược.

Công ty an ninh mạng Trend Micro cho biết họ đã quan sát thấy biến thể Windows tương đương vào tháng 6 năm 2022, gần một tháng sau khi cơ sở hạ tầng ra lệnh và kiểm soát (C2) được thiết lập.

Lucky Mouse cũng được theo dõi dưới các biệt danh APT27, Bronze Union, Emissary Panda và Iron Tiger, đồng thời được biết là sử dụng nhiều loại phần mềm độc hại như SysUpdate, HyperBro, PlugX và một cửa hậu Linux có tên là rshell.

Trong hai năm qua, các chiến dịch do nhóm đe dọa dàn dựng đã chấp nhận thỏa hiệp chuỗi cung ứng của các ứng dụng hợp pháp như Able Desktop và MiMi Chat để có được quyền truy cập từ xa vào các hệ thống bị xâm nhập.

Vào tháng 10 năm 2022, Intrinsec đã trình bày chi tiết về một cuộc tấn công vào một công ty của Pháp. Công ty này đã sử dụng các lỗ hổng ProxyLogon trong Microsoft Exchange Server để cung cấp HyperBro như một phần của chiến dịch kéo dài nhiều tháng nhằm lấy cắp “hàng gigabyte dữ liệu”.

Các mục tiêu của chiến dịch mới nhất bao gồm một công ty cờ bạc ở Philippines, lĩnh vực đã nhiều lần bị Iron Tiger tấn công kể từ năm 2019.

Vectơ lây nhiễm chính xác được sử dụng trong cuộc tấn công là không rõ ràng, nhưng các dấu hiệu cho thấy việc sử dụng các trình cài đặt giả dạng các ứng dụng nhắn tin như Youdu làm mồi nhử để kích hoạt chuỗi tấn công.

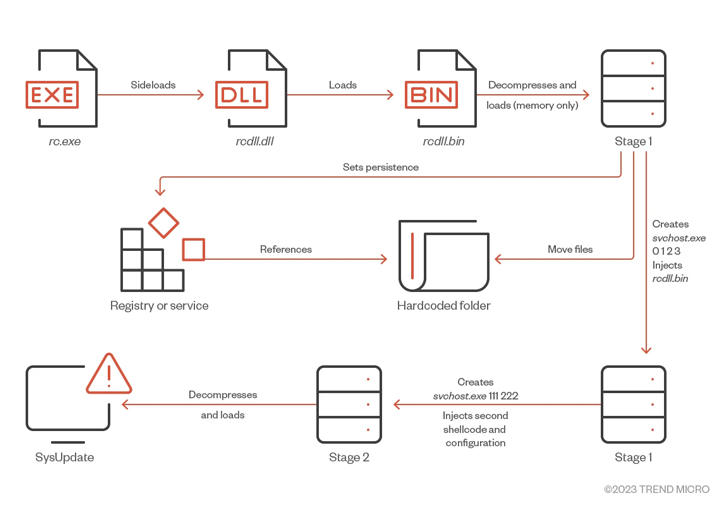

Đối với phiên bản Windows của SysUpdate, nó đi kèm với các tính năng để quản lý các quy trình, chụp ảnh màn hình, thực hiện các thao tác với tệp và thực thi các lệnh tùy ý. Nó cũng có khả năng giao tiếp với các máy chủ C2 thông qua các yêu cầu DNS TXT, một kỹ thuật được gọi là Đường hầm DNS.

Sự phát triển này cũng đánh dấu lần đầu tiên một tác nhân đe dọa được phát hiện vũ khí hóa lỗ hổng sideloading trong tệp thực thi có chữ ký Wazuh để triển khai SysUpdate trên các máy Windows.

Các mẫu Linux ELF, được viết bằng C++, đáng chú ý là sử dụng thư viện Asio để chuyển các chức năng xử lý tệp, cho thấy kẻ thù đang tìm cách thêm hỗ trợ đa nền tảng cho phần mềm độc hại.

Trend Micro cho biết rshell đã có khả năng chạy trên Linux và macOS, khả năng SysUpdate có thể có hương vị macOS trong tương lai là không thể tránh khỏi.

Một công cụ đáng chú ý khác là trình lấy cookie và mật khẩu Chrome tùy chỉnh đi kèm với các tính năng để thu thập cookie và mật khẩu được lưu trữ trong trình duyệt web.

Nhà nghiên cứu bảo mật Daniel Lunghi cho biết: “Cuộc điều tra này xác nhận rằng Iron Tiger thường xuyên cập nhật các công cụ của mình để thêm các tính năng mới và có thể để dễ dàng chuyển chúng sang các nền tảng khác”. .”