Ngày 02 tháng 5 năm 2023Ravie Lakshmanan Quảng cáo độc hại / Đe dọa mạng

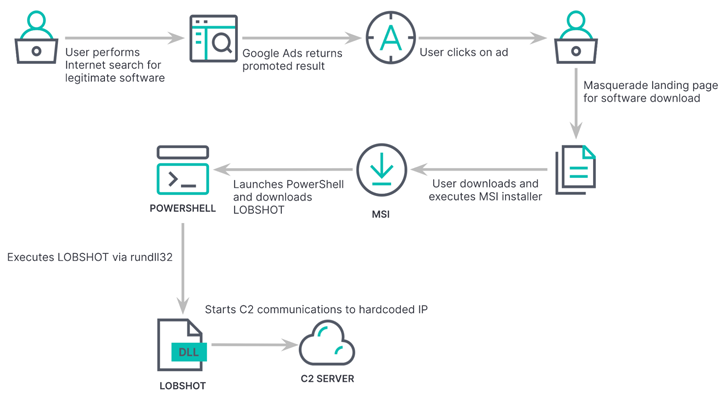

Trong một trường hợp khác về cách các tác nhân đe dọa đang lạm dụng Google Ads để phân phát phần mềm độc hại, một tác nhân đe dọa đã được quan sát thấy tận dụng kỹ thuật này để cung cấp một trojan tài chính mới dựa trên Windows và trình đánh cắp thông tin có tên là LOBSHOT.

“LOBSHOT tiếp tục thu thập nạn nhân trong khi vẫn ở dưới tầm ngắm,” nhà nghiên cứu Daniel Stepanic của Elastic Security Labs cho biết trong một phân tích được công bố vào tuần trước.

“Một trong những khả năng cốt lõi của LOBSHOT là xung quanh thành phần hVNC (Máy tính mạng ảo ẩn). Những loại mô-đun này cho phép truy cập trực tiếp và không bị quan sát vào máy.”

Công ty Mỹ-Hà Lan cho rằng chủng phần mềm độc hại này là do tác nhân đe dọa được gọi là TA505 dựa trên cơ sở hạ tầng được kết nối trước đây với nhóm. TA505 là một tập đoàn tội phạm điện tử có động cơ tài chính trùng lặp với các cụm hoạt động được theo dõi dưới tên Evil Corp, FIN11 và Indrik Spider.

Sự phát triển mới nhất rất quan trọng vì đó là dấu hiệu cho thấy TA505, được liên kết với trojan ngân hàng Dridex, một lần nữa đang mở rộng kho phần mềm độc hại của mình để thực hiện hành vi trộm cắp dữ liệu và gian lận tài chính.

LOBSHOT, với các mẫu ban đầu có từ tháng 7 năm 2022, được phân phối bằng các quảng cáo lừa đảo của Google cho các công cụ hợp pháp như AnyDesk được lưu trữ trên mạng gồm các trang đích giống nhau do các nhà khai thác duy trì.

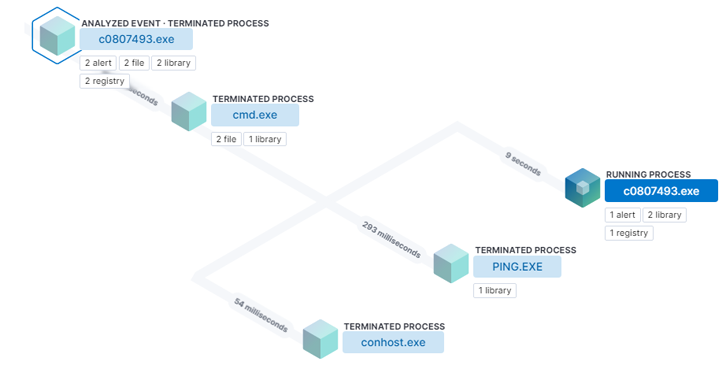

Phần mềm độc hại kết hợp độ phân giải nhập động (nghĩa là phân giải tên của các API Windows cần thiết khi chạy), kiểm tra chống mô phỏng và mã hóa chuỗi để tránh bị phần mềm bảo mật phát hiện.

Sau khi được cài đặt, nó sẽ thay đổi Windows Registry để thiết lập tính bền bỉ và hút dữ liệu từ hơn 50 tiện ích mở rộng ví tiền điện tử có trong các trình duyệt web như Google Chrome, Microsoft Edge và Mozilla Firefox.

Các tính năng đáng chú ý khác của LOBSHOT xoay quanh khả năng truy cập từ xa vào máy chủ bị xâm nhập thông qua mô-đun hVNC và lén lút thực hiện các hành động trên đó mà không thu hút sự chú ý của nạn nhân.

Stepanic cho biết: “Các nhóm đe dọa đang tiếp tục tận dụng các kỹ thuật quảng cáo độc hại để giả mạo phần mềm hợp pháp bằng các cửa hậu như LOBSHOT.

“Những loại phần mềm độc hại này có vẻ nhỏ, nhưng cuối cùng lại đóng gói chức năng quan trọng giúp các tác nhân đe dọa di chuyển nhanh chóng trong giai đoạn truy cập ban đầu với khả năng điều khiển từ xa tương tác đầy đủ.”

Các phát hiện cũng nhấn mạnh việc ngày càng có nhiều kẻ thù sử dụng quảng cáo độc hại và đầu độc tối ưu hóa công cụ tìm kiếm (seo) như một kỹ thuật để chuyển hướng người dùng đến các trang web giả mạo và tải xuống các trình cài đặt trojan của phần mềm phổ biến.

Theo dữ liệu từ eSentire, các tác nhân đe dọa đằng sau GootLoader có liên quan đến một chuỗi các cuộc tấn công nhắm vào các công ty luật và bộ phận pháp lý của công ty ở Hoa Kỳ, Canada, Vương quốc Anh và Úc.

GootLoader, hoạt động từ năm 2018 và hoạt động như một hoạt động truy cập dưới dạng dịch vụ ban đầu cho các cuộc tấn công ransomware, sử dụng đầu độc SEO để lôi kéo nạn nhân tìm kiếm các thỏa thuận và hợp đồng tới các blog WordPress bị nhiễm trỏ đến các liên kết chứa phần mềm độc hại.

Bên cạnh việc triển khai định vị địa lý để nhắm mục tiêu nạn nhân ở các khu vực được chọn, chuỗi tấn công được thiết kế sao cho phần mềm độc hại chỉ có thể được tải xuống một lần mỗi ngày từ các trang web bị tấn công nhằm tránh bị những người ứng phó sự cố phát hiện.

eSentire đã tìm thấy việc sử dụng phương thức địa chỉ IP của GootLoader để sàng lọc các nạn nhân đã bị tấn công, có thể được sử dụng để chống lại nó nhằm chặn trước địa chỉ IP của người dùng cuối và ngăn các tổ chức khỏi nguy cơ lây nhiễm.