Ngày 15 tháng 3 năm 2023Ravie Lakshmanan Bảo mật máy chủ / Tiền điện tử

Các nhà nghiên cứu an ninh mạng đã phát hiện ra chiến dịch khai thác tiền điện tử bất hợp pháp đầu tiên được sử dụng để đúc Dero kể từ đầu tháng 2 năm 2023.

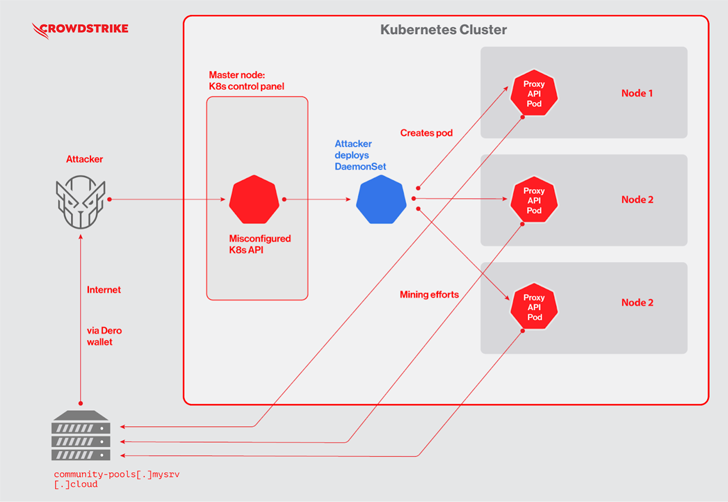

CrowdStrike cho biết trong một báo cáo mới được chia sẻ với The Hacker News: “Hoạt động tấn công tiền điện tử mới của Dero tập trung vào việc định vị các cụm Kubernetes với quyền truy cập ẩn danh được bật trên API Kubernetes và lắng nghe trên các cổng không chuẩn có thể truy cập từ internet.

Sự phát triển đánh dấu một sự thay đổi đáng chú ý từ Monero, một loại tiền điện tử phổ biến được sử dụng trong các chiến dịch như vậy. Người ta nghi ngờ rằng nó có thể liên quan đến thực tế là Dero “cung cấp phần thưởng lớn hơn và cung cấp các tính năng ẩn danh giống hoặc tốt hơn.”

Các cuộc tấn công, được quy cho một tác nhân có động cơ tài chính không xác định, bắt đầu bằng việc quét các cụm Kubernetes với xác thực được đặt là –anonymous-auth=true, cho phép các yêu cầu ẩn danh tới máy chủ, loại bỏ các tải trọng ban đầu từ ba địa chỉ IP khác nhau có trụ sở tại Hoa Kỳ.

Điều này bao gồm việc triển khai một Kubernetes DaemonSet có tên là “proxy-api”, đến lượt nó, được sử dụng để loại bỏ một nhóm độc hại trên mỗi nút của cụm Kubernetes để bắt đầu hoạt động khai thác.

Cuối cùng, tệp YAML của DaemonSet được sắp xếp để chạy hình ảnh Docker có chứa tệp nhị phân “tạm dừng”, đây thực sự là công cụ khai thác tiền xu Dero.

“Trong một triển khai Kubernetes hợp pháp, các thùng chứa ‘tạm dừng' được Kubernetes sử dụng để khởi động một nhóm,” công ty lưu ý. “Những kẻ tấn công có thể đã sử dụng tên này để trà trộn vào nhằm tránh bị phát hiện rõ ràng.”

Công ty an ninh mạng cho biết họ đã xác định được một chiến dịch khai thác Monero song song cũng nhắm mục tiêu vào các cụm Kubernetes bị lộ bằng cách cố gắng xóa DaemonSet “proxy-api” hiện có được liên kết với chiến dịch Dero.

Đây là một dấu hiệu cho thấy cuộc đấu tranh đang diễn ra giữa các nhóm cryptojacking đang tranh giành tài nguyên đám mây để chiếm và giữ quyền kiểm soát máy móc cũng như tiêu thụ tất cả tài nguyên của nó.

“Cả hai chiến dịch đều đang cố gắng tìm ra các bề mặt tấn công Kubernetes chưa được phát hiện và đang chiến đấu với nó,” các nhà nghiên cứu mối đe dọa CrowdStrike, Benjamin Grap và Manoj Ahuje cho biết.