Ngày 27 tháng 4 năm 2023Ravie LakshmananBotnet / Tội phạm mạng

Google hôm thứ Tư cho biết họ đã nhận được lệnh tòa án tạm thời ở Hoa Kỳ để ngăn chặn việc phân phối phần mềm độc hại đánh cắp thông tin dựa trên Windows có tên là CryptBot và “giảm tốc” sự phát triển của nó.

Mike Trinh và Cục Pierre-Marc của gã khổng lồ công nghệ cho biết những nỗ lực này là một phần trong các bước cần thiết để “không chỉ buộc tội những kẻ điều hành phần mềm độc hại phải chịu trách nhiệm mà còn cả những người kiếm lợi từ việc phân phối nó.”

CryptBot ước tính đã lây nhiễm hơn 670.000 máy tính vào năm 2022 với mục tiêu đánh cắp dữ liệu nhạy cảm như thông tin đăng nhập xác thực, thông tin đăng nhập tài khoản mạng xã hội và ví tiền điện tử từ người dùng Google Chrome.

Dữ liệu thu thập được sau đó được lọc cho các tác nhân đe dọa, những kẻ sau đó bán dữ liệu cho những kẻ tấn công khác để sử dụng trong các chiến dịch vi phạm dữ liệu. CryptBot lần đầu tiên được phát hiện ngoài tự nhiên vào tháng 12 năm 2019.

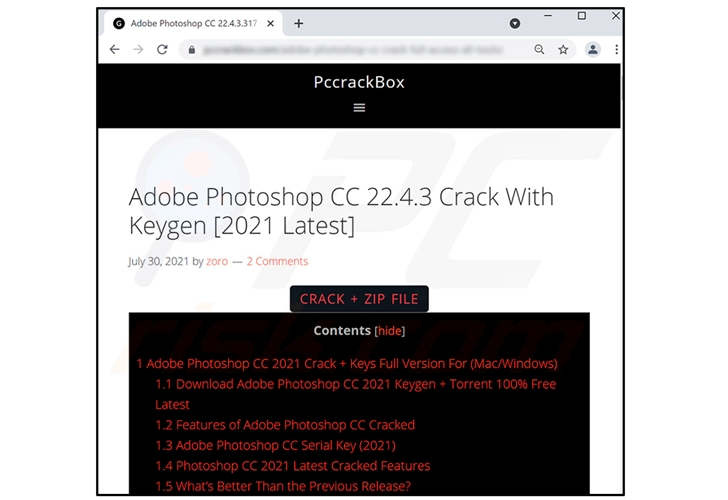

Theo truyền thống, phần mềm độc hại này được phân phối thông qua các phiên bản sửa đổi độc hại của các gói phần mềm hợp pháp và phổ biến như Google Earth Pro và Google Chrome được lưu trữ trên các trang web giả mạo.

Hơn nữa, một chiến dịch CryptBot do Red Canary phát hiện vào tháng 12 năm 2021 đã dẫn đến việc sử dụng KMSPico, một công cụ không chính thức được sử dụng để kích hoạt trái phép Microsoft Office và Windows mà không có khóa cấp phép, làm phương tiện phân phối.

Sau đó vào tháng 3 năm 2022, BlackBerry đã tiết lộ chi tiết về một phiên bản mới và cải tiến của phần mềm đánh cắp thông tin độc hại được phân phối thông qua các trang web vi phạm bản quyền đã bị xâm nhập nhằm mục đích cung cấp các phiên bản “đã bẻ khóa” của nhiều phần mềm và trò chơi điện tử khác nhau.

Theo Google, các nhà phân phối chính của CryptBot bị nghi ngờ đang điều hành một “doanh nghiệp tội phạm toàn cầu” có trụ sở bên ngoài Pakistan.

Google cho biết họ dự định sử dụng lệnh của tòa án, được cấp bởi một thẩm phán liên bang ở Quận phía Nam của New York, để “gỡ bỏ các miền hiện tại và tương lai có liên quan đến việc phân phối CryptBot”, do đó ngăn chặn sự lây lan của các bệnh nhiễm trùng mới.

Để giảm thiểu rủi ro do các mối đe dọa như vậy gây ra, bạn chỉ nên tải xuống phần mềm từ các nguồn nổi tiếng và đáng tin cậy, xem xét kỹ lưỡng các bài đánh giá và đảm bảo rằng hệ điều hành và phần mềm của thiết bị luôn được cập nhật.

Tiết lộ được đưa ra vài tuần sau khi Microsoft, Fortra và Trung tâm phân tích và chia sẻ thông tin sức khỏe (Health-ISAC) hợp tác hợp pháp để tháo dỡ các máy chủ lưu trữ các bản sao cũ, bất hợp pháp của Cobalt Strike để ngăn chặn việc lạm dụng công cụ này bởi các tác nhân đe dọa.

Nó cũng tuân theo nỗ lực của Google nhằm đóng cơ sở hạ tầng chỉ huy và kiểm soát được liên kết với mạng botnet có tên là Glupteba vào tháng 12 năm 2021. Tuy nhiên, phần mềm độc hại này đã quay trở lại sáu tháng sau đó như một phần của chiến dịch “nâng cấp”.