Nhóm phân tích mối đe dọa của Google (TAG) hôm thứ Năm tiết lộ rằng họ đã hành động để chặn 36 tên miền độc hại được điều hành bởi các nhóm hack cho thuê từ Ấn Độ, Nga và UAE

Theo cách tương tự như hệ sinh thái phần mềm giám sát, các công ty hack cho thuê trang bị cho khách hàng của họ các khả năng để thực hiện các cuộc tấn công có chủ đích nhằm vào các doanh nghiệp cũng như các nhà hoạt động, nhà báo, chính trị gia và những người dùng có rủi ro cao khác.

Điểm khác biệt của cả hai là trong khi khách hàng mua phần mềm gián điệp từ các nhà cung cấp thương mại và sau đó tự triển khai nó, thì những kẻ điều hành đằng sau các cuộc tấn công hack cho thuê được biết là thực hiện các cuộc xâm nhập thay mặt khách hàng của họ để che giấu vai trò của họ.

Shane Huntley, giám đốc của Google TAG, cho biết: “Bối cảnh hack cho thuê rất linh hoạt, cả về cách những kẻ tấn công tự tổ chức và trong một loạt các mục tiêu mà chúng theo đuổi trong một chiến dịch duy nhất theo yêu cầu của các khách hàng khác nhau”, Shane Huntley, giám đốc của Google TAG, cho biết trong một báo cáo.

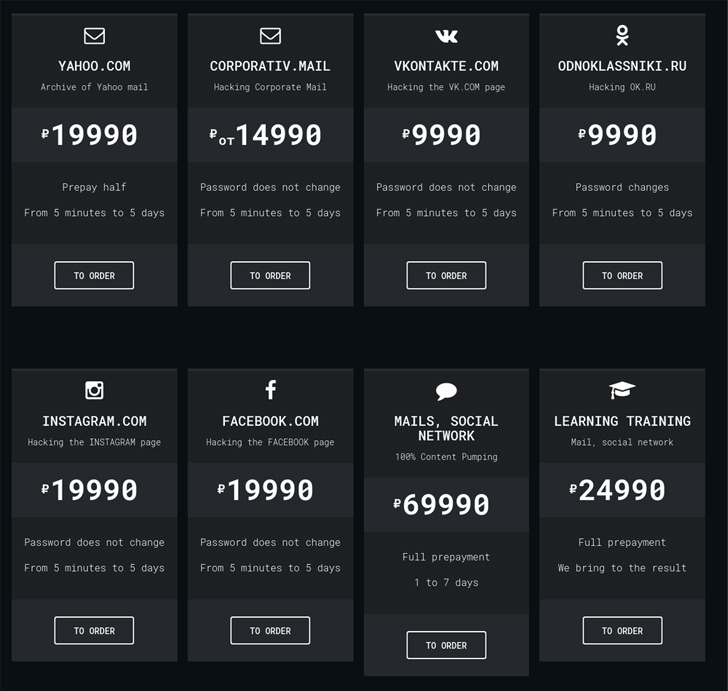

“Một số kẻ tấn công cho thuê mướn công khai quảng cáo sản phẩm và dịch vụ của họ cho bất kỳ ai sẵn sàng trả tiền, trong khi những kẻ khác hoạt động kín đáo hơn để bán cho một số đối tượng hạn chế.”

Một chiến dịch gần đây được thực hiện bởi một nhà điều hành hack cho thuê người Ấn Độ được cho là đã nhắm mục tiêu vào một công ty CNTT ở Síp, một cơ sở giáo dục ở Nigeria, một công ty fintech ở Balkans và một công ty mua sắm ở Israel, cho thấy số lượng nạn nhân rộng lớn.

Trang phục của Ấn Độ, mà Google TAG cho biết họ đã theo dõi từ năm 2012, có liên quan đến một chuỗi các cuộc tấn công lừa đảo thông tin xác thực với mục tiêu thu thập thông tin đăng nhập được liên kết với các cơ quan chính phủ, Amazon Web Services (AWS) và tài khoản Gmail.

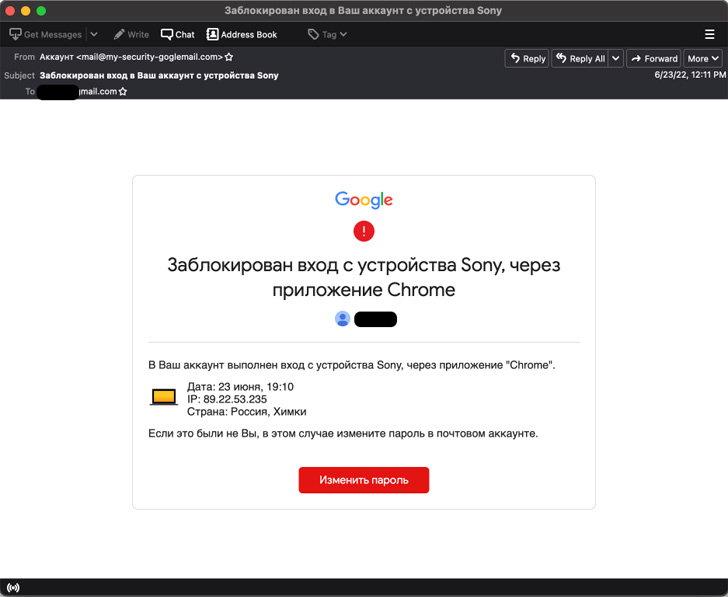

Chiến dịch liên quan đến việc gửi các email lừa đảo có chứa liên kết giả mạo mà khi được nhấp vào, nó sẽ khởi chạy một trang lừa đảo do kẻ tấn công kiểm soát được thiết kế để lấy thông tin đăng nhập của những người dùng không nghi ngờ. Các mục tiêu bao gồm các lĩnh vực chính phủ, chăm sóc sức khỏe và viễn thông ở Ả Rập Xê Út, Các Tiểu vương quốc Ả Rập Thống nhất và Bahrain.

Google TAG quy kết các diễn viên hack thuê người Ấn Độ cho một công ty có tên là Rebsec, theo tài khoản Twitter không hoạt động của nó, là viết tắt của “Rebellion Securities” và có trụ sở tại thành phố Amritsar. Trang web của công ty, đã ngừng hoạt động để “bảo trì” như bằng văn bản, cũng tuyên bố cung cấp các dịch vụ gián điệp của công ty.

Một loạt các cuộc tấn công đánh cắp thông tin xác thực tương tự nhắm vào các nhà báo, chính trị gia châu Âu và các tổ chức phi lợi nhuận có liên quan đến một diễn viên người Nga có tên là Void Balaur, một nhóm lính đánh thuê mạng được Trend Micro ghi lại lần đầu tiên vào tháng 11 năm 2021.

Trong năm năm qua, tập thể được cho là đã duy nhất các tài khoản tại các nhà cung cấp email trực tuyến lớn như Gmail, Hotmail và Yahoo! và các nhà cung cấp webmail trong khu vực như abv.bg, mail.ru, inbox.lv và UKR.net.

Cuối cùng, TAG cũng nêu chi tiết các hoạt động của một nhóm có trụ sở tại UAE và có kết nối với các nhà phát triển ban đầu của một trojan truy cập từ xa có tên njRAT (hay còn gọi là H-Worm hoặc Houdini).

Các cuộc tấn công lừa đảo, như đã được Tổ chức Ân xá Quốc tế phát hiện trước đây vào năm 2018, bao gồm việc sử dụng chiêu dụ đặt lại mật khẩu để lấy cắp thông tin đăng nhập từ các mục tiêu trong chính phủ, giáo dục và các tổ chức chính trị ở Trung Đông và Bắc Phi.

Sau vụ xâm nhập tài khoản, kẻ đe dọa duy trì sự bền bỉ bằng cách cấp mã thông báo OAuth cho một ứng dụng email hợp pháp như Thunderbird, tạo Mật khẩu ứng dụng để truy cập tài khoản qua IMAP hoặc liên kết tài khoản Gmail của nạn nhân với tài khoản thuộc sở hữu của kẻ thù trên thứ ba- nhà cung cấp thư bên.

Phát hiện được đưa ra một tuần sau khi Google TAG tiết lộ thông tin chi tiết về một công ty phần mềm gián điệp của Ý tên là RCS Lab, công ty có công cụ hack “Hermit” được sử dụng để nhắm mục tiêu người dùng Android và iOS ở Ý và Kazakhstan.

.