Cả tiền điện tử và ransomware đều không có gì mới trong thế giới kỹ thuật số; cả hai đã ở đó trong một thời gian rất dài, khoảng thời gian đó đủ để họ tìm thấy những mảnh ghép chung để bắt đầu mối quan hệ của mình.

Ransomware có thể giống như một chiếc xe ảo hoạt động trên tất cả các loại nhiên liệu và tiền điện tử là loại được khuyên dùng nhiều nhất hiện nay. Không ai có thể tranh luận rằng năm 2020 là năm của ransomware trong thế giới mạng, nhưng không phải do tội phạm mạng chọn ransomware chỉ vì chúng biết cách tấn công đúng cách. Đó là vì thực tế là tiền điện tử chủ yếu tăng trong năm nay, cùng với sự bình thường mới của thế giới kỹ thuật số. Nó đã cho họ một lý do mới để dính vào ransomware, nhờ vào các khoản thanh toán ẩn danh có thể được thực hiện bằng tiền điện tử.

Ransomware hoạt động như thế nào?

Ransomware là một loại phần mềm độc hại mã hóa các tệp của nạn nhân, cho dù đó là người dùng ngẫu nhiên hay một tổ chức, dẫn đến việc từ chối họ truy cập vào các tệp đó trên thiết bị cá nhân của họ.

Và chìa khóa để giành được quyền truy cập là trả tiền chuộc cho kẻ tấn công.

Tiền điện tử giúp lây lan ransomware như thế nào?

Bây giờ chúng ta đều biết rằng tất cả các giao dịch tiền điện tử đều không thể truy xuất được đối với cả người nhận và người gửi, mà chúng ta gọi là một giao dịch ẩn danh hoàn toàn. Nhu cầu về tiền điện tử gia tăng trong những năm gần đây khiến việc mua bán các đồng tiền ảo đó và kiếm tiền thực trở nên dễ dàng hơn.

Như đã nói, tiền điện tử đã trở thành cách được ưa thích nhất (nếu không phải là tốt nhất) để tội phạm mạng lấy tiền chuộc mà không bị truy tìm và cấp cho các tổ chức đó quyền truy cập vào tệp của họ.

Làm thế nào để tránh tham gia vào các bữa tiệc ransomware?

Hầu hết các bài báo trên internet đều hướng dẫn bạn các bước về cách đưa tiền chuộc cho bọn tội phạm với tổn thất tối thiểu và không mắc lỗi để đảm bảo bạn lấy lại được hồ sơ của mình. Nhưng câu hỏi đặt ra là, tại sao bạn cần học cách thanh toán cho tội phạm khi bạn có thể tránh gặp chúng và vi rút của chúng ngay từ đầu?

Có nhiều cách trong đó mỗi cách cung cấp cho bạn một tỷ lệ bảo vệ lớn.

Bắt đầu bằng việc tham gia các khóa đào tạo nâng cao nhận thức về an ninh mạng mà chúng tôi gọi là lớp bảo vệ cuối cùng, tiếp theo là nhiều lớp, chẳng hạn như lớp đầu tiên và có giá trị nhất hoạt động ở cấp dns, là cổng đầu tiên giữa bạn và tội phạm mạng.

Bảo vệ DNS mạnh sẽ chỉ đơn giản là xoay chuyển bánh xe của bạn mỗi khi bạn cố gắng chạy bởi một trang web có chứa vi rút. Nó cũng sẽ chặn tất cả các trang web khai thác và tiền điện tử mà hầu hết các tin tặc tham gia.

Có ví dụ nào không?

Chắc chắn rồi.

DarkSide ransomware. Các hoạt động tích cực của nó diễn ra vào năm 2020. Đặc điểm chính của nó là nó không chỉ mã hóa dữ liệu của nạn nhân mà còn xóa nó khỏi các máy chủ bị ảnh hưởng. Đây là một trong những tính năng đặc trưng của các mối đe dọa như vậy.

Trong vòng chưa đầy một năm làm việc, khoảng 100 triệu đô la đã được trả bằng bitcoin. Những kẻ tống tiền đã nhận được khoảng 10 triệu đô la chỉ bằng cách tấn công hai công ty.

Công ty Brenntag phân phối hóa chất. Trong trường hợp này, các đối tác tội phạm của DarkSide cho biết họ đã có được quyền truy cập vào mạng sau khi mua thông tin bị đánh cắp nhưng không biết bắt đầu bằng cách nào để có được thông tin xác thực. Công ty đã trả 4,4 triệu đô la tiền chuộc bằng tiền điện tử. Sau khi thanh toán tiền chuộc, Brenntag đã có được một trình giải mã cho các tệp được mã hóa và ngăn chặn thành công tội phạm mạng công khai thông tin bị đánh cắp của công ty.

Công ty thứ hai là Colonial Pipeline. Colonial Pipeline là hệ thống đường ống lớn nhất dành cho các sản phẩm dầu tinh luyện ở Mỹ Sau khi biết mình là “nạn nhân của một cuộc tấn công an ninh mạng”, nhà điều hành đường ống đã đưa một số hệ thống vào ngoại tuyến, tạm thời dừng hoạt động đường ống và một số hệ thống CNTT. Nó cũng đã liên hệ với một công ty an ninh mạng bên ngoài để tiến hành điều tra. Cuối cùng, họ đã trả cho các tin tặc gần 5 triệu đô la tiền điện tử để đổi lấy một khóa giải mã để khôi phục hệ thống của nó.

Tiếp theo Ransomware. Nạn nhân chính của vụ tống tiền này là các cơ sở y tế. Các phương pháp thông thường của nó sử dụng các cuộc tấn công lừa đảo để có được quyền truy cập từ xa vào máy tính và tiếp tục lây lan trên mạng đồng thời đánh cắp thông tin đăng nhập và thu thập dữ liệu không được mã hóa. Và cuộc tấn công nổi tiếng nhất là cuộc tấn công vào Nhân viên Điều hành Dịch vụ Y tế của Ireland, trong đó băng đảng đòi khoảng 20 triệu đô la tiền điện tử vì không tiết lộ dữ liệu nhận được.

Làm thế nào để có được sự bảo vệ?

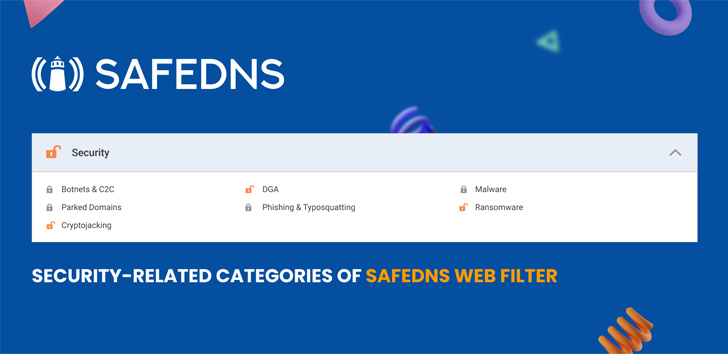

SafeDNS đã cập nhật các danh mục có DGA, Cryptojacking và các danh mục khác thuộc nhóm Bảo mật và chúng tôi chắc chắn khuyên bạn nên thử tính năng bảo vệ khỏi mối đe dọa & dùng thử miễn phí 15 ngày tính năng lọc web. Giữ an toàn!