Các nhà nghiên cứu an ninh mạng đang cảnh báo về “các chiến dịch lừa đảo lớn” phân phối năm phần mềm độc hại khác nhau nhắm mục tiêu đến người dùng ngân hàng ở Ấn Độ.

“Các khách hàng ngân hàng được nhắm mục tiêu bao gồm những người đăng ký tài khoản của bảy ngân hàng, bao gồm một số ngân hàng nổi tiếng nhất trong nước và có khả năng ảnh hưởng đến hàng triệu khách hàng”, Trend Micro cho biết trong một báo cáo được công bố trong tuần này.

Một số ngân hàng được nhắm mục tiêu bao gồm Ngân hàng Axis, Ngân hàng ICICI và Ngân hàng Nhà nước Ấn Độ (SBI), trong số những ngân hàng khác.

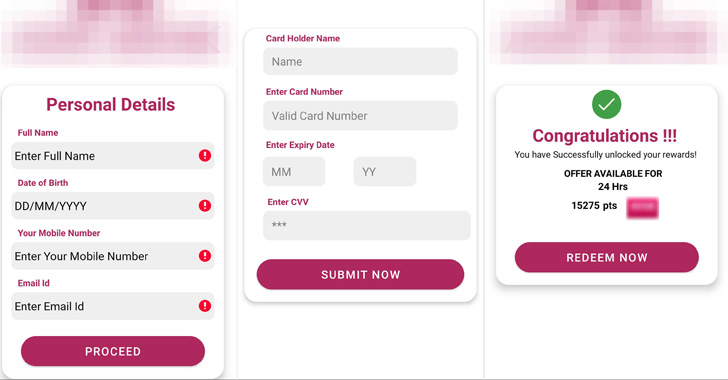

Các chuỗi lây nhiễm đều có điểm chung là chúng dựa vào các tin nhắn SMS có chứa liên kết lừa đảo nhằm thúc giục các nạn nhân tiềm năng nhập thông tin cá nhân và thông tin thẻ tín dụng của họ để được hoàn thuế hoặc nhận điểm thưởng thẻ tín dụng.

Các cuộc tấn công đập phá, bao gồm Elibomi, FakeReward, AxBanker, IcRAT và IcSpy, chỉ là cuộc tấn công mới nhất trong một loạt các chiến dịch phần mềm độc hại theo chủ đề phần thưởng tương tự đã được Microsoft, cyble và K7 Labs ghi lại trong năm qua.

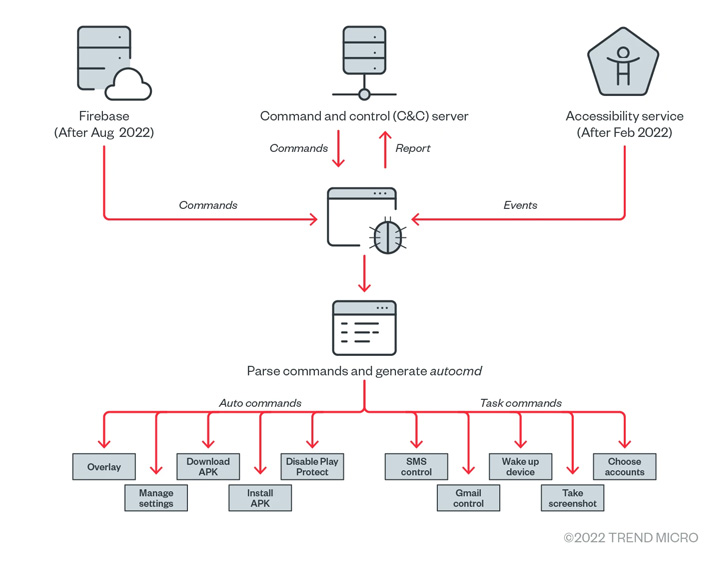

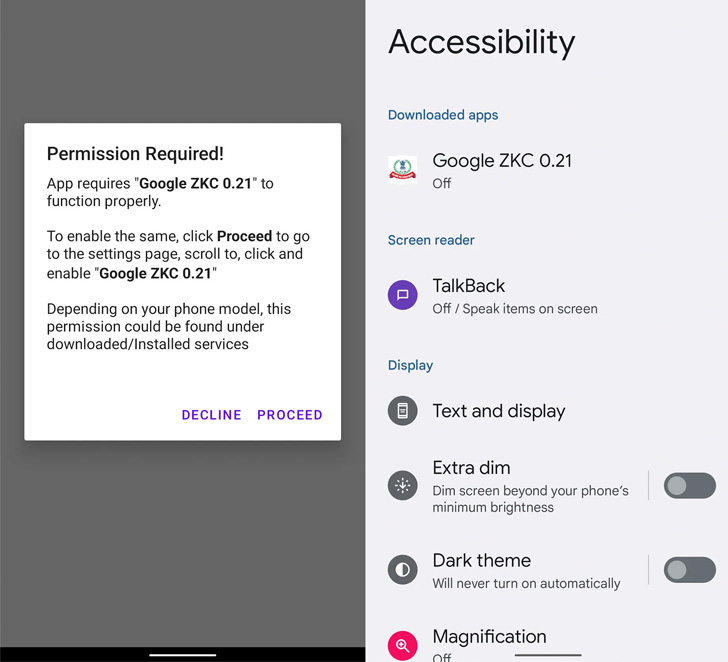

Elibomi, được McAfee ghi lại lần đầu tiên vào tháng 9 năm 2021, được thiết kế để lấy cắp dữ liệu cá nhân, chụp ảnh màn hình và thậm chí chụp mã hoặc mẫu màn hình khóa bằng cách lạm dụng quyền API trợ năng của Android, cho phép nó chiếm quyền kiểm soát các thiết bị bị xâm phạm.

Phần mềm độc hại di động đã trải qua nhiều lần sửa đổi, với một biến thể mới của Elibomi được gọi là Drinik được quan sát là mạo danh Cục thuế thu nhập của Ấn Độ để nhắm mục tiêu người dùng của 18 ngân hàng khác nhau.

Các nhà nghiên cứu cho biết: “Elibomi triển khai lớp phủ bằng cách thêm chế độ xem vào cửa sổ hiện tại như một kỹ thuật trốn tránh người dùng, thay vì có lớp phủ trên các ứng dụng khác như ứng dụng ngân hàng để lấy cắp thông tin đăng nhập của người dùng”.

Tương tự như vậy, trojan ngân hàng FakeReward và AxBanker, sau khi được cài đặt, sẽ nhắc nạn nhân cấp cho nó quyền truy cập vào các SMS và thông báo, sau đó được tận dụng để lọc các tin nhắn SMS đến. AxBanker tiếp tục hiển thị các trang giả mạo để bòn rút thông tin thẻ tín dụng.

Bản thân các ứng dụng được phân phối thông qua các trang web lừa đảo có tên miền tương tự với tên miền của các đối tác hợp pháp, ngoài việc sử dụng lại biểu trưng thương hiệu để tăng khả năng tấn công thành công và lừa người dùng tải xuống ứng dụng độc hại để nhận được “điểm thưởng tức thì.” “

Mặc dù vậy, sự giống nhau về dữ liệu bị đánh cắp và chủ đề lừa đảo, Trend Micro cho biết không có bằng chứng cụ thể nào liên kết tất cả các họ phần mềm độc hại này với một tác nhân đe dọa duy nhất.

“Mặc dù không có khách hàng nào khác bên ngoài Ấn Độ bị nhắm mục tiêu bởi các họ phần mềm độc hại này, nhưng các chiến dịch lừa đảo ở nước này đã tăng lên đáng kể và ngày càng trở nên thành thạo trong việc trốn tránh bị phát hiện”, Trend Micro lưu ý.

“Một lý do có thể cho sự gia tăng này là ngày càng có nhiều kẻ đe dọa mới tham gia vào thị trường ngầm Ấn Độ, mang theo các mô hình kinh doanh có lợi nhuận và tương tác với những kẻ chơi xấu khác để học hỏi, trao đổi ý tưởng và thiết lập kết nối.”