Ngày 27 tháng 6 năm 2023Ravie LakshmananBảo mật di động / Phần mềm độc hại

Người ta đã quan sát thấy một chiến dịch phần mềm độc hại Android mới đang đẩy trojan ngân hàng Anatsa nhắm mục tiêu đến các khách hàng ngân hàng ở Hoa Kỳ, Vương quốc Anh, Đức, Áo và Thụy Sĩ kể từ đầu tháng 3 năm 2023.

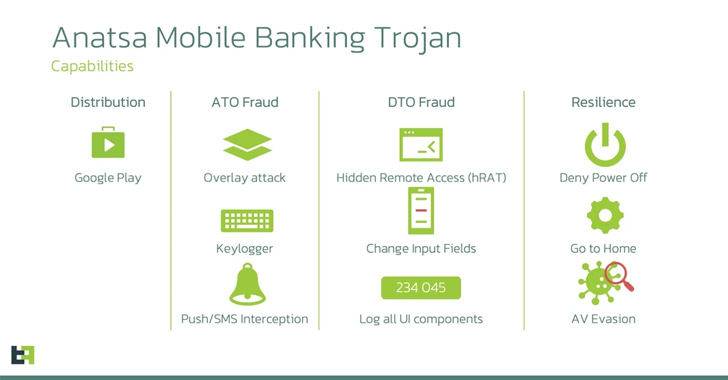

ThreatFabric cho biết trong một phân tích được công bố hôm thứ Hai: “Những kẻ đứng sau Anatsa nhằm mục đích đánh cắp thông tin đăng nhập được sử dụng để ủy quyền cho khách hàng trong các ứng dụng ngân hàng di động và thực hiện Lừa đảo chiếm đoạt thiết bị (DTO) để bắt đầu các giao dịch gian lận”.

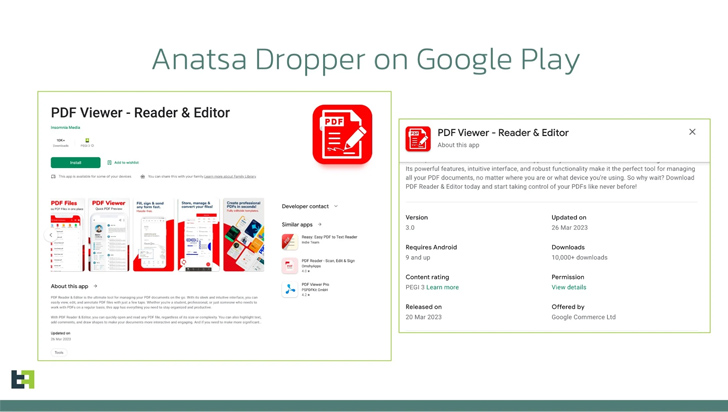

Công ty an ninh mạng Hà Lan cho biết các ứng dụng nhỏ giọt trên Google Play Store bị nhiễm Anatsa đã tích lũy được hơn 30.000 lượt cài đặt cho đến nay, cho thấy mặt tiền cửa hàng ứng dụng chính thức đã trở thành một vectơ phân phối hiệu quả cho phần mềm độc hại.

Anatsa, còn được biết đến với tên TeaBot và Toddler, xuất hiện lần đầu tiên vào đầu năm 2021 và đã được quan sát thấy là giả dạng các ứng dụng tiện ích có vẻ vô hại như trình đọc PDF, máy quét mã QR và ứng dụng xác thực hai yếu tố (2FA) trên Google Play để hút người dùng ‘ thông tin đăng nhập. Kể từ đó, nó đã trở thành một trong những phần mềm độc hại ngân hàng phổ biến nhất, nhắm mục tiêu vào gần 600 tổ chức tài chính trên toàn thế giới.

Trojan có các khả năng giống như cửa hậu để đánh cắp dữ liệu và cũng thực hiện các cuộc tấn công lớp phủ để đánh cắp thông tin đăng nhập cũng như ghi nhật ký các hoạt động bằng cách lạm dụng quyền của nó đối với API dịch vụ trợ năng của Android. Nó có thể tiếp tục bỏ qua các cơ chế kiểm soát gian lận hiện có để thực hiện chuyển tiền trái phép.

ThreatFabric lưu ý: “Vì các giao dịch được bắt đầu từ cùng một thiết bị mà khách hàng mục tiêu của ngân hàng thường xuyên sử dụng, nên hệ thống chống gian lận ngân hàng rất khó phát hiện ra nó”.

Trong chiến dịch mới nhất được quan sát bởi ThreatFabric, ứng dụng nhỏ giọt, sau khi được cài đặt, sẽ đưa ra yêu cầu tới trang GitHub trỏ đến một URL GitHub khác lưu trữ tải trọng độc hại, nhằm mục đích lừa nạn nhân bằng cách ngụy trang thành các tiện ích bổ sung của ứng dụng. Người ta nghi ngờ rằng người dùng được chuyển đến các ứng dụng này thông qua các quảng cáo sơ sài.

Một khía cạnh đáng chú ý của trình nhỏ giọt là việc sử dụng quyền “REQUEST_INSTALL_PACKAGES” bị hạn chế, quyền này đã nhiều lần bị các ứng dụng lừa đảo phân phối qua Cửa hàng Google Play khai thác để cài đặt thêm phần mềm độc hại trên thiết bị bị nhiễm. Tên của các ứng dụng như sau –

Trình đọc và chỉnh sửa tất cả tài liệu (com.mikijaki.documents.pdfreader.xlsx.csv.ppt.docs) Trình đọc và xem tất cả tài liệu (com.muchlensoka.pdfcreator) Trình đọc PDF – Chỉnh sửa và xem PDF (lsstudio.pdfreader.powerfultool.allinonepdf. goodpdftools) Trình đọc và chỉnh sửa PDF (com.proderstarler.pdfsignature) Trình đọc và chỉnh sửa PDF (moh.filemanagerrespdf)

Tất cả năm ứng dụng nhỏ giọt được đề cập được cho là đã được cập nhật sau lần xuất bản đầu tiên của chúng, có thể là một nỗ lực lén lút để loại bỏ chức năng độc hại sau khi vượt qua quy trình xem xét ứng dụng trong lần gửi đầu tiên.

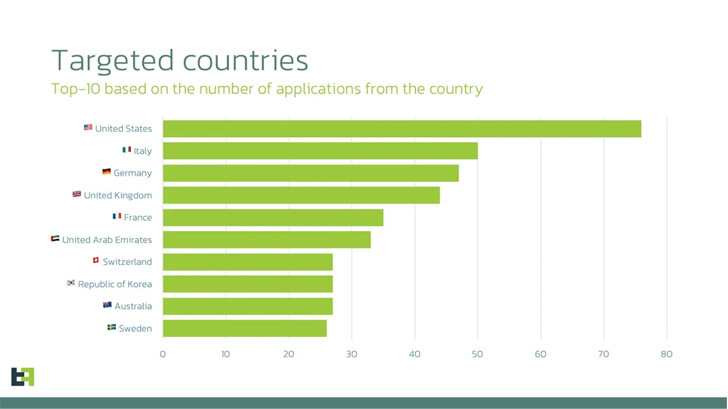

Danh sách các quốc gia hàng đầu được Anatsa quan tâm dựa trên số lượng ứng dụng tài chính được nhắm mục tiêu bao gồm Mỹ, Ý, Đức, Anh, Pháp, Các Tiểu vương quốc Ả Rập Thống nhất, Thụy Sĩ, Hàn Quốc, Úc và Thụy Điển. Cũng có mặt trong danh sách là Phần Lan, Singapore và Tây Ban Nha.

ThreatFabric cho biết: “Chiến dịch mới nhất của Anatsa cho thấy bối cảnh mối đe dọa đang gia tăng mà các ngân hàng và tổ chức tài chính phải đối mặt trong thế giới kỹ thuật số ngày nay. “Các chiến dịch phân phối Cửa hàng Google Play gần đây […] chứng minh tiềm năng to lớn của gian lận di động và sự cần thiết của các biện pháp chủ động để chống lại các mối đe dọa như vậy.”