Ngày 26 tháng 4 năm 2023Ravie LakshmananMáy ảo / An ninh mạng

VMware đã phát hành các bản cập nhật để giải quyết nhiều lỗi bảo mật ảnh hưởng đến phần mềm Workstation và Fusion, lỗi nghiêm trọng nhất có thể cho phép kẻ tấn công cục bộ thực thi mã.

Lỗ hổng, được theo dõi là CVE-2023-20869 (điểm CVSS: 9,3), được mô tả là lỗ hổng tràn bộ đệm dựa trên ngăn xếp nằm trong chức năng chia sẻ thiết bị Bluetooth chủ với máy ảo.

Công ty cho biết: “Một tác nhân độc hại có đặc quyền quản trị cục bộ trên máy ảo có thể khai thác vấn đề này để thực thi mã khi quy trình VMX của máy ảo chạy trên máy chủ”.

Cũng được vá bởi VMware là lỗ hổng đọc ngoài giới hạn ảnh hưởng đến tính năng tương tự (CVE-2023-20870, điểm CVSS: 7.1), có thể bị kẻ thù cục bộ có đặc quyền quản trị lạm dụng để đọc thông tin nhạy cảm có trong bộ nhớ của trình ảo hóa từ một máy ảo.

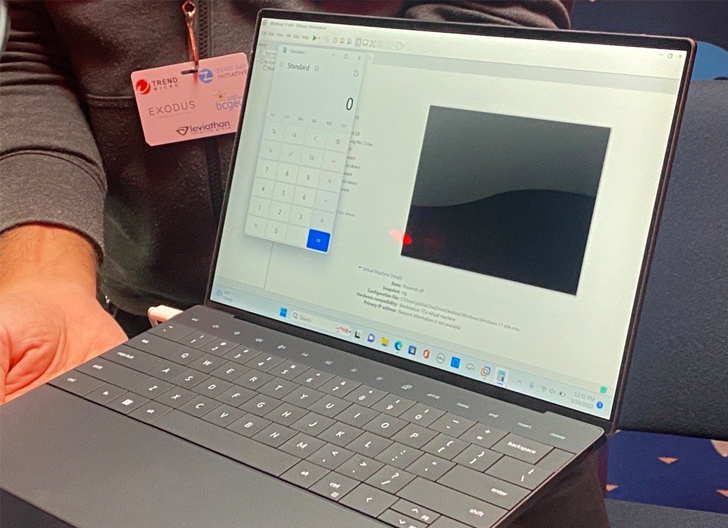

Cả hai lỗ hổng đã được các nhà nghiên cứu từ STAR Labs chứng minh vào ngày thứ ba của cuộc thi hack pwn2own được tổ chức tại Vancouver vào tháng trước, mang về cho họ phần thưởng 80.000 USD.

VMware cũng đã vá hai thiếu sót bổ sung, bao gồm lỗ hổng leo thang đặc quyền cục bộ (CVE-2023-20871, điểm CVSS: 7.3) trong Fusion và lỗ hổng đọc/ghi ngoài giới hạn trong mô phỏng thiết bị CD/DVD SCSI (CVE- 2023-20872, điểm CVSS: 7,7).

Mặc dù cái trước có thể cho phép kẻ xấu có quyền truy cập đọc/ghi vào hệ điều hành máy chủ để lấy quyền truy cập root, nhưng cái sau có thể dẫn đến việc thực thi mã tùy ý.

VMware cho biết: “Kẻ tấn công nguy hiểm có quyền truy cập vào máy ảo có gắn ổ đĩa CD/DVD vật lý và được định cấu hình để sử dụng bộ điều khiển SCSI ảo có thể khai thác lỗ hổng này để thực thi mã trên trình ảo hóa từ máy ảo”.

Các lỗ hổng đã được giải quyết trong Workstation phiên bản 17.0.2 và Fusion phiên bản 13.0.2. Như một giải pháp tạm thời cho CVE-2023-20869 và CVE-2023-20870, VMware đề xuất người dùng tắt hỗ trợ Bluetooth trên máy ảo.

Để giảm thiểu CVE-2023-20872, bạn nên xóa thiết bị CD/DVD khỏi máy ảo hoặc định cấu hình máy ảo để không sử dụng bộ điều khiển SCSI ảo.

Quá trình phát triển diễn ra chưa đầy một tuần sau khi nhà cung cấp dịch vụ ảo hóa khắc phục một lỗ hổng khử lưu huỳnh nghiêm trọng ảnh hưởng đến nhiều phiên bản của Aria Operations for Logs (CVE-2023-20864, điểm CVSS: 9,8).

.jpg)