Ngày 28 tháng 1 năm 2023Ravie Lakshmanan Đe dọa mạng / chiến tranh mạng

Ukraine đã hứng chịu một cuộc tấn công mạng mới từ Nga liên quan đến việc triển khai một công cụ xóa dữ liệu dựa trên Golang không có giấy tờ trước đó có tên là SwiftSlicer.

ESET quy kết cuộc tấn công cho Sandworm, một nhóm quốc gia có liên kết với Đơn vị Quân sự 74455 của Tổng cục Tình báo Chính thuộc Bộ Tổng tham mưu Lực lượng Vũ trang Liên bang Nga (GRU).

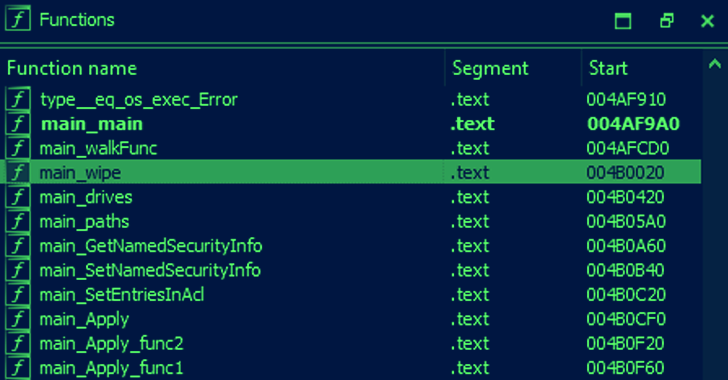

“Sau khi được thực thi, nó sẽ xóa các bản sao ẩn, ghi đè đệ quy các tệp nằm trong %CSIDL_SYSTEM%\drivers, %CSIDL_SYSTEM_DRIVE%\Windows\NTDS và các ổ đĩa không thuộc hệ thống khác, sau đó khởi động lại máy tính”, ESET tiết lộ trong một loạt tweet.

Việc ghi đè đạt được bằng cách sử dụng các chuỗi byte được tạo ngẫu nhiên để lấp đầy các khối có độ dài 4.096 byte. Công ty an ninh mạng Slovakia cho biết thêm, vụ xâm nhập được phát hiện vào ngày 25 tháng 1 năm 2023.

Sandworm, còn được theo dõi dưới các biệt danh BlackEnergy, Electrum, Iridium, Iron Viking, TeleBots và Voodoo Bear, có lịch sử dàn dựng các chiến dịch mạng gây rối và phá hoại nhắm vào các tổ chức trên toàn thế giới ít nhất là từ năm 2007.

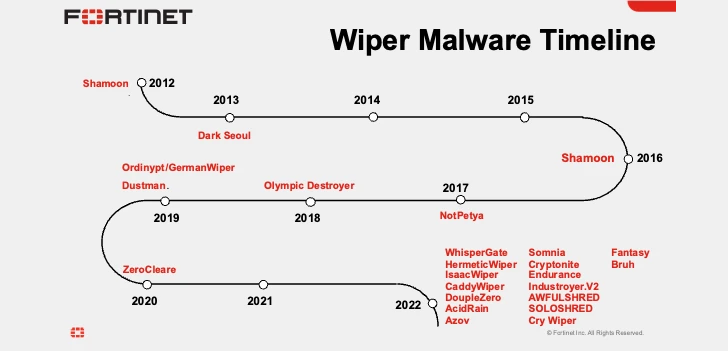

Sự tinh vi của tác nhân đe dọa được chứng minh bằng nhiều chuỗi tiêu diệt riêng biệt của nó, bao gồm nhiều công cụ tùy chỉnh như BlackEnergy, GreyEnergy, Industroyer, NotPetya, Exaramel và Cyclops Blink.

Chỉ riêng trong năm 2022, trùng với thời điểm Nga tiến hành cuộc xâm lược quân sự vào Ukraine, Sandworm đã tung WhisperGate, HermeticWiper, IsaacWiper, CaddyWiper, Industroyer2, Prestige và RansomBoggs nhằm vào cơ sở hạ tầng quan trọng ở Ukraine.

Nhà nghiên cứu Geri Revay của Fortinet FortiGuard Labs cho biết trong một báo cáo được công bố trong tuần này: “Khi bạn nghĩ về điều đó, sự gia tăng của wiper malware trong một cuộc xung đột hầu như không gây ngạc nhiên”. “Nó hiếm khi có thể được kiếm tiền. Trường hợp sử dụng khả thi duy nhất là phá hủy, phá hoại và chiến tranh mạng.”

Việc phát hiện ra SwiftSlicer chỉ ra việc sử dụng nhất quán các biến thể phần mềm độc hại wiper của nhóm đối thủ Nga trong các cuộc tấn công được thiết kế để tàn phá Ukraine.

Sự phát triển này cũng diễn ra khi Nhóm ứng phó khẩn cấp máy tính của Ukraine (CERT-UA) đã liên kết Sandworm với một cuộc tấn công mạng gần đây không thành công vào hãng thông tấn quốc gia Ukrinform.

Vụ xâm nhập, bị nghi ngờ là đã được thực hiện không muộn hơn ngày 7 tháng 12 năm 2022, dẫn đến việc sử dụng năm phần khác nhau của chương trình xóa dữ liệu, đó là CaddyWiper, ZeroWipe, SDelete, AwfulShred và BidSwipe nhắm mục tiêu vào các hệ thống Windows, Linux và FreeBSD .

“Đã xác định được rằng giai đoạn cuối cùng của cuộc tấn công mạng được bắt đầu vào ngày 17 tháng 1 năm 2023,” CERT-UA cho biết trong một lời khuyên. “Tuy nhiên, nó chỉ thành công một phần, đặc biệt là liên quan đến một số hệ thống lưu trữ dữ liệu.”

Sandworm không phải là nhóm duy nhất để mắt đến Ukraine. Các tác nhân khác do nhà nước Nga tài trợ như APT29, COLDRIVER và Gamaredon đã tích cực nhắm mục tiêu vào một loạt các tổ chức Ukraine kể từ khi bắt đầu chiến tranh.