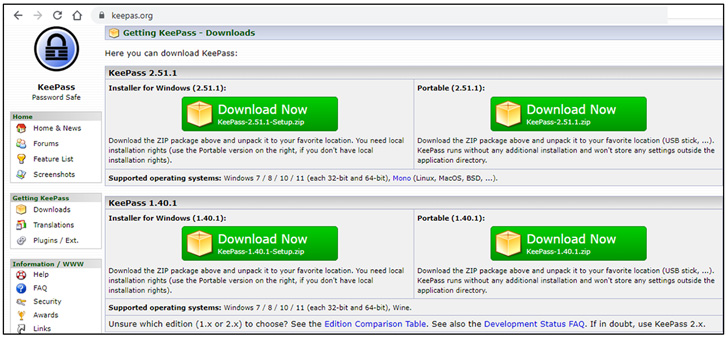

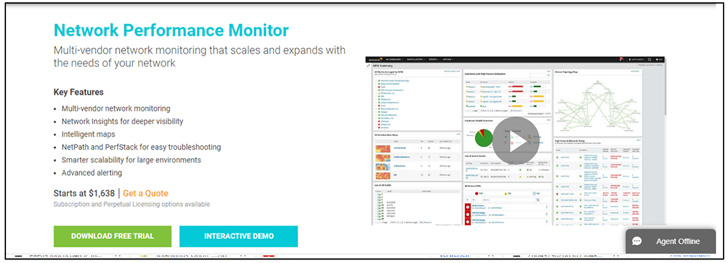

Các nhà điều hành của RomCom RAT đang tiếp tục phát triển các chiến dịch của họ bằng các phiên bản phần mềm giả mạo như SolarWinds Network Performance Monitor, trình quản lý mật khẩu KeePass và PDF Reader Pro.

Mục tiêu của hoạt động bao gồm các nạn nhân ở Ukraine và một số quốc gia nói tiếng Anh như Vương quốc Anh

“Với vị trí địa lý của các mục tiêu và tình hình địa chính trị hiện tại, không có khả năng tác nhân đe dọa RomCom RAT có động cơ tội phạm mạng”, Nhóm nghiên cứu và tình báo về mối đe dọa của BlackBerry cho biết trong một phân tích mới.

Những phát hiện mới nhất được đưa ra một tuần sau khi công ty an ninh mạng Canada tiết lộ một chiến dịch lừa đảo trực tuyến nhằm vào các thực thể Ukraine để triển khai một trojan truy cập từ xa có tên là RomCom RAT.

Tác nhân đe dọa không xác định cũng đã được quan sát thấy sử dụng các biến thể trojanized của Advanced IP Scanner và pdfFiller làm ống nhỏ giọt để phân phối thiết bị cấy ghép.

Lần lặp lại mới nhất của chiến dịch đòi hỏi việc thiết lập các trang web giả mạo có tên miền tương tự, tiếp theo là tải lên gói phần mềm độc hại có chứa phần mềm độc hại và sau đó gửi email lừa đảo đến các nạn nhân được nhắm mục tiêu.

“Trong khi tải xuống bản dùng thử miễn phí từ trang SolarWinds giả mạo, một biểu mẫu đăng ký hợp pháp sẽ xuất hiện”, các nhà nghiên cứu giải thích.

“Nếu được điền đầy đủ thông tin, nhân viên bán hàng thực sự của SolarWinds có thể liên hệ với nạn nhân để theo dõi quá trình dùng thử sản phẩm. Kỹ thuật đó đánh lừa nạn nhân tin rằng ứng dụng được tải xuống và cài đặt gần đây là hoàn toàn hợp pháp.”

Nó không chỉ là phần mềm SolarWinds. Các phiên bản mạo danh khác liên quan đến trình quản lý mật khẩu phổ biến KeePass và PDF Reader Pro, bao gồm cả bằng tiếng Ukraina.

Việc sử dụng RomCom RAT cũng có liên quan đến các tác nhân đe dọa liên quan đến ransomware Cuba và Industrial Spy, theo Palo Alto Networks Unit 42, đơn vị đang theo dõi nhóm ransomware dưới biệt danh chòm sao Tropical Scorpius.

Do bản chất liên kết với nhau của hệ sinh thái tội phạm mạng, không có gì rõ ràng ngay lập tức nếu hai nhóm hoạt động chia sẻ bất kỳ kết nối nào hoặc nếu phần mềm độc hại được chào bán như một dịch vụ cho các tác nhân đe dọa khác.