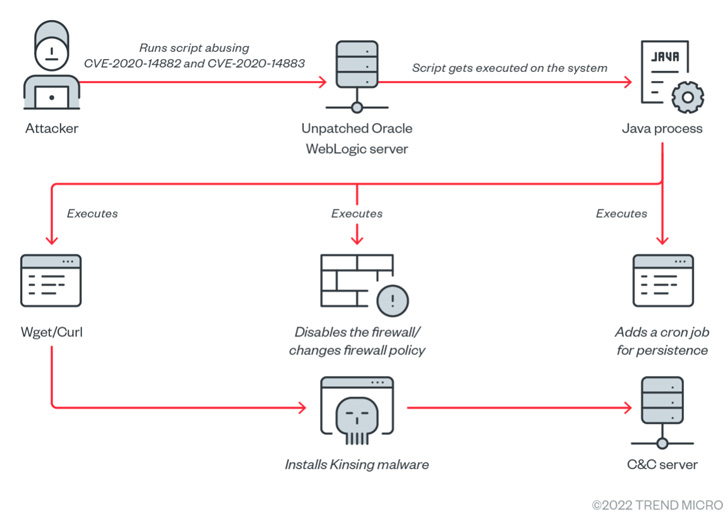

Các tác nhân độc hại như Kinsing đang tận dụng cả các lỗi bảo mật mới được tiết lộ gần đây và các lỗi bảo mật cũ hơn trong Oracle WebLogic Server để cung cấp phần mềm độc hại khai thác tiền điện tử.

Công ty an ninh mạng Trend Micro cho biết họ nhận thấy nhóm có động cơ tài chính lợi dụng lỗ hổng để loại bỏ các tập lệnh Python có khả năng vô hiệu hóa các tính năng bảo mật của hệ điều hành (OS) như Security-Enhanced Linux (SELinux) và những người khác.

Các nhà khai thác đằng sau phần mềm độc hại Kinsing có lịch sử quét các máy chủ dễ bị tấn công để chọn chúng vào một mạng botnet, bao gồm cả Redis, SaltStack, Log4Shell, Spring4Shell và lỗ hổng Atlassian Confluence (CVE-2022-26134).

Các diễn viên Kinsing cũng đã tham gia vào các chiến dịch chống lại môi trường vùng chứa thông qua các cổng API Docker Daemon mở bị định cấu hình sai để khởi chạy một công cụ khai thác tiền điện tử và sau đó lây lan phần mềm độc hại sang các vùng chứa và máy chủ khác.

Làn sóng tấn công mới nhất dẫn đến việc tác nhân vũ khí hóa CVE-2020-14882 (điểm CVSS: 9,8), một lỗi thực thi mã từ xa (RCE) hai năm tuổi, chống lại các máy chủ chưa được vá để chiếm quyền kiểm soát máy chủ và thả các tải trọng độc hại.

Điều đáng chú ý là trong quá khứ, lỗ hổng đã được nhiều mạng botnet khai thác để phân phối các máy khai thác Monero và cửa hậu Tsunami trên các hệ thống Linux bị nhiễm.

Việc khai thác thành công lỗ hổng đã được thành công nhờ việc triển khai một tập lệnh shell chịu trách nhiệm cho một loạt các hành động: Xóa nhật ký hệ thống / var / log / syslog, tắt các tính năng bảo mật và các tác nhân dịch vụ đám mây từ Alibaba và Tencent, đồng thời giết chết thợ đào cạnh tranh các quy trình.

Sau đó, tập lệnh shell sẽ tiến hành tải xuống phần mềm độc hại Kinsing từ một máy chủ từ xa, đồng thời thực hiện các bước để đảm bảo tính bền bỉ bằng cron job.

“Việc khai thác thành công lỗ hổng này có thể dẫn đến RCE, có thể cho phép những kẻ tấn công thực hiện rất nhiều hoạt động độc hại trên các hệ thống bị ảnh hưởng”, Trend Micro cho biết. “Điều này có thể bao gồm việc thực thi phần mềm độc hại […] để đánh cắp dữ liệu quan trọng và thậm chí kiểm soát hoàn toàn một máy bị xâm nhập. “

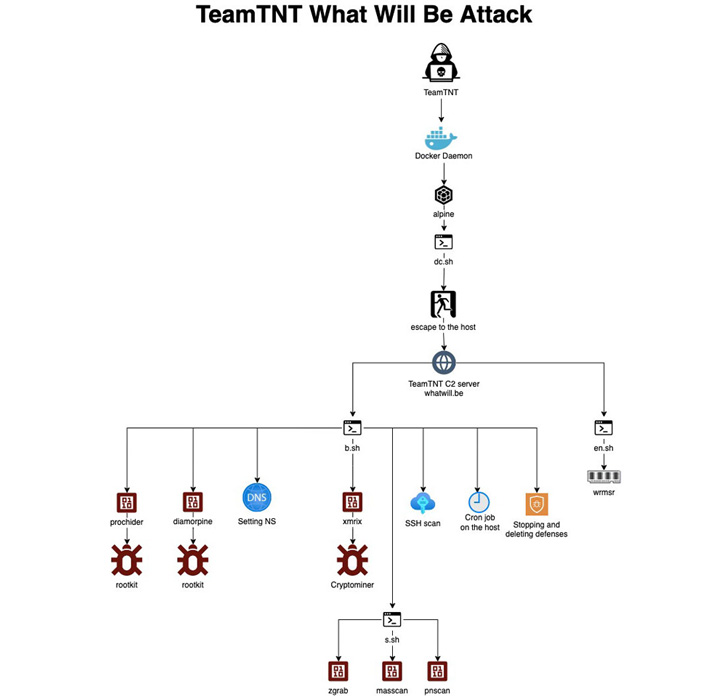

Các diễn viên TeamTNT trở lại với Kangaroo Attack

Sự phát triển này diễn ra khi các nhà nghiên cứu từ Aqua Security xác định ba cuộc tấn công mới có liên quan đến một nhóm tấn công tiền điện tử “sôi động” khác có tên là TeamTNT, nhóm này đã tự nguyện đóng cửa hàng vào tháng 11 năm 2021.

Nhà nghiên cứu Assaf Morag của Aqua Security cho biết: “TeamTNT đã quét tìm Docker Daemon bị định cấu hình sai và triển khai alpine, một hình ảnh thùng chứa vani, với dòng lệnh để tải tập lệnh shell (k.sh) xuống máy chủ C2”.

Điều đáng chú ý về chuỗi tấn công là nó dường như được thiết kế để phá vỡ mã hóa SECP256K1, nếu thành công, có thể cung cấp cho tác nhân khả năng tính toán các khóa cho bất kỳ ví tiền điện tử nào. Nói cách khác, ý tưởng là tận dụng sức mạnh tính toán cao nhưng bất hợp pháp của các mục tiêu của nó để chạy bộ giải ECDLP và lấy khóa.

Hai cuộc tấn công khác do nhóm thực hiện liên quan đến việc khai thác các máy chủ redis bị lộ và các API Docker bị định cấu hình sai để triển khai các công cụ khai thác tiền xu và các tệp nhị phân Tsunami.

Việc nhắm mục tiêu các API Docker REST của TeamTNT đã được ghi nhận đầy đủ trong năm qua. Nhưng trong một lỗi bảo mật hoạt động được phát hiện bởi Trend Micro, thông tin xác thực liên quan đến hai trong số các tài khoản DockerHub do kẻ tấn công kiểm soát đã bị phát hiện.

Các tài khoản – alpineos và sandeep078 – được cho là đã được sử dụng để phân phối nhiều loại tải trọng độc hại như rootkit, bộ công cụ khai thác Kubernetes, kẻ đánh cắp thông tin xác thực, công cụ khai thác XMRig Monero và thậm chí cả phần mềm độc hại Kinsing.

“Tài khoản alpineos đã được sử dụng trong các nỗ lực khai thác trên honeypots của chúng tôi ba lần, từ giữa tháng 9 đến đầu tháng 10 năm 2021 và chúng tôi đã theo dõi địa chỉ IP của các triển khai đến vị trí của họ ở Đức”, Nitesh Surana của Trend Micro cho biết.

“Các tác nhân đe dọa đã đăng nhập vào tài khoản của họ trên sổ đăng ký DockerHub và có thể đã quên đăng xuất.” Ngoài ra, “các tác nhân đe dọa đã đăng nhập vào tài khoản DockerHub của họ bằng thông tin đăng nhập của alpineos.”

Trend Micro cho biết hình ảnh alpineos độc hại đã được tải xuống hơn 150.000 lần, đồng thời thông báo cho Docker về những tài khoản này.

Nó cũng khuyến nghị các tổ chức định cấu hình API REST tiếp xúc với TLS để giảm thiểu các cuộc tấn công kẻ thù ở giữa (AiTM), cũng như sử dụng các cửa hàng thông tin xác thực và trình trợ giúp để lưu trữ thông tin đăng nhập của người dùng.

.