Mối đe dọa có liên quan đến Nga được gọi là APT29 đã nhắm mục tiêu vào các cơ quan đại diện ngoại giao châu Âu và Bộ Ngoại giao trong một loạt các chiến dịch lừa đảo trực tuyến được thực hiện vào tháng 10 và tháng 11 năm 2021.

Theo Báo cáo về mối đe dọa T3 2021 của ESET được chia sẻ với The Hacker News, các cuộc xâm nhập đã mở đường cho việc triển khai Cobalt Strike Beacon trên các hệ thống bị xâm nhập, tiếp theo là tận dụng chỗ đứng để loại bỏ phần mềm độc hại bổ sung nhằm thu thập thông tin về máy chủ và các máy khác trong cùng một mạng.

Cũng được theo dõi dưới các tên The Dukes, Cozy Bear và Nobelium, nhóm mối đe dọa dai dẳng tiên tiến là một nhóm gián điệp mạng khét tiếng đã hoạt động trong hơn một thập kỷ, với các cuộc tấn công nhắm vào châu Âu và Mỹ, trước khi nó gây được sự chú ý rộng rãi. đối với sự thỏa hiệp chuỗi cung ứng của SolarWinds, dẫn đến việc lây nhiễm thêm ở một số đơn vị hạ nguồn, bao gồm cả các cơ quan chính phủ Hoa Kỳ vào năm 2020.

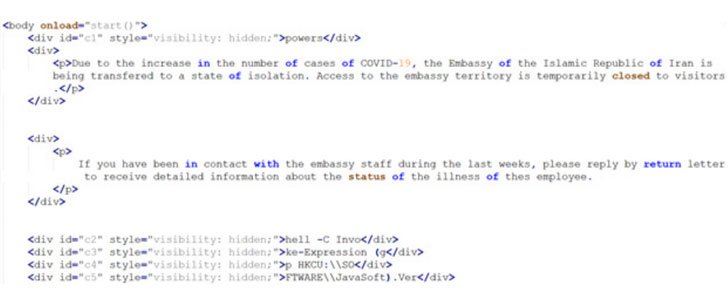

Các cuộc tấn công lừa đảo bắt đầu bằng một email lừa đảo có chủ đề COVID-19 mạo danh Bộ Ngoại giao Iran và chứa tệp đính kèm HTML, khi mở ra, sẽ nhắc người nhận mở hoặc lưu những gì có vẻ là tệp ảnh đĩa ISO (” Covid.iso “).

Nếu nạn nhân chọn mở hoặc tải xuống tệp, “một đoạn JavaScript nhỏ sẽ giải mã tệp ISO, được nhúng trực tiếp vào tệp đính kèm HTML.” Đến lượt mình, tệp ảnh đĩa bao gồm một ứng dụng HTML được thực thi bằng mshta.exe để chạy một đoạn mã powershell cuối cùng tải Cobalt Strike Beacon vào hệ thống bị nhiễm.

ESET cũng mô tả sự phụ thuộc của APT29 vào hình ảnh đĩa HTML và ISO (hoặc tệp VHDX) như một kỹ thuật trốn tránh được sắp xếp đặc biệt để tránh các biện pháp bảo vệ Mark of the Web (MOTW), một tính năng bảo mật được Microsoft giới thiệu để xác định nguồn gốc của tệp.

Các nhà nghiên cứu cho biết: “Một hình ảnh đĩa ISO không truyền cái gọi là Mark of the Web tới các tệp bên trong hình ảnh đĩa. “Như vậy, và ngay cả khi ISO được tải xuống từ internet, sẽ không có cảnh báo nào được phát cho nạn nhân khi HTA được mở.”

Sau khi giành được quyền truy cập ban đầu thành công, kẻ đe dọa đã cung cấp nhiều công cụ có sẵn để truy vấn Active Directory (AdFind) của mục tiêu, thực hiện các lệnh trên một máy từ xa bằng giao thức SMB (Sharp-SMBExec), thực hiện do thám (SharpView) , và thậm chí là một vụ khai thác lỗ hổng leo thang đặc quyền Windows (CVE-2021-36934) để thực hiện các cuộc tấn công tiếp theo.

Các nhà nghiên cứu lưu ý: “Những tháng gần đây cho thấy The Dukes là một mối đe dọa nghiêm trọng đối với các tổ chức phương Tây, đặc biệt là trong lĩnh vực ngoại giao. “Họ rất bền bỉ, có khả năng bảo mật hoạt động tốt và họ biết cách tạo ra các thông điệp lừa đảo thuyết phục.”

.