Ngày 17 tháng 3 năm 2023Ravie LakshmananBảo mật di động / Cảnh báo lừa đảo

Một chiến dịch phần mềm độc hại lừa đảo bằng giọng nói trên Android (còn gọi là vishing) được gọi là Cuộc gọi giả mạo đã một lần nữa ngẩng cao đầu để nhắm mục tiêu đến người dùng Hàn Quốc dưới chiêu bài hơn 20 ứng dụng tài chính phổ biến.

“Phần mềm độc hại FakeCalls sở hữu chức năng của một con dao quân đội Thụy Sĩ, không chỉ có thể thực hiện mục tiêu chính mà còn trích xuất dữ liệu riêng tư từ thiết bị của nạn nhân”, công ty an ninh mạng Check Point cho biết.

FakeCalls trước đây đã được Kaspersky ghi lại vào tháng 4 năm 2022, mô tả khả năng của phần mềm độc hại để bắt chước các cuộc trò chuyện qua điện thoại với nhân viên hỗ trợ khách hàng của ngân hàng.

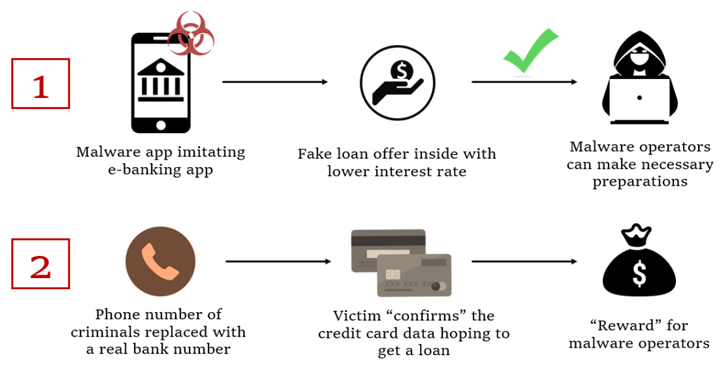

Trong các cuộc tấn công được quan sát, người dùng cài đặt ứng dụng ngân hàng lừa đảo bị lôi kéo gọi điện cho tổ chức tài chính bằng cách cung cấp một khoản vay lãi suất thấp giả mạo.

Tại thời điểm cuộc điện thoại thực sự diễn ra, một âm thanh được ghi sẵn với hướng dẫn từ ngân hàng thực sẽ được phát. Đồng thời, phần mềm độc hại cũng che giấu số điện thoại bằng số thực của ngân hàng để tạo ấn tượng rằng một cuộc trò chuyện đang diễn ra với một nhân viên ngân hàng thực ở đầu bên kia.

Mục tiêu cuối cùng của chiến dịch là lấy thông tin thẻ tín dụng của nạn nhân, thông tin mà những kẻ đe dọa tuyên bố là cần thiết để đủ điều kiện cho khoản vay không tồn tại.

Ứng dụng độc hại cũng yêu cầu các quyền xâm nhập để thu thập dữ liệu nhạy cảm, bao gồm các luồng âm thanh và video trực tiếp, từ thiết bị bị xâm nhập, sau đó dữ liệu này được trích xuất đến một máy chủ từ xa.

Các mẫu FakeCalls mới nhất tiếp tục triển khai các kỹ thuật khác nhau để luôn nằm trong tầm ngắm. Một trong những phương pháp liên quan đến việc thêm một số lượng lớn tệp bên trong các thư mục lồng nhau vào thư mục nội dung của APK, khiến độ dài của tên tệp và đường dẫn vượt quá giới hạn 300 ký tự.

Check Point cho biết: “Các nhà phát triển phần mềm độc hại đã đặc biệt quan tâm đến các khía cạnh kỹ thuật trong quá trình tạo ra chúng cũng như triển khai một số kỹ thuật chống phân tích độc đáo và hiệu quả”. “Ngoài ra, họ đã nghĩ ra các cơ chế để giải quyết ngụy trang các máy chủ chỉ huy và kiểm soát đằng sau các hoạt động.”

Trong khi cuộc tấn công chỉ tập trung vào Hàn Quốc, công ty an ninh mạng đã cảnh báo rằng các chiến thuật tương tự có thể được tái sử dụng để nhắm mục tiêu vào các khu vực khác trên thế giới.

Phát hiện này cũng được đưa ra khi Cyble làm sáng tỏ hai trojan ngân hàng Android có tên là Nexus và GoatRAT có thể thu thập dữ liệu có giá trị và thực hiện gian lận tài chính.

Nexus, một phiên bản SOVA được đổi thương hiệu, cũng tích hợp một mô-đun ransomware mã hóa các tệp được lưu trữ và có thể lạm dụng các dịch vụ trợ năng của Android để trích xuất các cụm từ gốc từ ví tiền điện tử.

Ngược lại, GoatRAT được thiết kế để nhắm mục tiêu vào các ngân hàng Brazil và tham gia cùng với BrasDex và PixPirate để thực hiện chuyển tiền gian lận qua nền tảng thanh toán PIX trong khi hiển thị cửa sổ lớp phủ giả để che giấu hoạt động.

Sự phát triển này là một phần của xu hướng đang phát triển, trong đó các tác nhân đe dọa đã tung ra phần mềm độc hại ngân hàng ngày càng tinh vi để tự động hóa toàn bộ quá trình chuyển tiền trái phép trên các thiết bị bị nhiễm.

Công ty an ninh mạng Kaspersky cho biết họ đã phát hiện 196.476 trojan ngân hàng di động mới và 10.543 trojan ransomware di động mới vào năm 2022, với Trung Quốc, Syria, Iran, Yemen và Iraq nổi lên là những quốc gia hàng đầu bị phần mềm độc hại di động tấn công, bao gồm cả phần mềm quảng cáo.

Tây Ban Nha, Ả Rập Saudi, Úc, Thổ Nhĩ Kỳ, Trung Quốc, Thụy Sĩ, Nhật Bản, Colombia, Ý và Ấn Độ dẫn đầu danh sách các quốc gia hàng đầu bị nhiễm các mối đe dọa tài chính di động.

Nhà nghiên cứu Tatyana Shishkova của Kaspersky cho biết: “Mặc dù tổng số người cài đặt phần mềm độc hại đã giảm, nhưng sự gia tăng liên tục của Trojan ngân hàng di động là một dấu hiệu rõ ràng cho thấy tội phạm mạng đang tập trung vào lợi ích tài chính”.