Ngày 29 tháng 6 năm 2023Ravie Lakshmanan Đe dọa mạng / Hacking

Một kẻ đánh cắp thông tin dựa trên Windows không có giấy tờ trước đây được gọi là Con măt thư ba đã được phát hiện trong tự nhiên với khả năng thu thập dữ liệu nhạy cảm từ các máy chủ bị nhiễm.

Fortinet FortiGuard Labs, đơn vị thực hiện phát hiện này, cho biết họ đã tìm thấy phần mềm độc hại trong một tệp thực thi giả mạo dưới dạng tệp PDF có tên tiếng Nga là “CMK Правила оформления больничных листов.pdf.exe,” có nghĩa là “Quy tắc CMK về cấp phép nghỉ ốm”. pdf.exe.”

Vectơ đến của phần mềm độc hại hiện chưa được biết, mặc dù bản chất của các điểm thu hút cho thấy nó đang được sử dụng trong một chiến dịch lừa đảo. Mẫu ThirdEye đầu tiên được tải lên VirusTotal vào ngày 4 tháng 4 năm 2023 với tương đối ít tính năng hơn.

Kẻ đánh cắp đang phát triển, giống như các họ phần mềm độc hại khác thuộc loại này, được trang bị để thu thập siêu dữ liệu hệ thống, bao gồm ngày phát hành BIOS và nhà cung cấp, dung lượng ổ đĩa tổng/còn trống trên ổ C, các quy trình hiện đang chạy, đăng ký tên người dùng và thông tin về ổ đĩa. Các chi tiết được tích lũy sau đó được truyền đến máy chủ chỉ huy và kiểm soát (C2).

Một đặc điểm đáng chú ý của phần mềm độc hại là nó sử dụng chuỗi “3rd_eye” để báo hiệu sự hiện diện của nó đối với máy chủ C2.

Không có dấu hiệu nào cho thấy rằng ThirdEye đã được sử dụng ngoài tự nhiên. Điều đó nói rằng, do phần lớn các tạo phẩm của kẻ đánh cắp đã được tải lên VirusTotal từ Nga, nên có khả năng hoạt động độc hại là nhằm vào các tổ chức nói tiếng Nga.

Các nhà nghiên cứu của Fortinet cho biết: “Mặc dù phần mềm độc hại này không được coi là phức tạp, nhưng nó được thiết kế để đánh cắp nhiều thông tin khác nhau từ các máy bị xâm nhập. Những thông tin này có thể được sử dụng làm bàn đạp cho các cuộc tấn công trong tương lai”. “

Sự phát triển diễn ra khi các trình cài đặt trojan cho nhượng quyền trò chơi điện tử nổi tiếng Super Mario Bros được lưu trữ trên các trang web torrent sơ sài đang được sử dụng để truyền bá các công cụ khai thác tiền điện tử và một trình đánh cắp mã nguồn mở được viết bằng C# có tên là Umbral để lọc dữ liệu quan tâm bằng cách sử dụng Discord Webhooks.

Cyble cho biết: “Sự kết hợp giữa các hoạt động khai thác và đánh cắp dẫn đến tổn thất tài chính, giảm đáng kể hiệu suất hệ thống của nạn nhân và cạn kiệt tài nguyên hệ thống có giá trị.

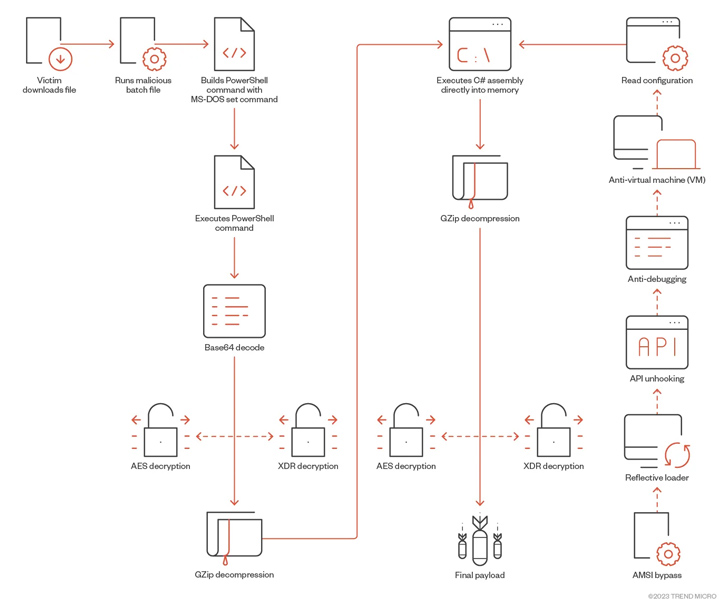

Người dùng trò chơi điện tử cũng là mục tiêu của phần mềm tống tiền dựa trên Python và một trojan truy cập từ xa có tên là SeroXen, được phát hiện là lợi dụng công cụ làm xáo trộn tệp hàng loạt thương mại được gọi là ScrubCrypt (còn gọi là BatCloak) để tránh bị phát hiện. Bằng chứng cho thấy rằng các tác nhân liên quan đến sự phát triển của SeroXen cũng đã góp phần tạo ra ScrubCrypt.

Phần mềm độc hại được quảng cáo để bán trên một trang web Clearnet được đăng ký vào ngày 27 tháng 3 năm 2023 trước khi ngừng hoạt động vào cuối tháng 5, đã tiếp tục được quảng cáo trên Discord, TikTok, Twitter và YouTube. Kể từ đó, một phiên bản bẻ khóa của SeroXen đã xuất hiện trên các diễn đàn tội phạm.

“Các cá nhân được khuyên nên áp dụng lập trường hoài nghi khi gặp các liên kết và gói phần mềm có liên quan đến các thuật ngữ như ‘gian lận', ‘hack', ‘bẻ khóa' và các phần mềm khác liên quan đến việc đạt được lợi thế cạnh tranh”, Trend Micro lưu ý trong một phân tích mới về SeroXen.

“Việc bổ sung SeroXen và BatCloak vào kho phần mềm độc hại của các tác nhân độc hại làm nổi bật sự phát triển của các bộ làm mờ FUD với rào cản thấp đối với việc xâm nhập. Cách tiếp cận gần như nghiệp dư của việc sử dụng phương tiện truyền thông xã hội để quảng cáo tích cực, xem xét cách có thể dễ dàng truy tìm nó, khiến những các nhà phát triển có vẻ như là người mới theo tiêu chuẩn của các tác nhân đe dọa tiên tiến.”