Ngày 21 tháng 12 năm 2022Ravie LakshmananChiến tranh mạng / Tấn công mạng

Nhóm ứng phó khẩn cấp máy tính của Ukraine (CERT-UA) trong tuần này tiết lộ rằng người dùng chương trình nhận thức tình huống Delta đã nhận được email lừa đảo từ một tài khoản email bị xâm nhập thuộc Bộ Quốc phòng.

Các cuộc tấn công, được quy cho một cụm mối đe dọa có tên là UAC-0142, nhằm mục đích lây nhiễm các hệ thống bằng hai phần mềm độc hại đánh cắp dữ liệu được gọi là FateGrab và StealDeal.

Delta là một hệ thống hiển thị tình hình hoạt động dựa trên đám mây do Aerorozvidka phát triển, cho phép giám sát quân đội trên chiến trường theo thời gian thực, khiến nó trở thành mục tiêu béo bở cho các tác nhân đe dọa.

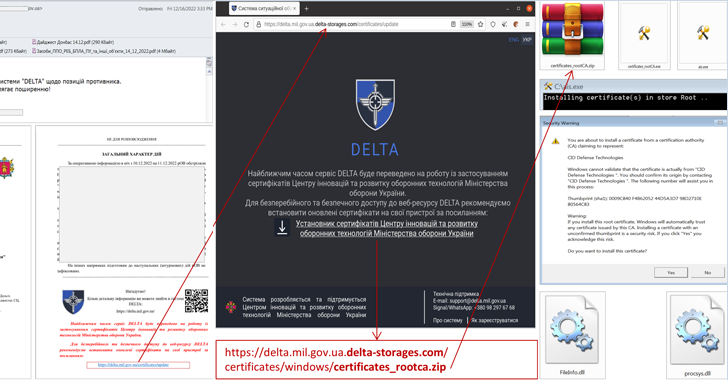

Các thông báo thu hút, đi kèm với các cảnh báo giả mạo để cập nhật chứng chỉ gốc trong phần mềm Delta, chứa các tài liệu PDF có chứa các liên kết đến các tệp lưu trữ được lưu trữ trên một miền Delta lừa đảo, cuối cùng làm rơi phần mềm độc hại vào các hệ thống bị xâm nhập.

Mặc dù FateGrab chủ yếu được thiết kế để trích xuất các tệp có phần mở rộng cụ thể thông qua Giao thức truyền tệp (FTP), StealDeal chỉ ra các trình duyệt web để hút mật khẩu và thông tin khác.

Vụ tấn công diễn ra vài ngày sau khi Ukraine trình hệ thống Delta cho Tổ chức Tư vấn, chỉ huy và kiểm soát của NATO (NC3O). Nó cũng theo sau những tiết lộ rằng nhóm Gamaredon có liên kết với Nga đã cố gắng xâm nhập không thành công vào một công ty lọc dầu lớn ở một quốc gia thành viên NATO vào cuối tháng 8 năm 2022.

Chiến tranh Nga-Ukraine đã thúc đẩy Moscow tăng cường các cuộc tấn công mạng chống lại Ukraine, dựa vào một loạt phần mềm độc hại wiper để phá vỡ cơ sở hạ tầng quan trọng.

Các tổ chức Ukraine, trong những tháng gần đây, cũng đã trở thành mục tiêu của kẻ đánh cắp RomCom RAT và Vidar, phần mềm sau này được phát hiện hoạt động như một đường dẫn để thả một chủng ransomware có tên là Somnia.

Đầu tháng này, CERT-UA đã lưu ý rằng các tổ chức thuộc sở hữu nhà nước đã trở thành mục tiêu của các email lừa đảo có ý định đến từ Dịch vụ Khẩn cấp Nhà nước của Ukraine và chứa các kho lưu trữ RAR chứa vũ khí hóa được thiết kế để triển khai một cửa hậu dựa trên Delphi có tên là DolphinCape.