Bạn đã được yêu cầu cung cấp Báo cáo đánh giá tính dễ bị tổn thương cho tổ chức của mình và đối với một số bạn đọc bài viết này, suy nghĩ đầu tiên của bạn có thể là “Đó là cái gì?”

Đừng lo lắng. Bài viết này sẽ trả lời chính câu hỏi đó cũng như lý do tại sao bạn cần Báo cáo đánh giá tính dễ bị tổn thương và bạn có thể lấy báo cáo từ đâu.

Vì có khả năng yêu cầu về một báo cáo như vậy đến từ một nguồn quan trọng như Hội đồng quản trị, đối tác, khách hàng hoặc kiểm toán viên, nên không có giây phút nào để lãng phí. Vì vậy, chúng ta hãy lái xe thẳng vào.

Báo cáo Đánh giá Tính dễ bị tổn thương là gì và tại sao bạn cần báo cáo này?

Báo cáo Đánh giá Lỗ hổng bảo mật chỉ đơn giản là một tài liệu minh họa cách bạn đang quản lý các lỗ hổng bảo mật của tổ chức mình. Điều quan trọng là, với hàng chục nghìn lỗ hổng công nghệ mới được phát hiện mỗi năm, bạn cần phải chứng minh rằng tổ chức của bạn làm hết sức mình để tránh bị tấn công nếu bạn muốn được đối tác và khách hàng tin tưởng.

Một phương pháp bảo mật tốt nhất được các chính phủ trên thế giới khuyến nghị, đánh giá lỗ hổng bảo mật là một quy trình xem xét tự động cung cấp thông tin chi tiết về trạng thái bảo mật hiện tại của bạn. Báo cáo đánh giá tính dễ bị tổn thương là kết quả của việc xem xét này. Được sử dụng như một lộ trình để đạt được trạng thái sẵn sàng bảo mật tốt hơn, nó đưa ra những rủi ro duy nhất mà tổ chức của bạn phải đối mặt do công nghệ bạn sử dụng và tiết lộ cách tốt nhất để vượt qua chúng mà không làm gián đoạn đến chiến lược và hoạt động kinh doanh cốt lõi của bạn.

Sự trợ giúp mà nó cung cấp rất rõ ràng nhưng tại sao bạn lại cần một cái? Như đã đề cập ở trên, có khả năng bạn đã được Hội đồng quản trị, đối tác, khách hàng hoặc kiểm toán viên yêu cầu cung cấp Báo cáo đánh giá tính dễ bị tổn thương vì mỗi nhóm này cần được đảm bảo rằng bạn đang vượt qua bất kỳ điểm yếu nào trong cơ sở hạ tầng của mình. Đây là lý do tại sao:

– Khách hàng cần tin tưởng bạn

Điểm yếu trong hệ thống CNTT của bạn có thể ảnh hưởng đến hoạt động của khách hàng. Với các cuộc tấn công vào chuỗi cung ứng đang gia tăng, một lỗ hổng trong một công ty có thể khiến toàn bộ các tổ chức bị tê liệt, như đã chứng minh bằng vụ hack nổi tiếng SolarWinds vào năm ngoái.

Không quan trọng doanh nghiệp của bạn nhỏ như thế nào; nếu khách hàng của bạn sẽ ủy thác cho bạn bất kỳ dữ liệu nào của họ, trước tiên họ có thể muốn có Báo cáo đánh giá lỗ hổng bảo mật để xác nhận rằng các phương pháp bảo mật CNTT của bạn là phù hợp.

– Hội đồng quản trị muốn hiểu rõ hơn về rủi ro của doanh nghiệp

An ninh mạng là mối quan tâm ngày càng tăng của nhiều doanh nghiệp, vì vậy rất có thể các thành viên hội đồng quản trị của bạn muốn nắm bắt tốt hơn rủi ro của họ, trước khi việc thiếu hiểu biết về các lỗ hổng bảo mật trở thành một vấn đề kinh doanh nghiêm trọng hơn nhiều. Với việc các cuộc tấn công bằng ransomware thường xuyên gây xôn xao dư luận, việc quản lý lỗ hổng bảo mật thích hợp và trình bày một báo cáo “hoàn toàn rõ ràng” có thể mang lại cho những người đứng đầu doanh nghiệp của bạn sự an tâm cần thiết.

– Kiểm toán viên của bạn đang kiểm tra sự tuân thủ

Nhiều khuôn khổ quy định hoặc tuân thủ liên quan đến bảo mật và quyền riêng tư, như SOC2, HIPAA, GDPR, ISO 27001 và PCI DSS, tư vấn hoặc hoàn toàn yêu cầu báo cáo và quét tuân thủ thường xuyên, vì vậy nếu yêu cầu báo cáo đánh giá lỗ hổng bảo mật được thực hiện bởi kiểm toán viên, nó có thể là vì mục đích tuân thủ.

– Giám đốc tài chính của bạn đang gia hạn bảo hiểm mạng của bạn

Có thể là trường hợp nhà cung cấp bảo hiểm của bạn đang tìm kiếm một báo cáo đánh giá tính dễ bị tổn thương như một phần của quy trình bảo lãnh phát hành. Nếu bạn không muốn gặp rủi ro bị từ chối thanh toán bảo hiểm hoặc không muốn thấy phí bảo hiểm của mình tăng lên, thì bạn có thể hưởng lợi từ việc cung cấp các báo cáo này thường xuyên.

Bạn cần lập báo cáo đánh giá tính dễ bị tổn thương bao lâu một lần?

Thường xuyên. Hãy coi nó giống như việc quét lỗ hổng bảo mật: Để đạt được hiệu quả tối đa, bạn cần tiến hành đánh giá thường xuyên, nếu không phải là liên tục, toàn diện về toàn bộ công nghệ của mình, nếu không, bạn có thể bỏ lỡ điều gì đó có thể khiến doanh nghiệp của bạn phải dừng lại rất tốn kém.

Tội phạm mạng không ngừng tìm kiếm cho đến khi chúng tìm thấy thứ mà chúng có thể lợi dụng. Bạn cần phải quét hệ thống của mình liên tục và có báo cáo cập nhật để phản ánh sự cảnh giác của bạn khi cần thiết.

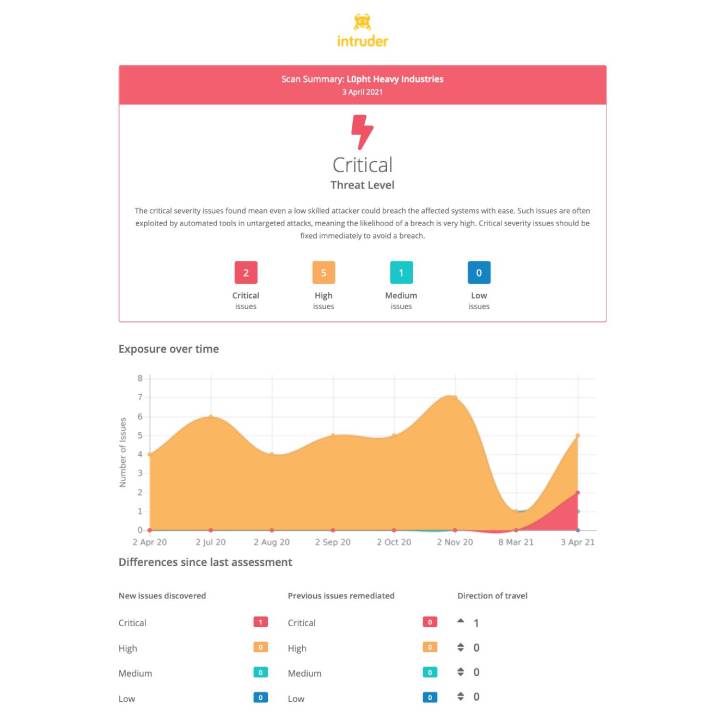

Các giải pháp quét lỗ hổng bảo mật hiện đại, như Intruder, sẽ cung cấp cho bạn điểm vệ sinh mạng, cho phép bạn theo dõi tiến trình của các nỗ lực quản lý lỗ hổng bảo mật của mình theo thời gian, chứng minh rằng các vấn đề bảo mật của bạn đang được giải quyết liên tục trong thời gian thích hợp.

Những gì cần được bao gồm trong một báo cáo đánh giá tính dễ bị tổn thương?

Thật không may, không có một kích thước phù hợp với tất cả các báo cáo. Mặc dù nội dung nói chung là số lượng lỗ hổng được phát hiện trong hệ thống của bạn tại một thời điểm, các bên liên quan khác nhau của bạn sẽ yêu cầu các mức độ chi tiết khác nhau. Ngay cả đối với các mục đích tuân thủ, các yêu cầu báo cáo đánh giá tính dễ bị tổn thương có thể khác nhau.

Theo nguyên tắc chung, chúng tôi khuyên bạn nên xây dựng Báo cáo điều hành chứa các lượt xem biểu đồ và điểm số vệ sinh mạng tổng hợp cho Hội đồng quản trị và C-Suite giúp họ biết vị trí của họ tại bất kỳ thời điểm nào. Và đối với nhóm CNTT của bạn, báo cáo của họ cần chi tiết hơn, chẳng hạn như cách áp dụng các giải pháp chính xác cho các vấn đề hiện có và tránh những sai lầm tiếp theo.

Bạn có thể nhận Báo cáo Đánh giá Tính dễ bị tổn thương từ đâu?

Việc đảm bảo Báo cáo Đánh giá Tính dễ bị tổn thương của bạn chứa tất cả các yếu tố và thông tin mà các bên liên quan của bạn yêu cầu có thể mất rất nhiều công sức và chuyên môn; điều này có thể khiến nhóm bảo mật của bạn phân tâm khỏi các hoạt động khác sẽ giữ an toàn cho tổ chức của bạn. Đó là lý do tại sao bạn nên chọn một nhà cung cấp bên ngoài để tạo báo cáo của mình.

Trước khi bạn bắt đầu so sánh các nhà cung cấp riêng lẻ, hãy đảm bảo rằng bạn có hiểu biết vững chắc về môi trường kỹ thuật của mình và về các kết quả cụ thể mà bản đánh giá tính dễ bị tổn thương cần đưa ra. Điều này là do các công cụ đánh giá lỗ hổng bảo mật không được xây dựng giống nhau; họ kiểm tra các loại điểm yếu khác nhau, vì vậy bạn cần chọn giải pháp phù hợp nhất với yêu cầu của mình. Xem xét các tính năng và kiểm tra bạn sẽ yêu cầu, cũng như các tiêu chuẩn ngành bạn cần tuân theo và ngân sách của bạn.

Hai yếu tố chính cần xem xét liên quan đến báo cáo: thứ nhất, nhà cung cấp dịch vụ đánh giá sẽ linh hoạt như thế nào với mức độ chi tiết được trình bày (đặc biệt nếu bạn cần trình bày dữ liệu cho các đối tượng khác nhau); và thứ hai, kết quả được truyền đạt rõ ràng như thế nào. Kết quả quét có thể quá tải nhưng nhà cung cấp phù hợp sẽ phân tích dữ liệu bảo mật phức tạp để cung cấp cho bạn sự hiểu biết rõ ràng, không có biệt ngữ về những rủi ro mà bạn phải đối mặt.

Tại Intruder, các báo cáo được thiết kế để dễ hiểu, đồng thời duy trì tất cả các chi tiết kỹ thuật theo yêu cầu của các nhà quản lý CNTT và nhóm DevOps. Cho dù bạn là một doanh nghiệp lớn hay một công ty khởi nghiệp non trẻ, bạn có thể tạo báo cáo nhanh chóng, tạo đường dẫn giấy tờ tuân thủ, giữ an toàn và giao tiếp với nhân viên và các nhà đầu tư tiềm năng. Intruder cung cấp bản dùng thử miễn phí phần mềm của mình, bạn có thể kích hoạt phần mềm này tại đây. Nhận báo cáo đánh giá lỗ hổng bảo mật tại chỗ ngay bây giờ.

.