Microsoft đã công bố kế hoạch tự động chặn các tệp nhúng có “tiện ích mở rộng nguy hiểm” trong OneNote sau các báo cáo rằng dịch vụ ghi chú ngày càng bị lạm dụng để phát tán phần mềm độc hại.

Cho đến nay, người dùng đã thấy một hộp thoại cảnh báo họ rằng việc mở các tệp đính kèm như vậy có thể gây hại cho máy tính và dữ liệu của họ, nhưng có thể loại bỏ lời nhắc và mở các tệp.

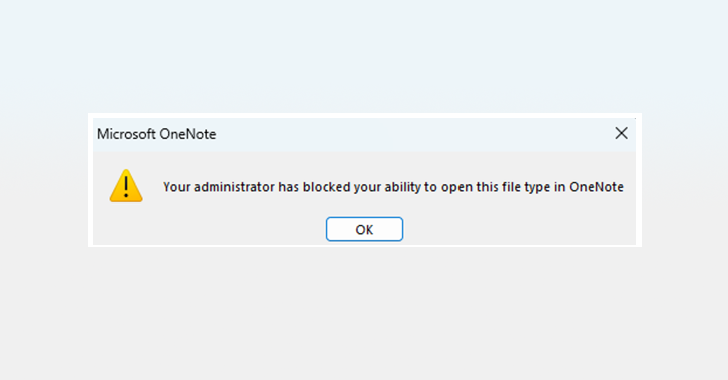

Điều đó sẽ thay đổi trong tương lai. Microsoft cho biết họ có ý định ngăn người dùng mở trực tiếp tệp nhúng có phần mở rộng nguy hiểm và hiển thị thông báo: “Quản trị viên của bạn đã chặn khả năng mở loại tệp này trong OneNote của bạn.”

Bản cập nhật dự kiến sẽ bắt đầu được triển khai với Phiên bản 2304 vào cuối tháng này và chỉ tác động đến OneNote dành cho Microsoft 365 trên các thiết bị chạy Windows. Nó không ảnh hưởng đến các nền tảng khác, bao gồm macOS, Android và iOS, cũng như các phiên bản OneNote có sẵn trên web và cho Windows 10.

“Theo mặc định, OneNote chặn các tiện ích mở rộng giống như Outlook, Word, Excel và PowerPoint,” Microsoft cho biết. “Các tập lệnh và tệp thi hành độc hại có thể gây hại nếu người dùng bấm vào. Nếu các tiện ích mở rộng được thêm vào danh sách cho phép này, chúng có thể khiến OneNote và các ứng dụng khác, chẳng hạn như Word và Excel, trở nên kém an toàn hơn.”

Danh sách 120 tiện ích mở rộng như sau –

.ade, .adp, .app, .application, .appref-ms, .asp, .aspx, .asx, .bas, .bat, .bgi, .cab, .cer, .chm, .cmd, .cnt, .com, .cpl, .crt, .csh, .der, .diagcab, .exe, .fxp, .gadget, .grp, .hlp, .hpj, .hta, .htc, .inf, .ins, .iso , .isp, .its, .jar, .jnlp, .js, .jse, .ksh, .lnk, .mad, .maf, .mag, .mam, .maq, .mar, .mas, .mat, . mau, .mav, .maw, .mcf, .mda, .mdb, .mde, .mdt, .mdw, .mdz, .msc, .msh, .msh1, .msh2, .mshxml, .msh1xml, .msh2xml, .msi, .msp, .mst, .msu, .ops, .osd, .pcd, .pif, .pl, .plg, .prf, .prg, .printerexport, .ps1, .ps1xml, .ps2, .ps2xml , .psc1, .psc2, .psd1, .psdm1, .pst, .py, .pyc, .pyo, .pyw, .pyz, .pyzw, .reg, .scf, .scr, .sct, .shb, . shs, .theme, .tmp, .url, .vb, .vbe, .vbp, .vbs, .vhd, .vhdx, .vsmacros, .vsw, .webpnp, .website, .ws, .wsc, .wsf, .wsh, .xbap, .xll và .xnk

Người dùng chọn vẫn mở tệp được nhúng có thể làm như vậy bằng cách trước tiên lưu tệp cục bộ vào thiết bị của họ rồi mở tệp từ đó.

Sự phát triển này diễn ra khi Microsoft quyết định chặn macro theo mặc định trong các tệp Office được tải xuống từ internet đã thúc đẩy các tác nhân đe dọa chuyển sang tệp đính kèm OneNote để phân phối phần mềm độc hại thông qua các cuộc tấn công lừa đảo.

Theo công ty an ninh mạng Trellix, số lượng mẫu OneNote độc hại đã tăng dần kể từ tháng 12 năm 2022, trước khi tăng mạnh vào tháng 2 năm 2023.