Ngày 15 tháng 2 năm 2023Tin tức về HackerHội thảo trên web về an ninh mạng

Những kẻ xấu thích đưa ra các mối đe dọa trong các tệp. Các thông báo liên tục và có sức thuyết phục thuyết phục các nạn nhân cả tin chấp nhận và mở các tệp từ các nguồn không xác định, thực hiện bước đầu tiên trong một cuộc tấn công mạng.

Điều này tiếp tục xảy ra cho dù tệp là tài liệu EXE hay Microsoft Excel. Quá thường xuyên, người dùng cuối có ảo tưởng về bảo mật, được che đậy bởi những nỗ lực thiện chí của những người dùng khác và các biện pháp kiểm soát bảo mật (không hiệu quả). Điều này tạo ra hiệu ứng lan truyền khiến phần mềm tống tiền, phần mềm độc hại, phần mềm gián điệp, phần mềm xám và phần mềm quảng cáo gây phiền nhiễu dễ dàng lây lan từ người dùng này sang người dùng khác và từ máy này sang máy khác. Để ngăn người dùng nói: “Tôi từ chối thực tế của bạn và thay thế thực tế của tôi!” – đã đến lúc phá vỡ một số lầm tưởng về các cuộc tấn công dựa trên tệp.

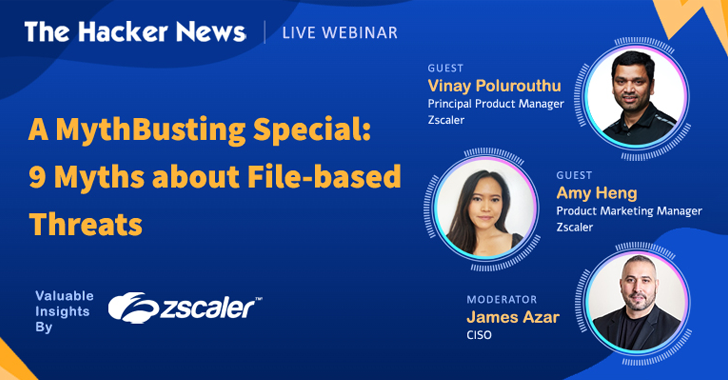

Thử nghiệm trong ba! Hai! Một! Đăng ký tại đây và tham gia Vinay Polurouthu, Giám đốc sản phẩm chính của zscaler và Amy Heng, Giám đốc tiếp thị sản phẩm, để:

Phá vỡ 9 giả định và hiểu lầm phổ biến nhất về các mối đe dọa dựa trên tệp Khám phá các xu hướng trốn tránh mới nhất và phát hiện các phương thức phân phối lén lút Ngăn chặn lây nhiễm bệnh nhân zero và các sự kiện bảo mật zero-day từ các tệp không xác định Đảm bảo vị trí của bạn: Đăng ký ngay

Các vấn đề cơ bản khi nói đến việc ngăn chặn các mối đe dọa dựa trên tệp

Giao tiếp kỹ thuật số sẽ không thể thực hiện được nếu không chia sẻ tệp. Cho dù chúng tôi đang mở tệp Excel đã xuất bằng báo cáo Salesforce hay tải xuống phần mềm ghi chú mới, chúng tôi đang sử dụng tệp để chia sẻ thông tin và thực hiện các nhiệm vụ quan trọng.

Giống như các hành động theo thói quen khác như lái xe, chúng tôi phát triển các giả định và quá phụ thuộc vào các phương pháp phỏng đoán đối với tệp và các biện pháp kiểm soát bảo mật giúp bảo vệ chúng tôi khỏi vi-rút và phần mềm độc hại. Khi hàng rào bảo vệ của chúng tôi bị hỏng, chúng tôi dễ bị tấn công dựa trên tệp.

Các cuộc tấn công dựa trên tệp là các cuộc tấn công sử dụng các tệp đã sửa đổi có chứa mã độc hại, tập lệnh hoặc nội dung hoạt động để cung cấp các mối đe dọa cho người dùng hoặc thiết bị. Các tác nhân đe dọa sử dụng các kỹ thuật kỹ thuật xã hội để thuyết phục người dùng mở và thực thi các tệp cũng như khởi chạy các cuộc tấn công mạng. Ngoài việc săn lùng hành vi của con người, những kẻ đe dọa còn lập trình các kỹ thuật lẩn tránh vào các tệp của chúng như che giấu thông tin hoặc xóa tệp, khiến các công cụ hiện có khó phát hiện ra các mối đe dọa.

Ngăn chặn các cuộc tấn công dựa trên tệp ngăn chặn các cuộc tấn công zero-day và lây nhiễm bệnh nhân-zero

Không ai muốn trở thành nạn nhân đầu tiên được ghi nhận của một cuộc tấn công mạng. Tuy nhiên, các cuộc tấn công dựa trên tệp tiếp tục thành công vì các doanh nghiệp vẫn dựa vào phát hiện dựa trên chữ ký.

Nhóm nghiên cứu Zscaler ThreatLabz đã phát hiện ra phần mềm độc hại infostealer ẩn náu trong phần mềm vi phạm bản quyền. Những kẻ đe dọa đã sử dụng các trang web phần mềm chia sẻ giả mạo nơi khách truy cập sẽ tải xuống một tệp giả dạng là phần mềm bẻ khóa. Thay vì phần mềm dự định, tải trọng chứa phần mềm độc hại RedLine hoặc RecordBreaker thu thập mật khẩu trình duyệt được lưu trữ, dữ liệu tự động hoàn thành cũng như các tệp và ví tiền điện tử. Cuộc tấn công này rất khó phát hiện vì các tác nhân đe dọa sẽ tạo một tệp zip mới được bảo vệ bằng mật khẩu với mỗi giao dịch tải xuống. Liệt kê MD5 sẽ không hiệu quả.

Việc ngăn chặn các cuộc tấn công zero-day và lây nhiễm bệnh nhân-zero yêu cầu bảo vệ nội tuyến và phân tích năng động, thông minh.

Hội thảo trên web để tìm ra đâu là sự thật và đâu là hư cấu về các mối đe dọa dựa trên tệp

Để lại các giả định của bạn về các mối đe dọa dựa trên tệp ở cửa. Chúng tôi đã tập hợp chín điều lầm tưởng phổ biến nhất về tệp, từ việc bảo mật điểm cuối có thể không đủ để chặn (hoặc không chặn) Macro trong tài liệu Microsoft.

Sẵn sàng để phá vỡ một số huyền thoại? Đăng ký hội thảo trực tuyến tại đây.