Những kẻ đe dọa sử dụng các công cụ hack từ nhà cung cấp phần mềm giám sát của Israel có tên QuaDream đã nhắm mục tiêu vào ít nhất năm thành viên của xã hội dân sự ở Bắc Mỹ, Trung Á, Đông Nam Á, Châu Âu và Trung Đông.

Theo phát hiện của một nhóm các nhà nghiên cứu từ Citizen Lab, chiến dịch phần mềm gián điệp nhằm vào các nhà báo, nhân vật đối lập chính trị và một nhân viên tổ chức phi chính phủ vào năm 2021. Tên của các nạn nhân không được tiết lộ.

Người ta cũng nghi ngờ rằng công ty đã lạm dụng khai thác zero-click có tên CUỐI NGÀY trong iOS 14 để triển khai phần mềm gián điệp dưới dạng zero-day trong phiên bản 14.4 và 14.4.2. Không có bằng chứng nào cho thấy việc khai thác đã được sử dụng sau tháng 3 năm 2021.

Các nhà nghiên cứu cho biết ENDOFDAYS “dường như tận dụng các lời mời lịch iCloud vô hình được gửi từ nhà điều hành phần mềm gián điệp tới các nạn nhân”, đồng thời bổ sung các tệp .ics chứa lời mời tham gia hai sự kiện trùng lặp và đã lỗi thời để không cảnh báo cho người dùng.

Các cuộc tấn công bị nghi ngờ là đã tận dụng một điểm yếu trong iOS 14, đó là mọi lời mời trên lịch iCloud có thời gian lùi ngày mà điện thoại nhận được sẽ tự động được xử lý và thêm vào lịch của người dùng mà không có bất kỳ thông báo hay lời nhắc nào.

Nhóm Microsoft Threat Intelligence đang theo dõi QuaDream như DEV-0196, mô tả nó như một tác nhân tấn công khu vực tư nhân (PSOA). Mặc dù công ty đánh thuê mạng không trực tiếp tham gia vào việc nhắm mục tiêu, nhưng nó được biết là bán “dịch vụ khai thác và phần mềm độc hại” cho khách hàng chính phủ, gã khổng lồ công nghệ đánh giá với độ tin cậy cao.

Phần mềm độc hại, được đặt tên Vua Tốtchứa tác nhân giám sát và tác nhân phần mềm độc hại chính, cả hai đều là tệp Mach-O được viết tương ứng bằng Objective-C và Go.

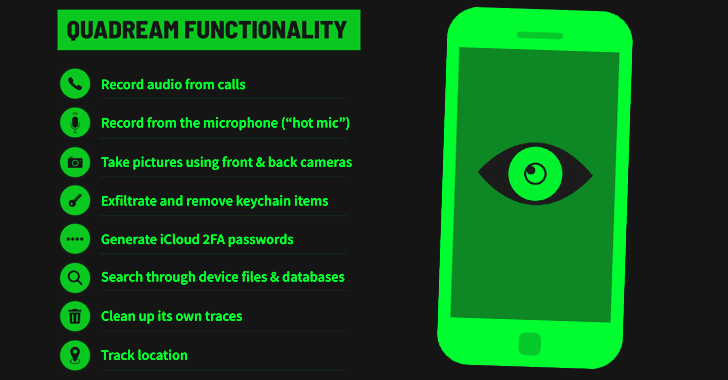

Trong khi tác nhân theo dõi chịu trách nhiệm giảm dấu vết pháp lý của phần mềm độc hại để tránh bị phát hiện, thì tác nhân chính có khả năng thu thập thông tin thiết bị, dữ liệu di động và Wi-Fi, thu thập tệp, truy cập camera ở chế độ nền, truy cập vị trí, nhật ký cuộc gọi , và Chuỗi khóa iOS và thậm chí tạo mật khẩu một lần dựa trên thời gian iCloud (TOTP).

Các mẫu khác hỗ trợ ghi lại âm thanh từ các cuộc gọi điện thoại và micrô, chạy các truy vấn trong cơ sở dữ liệu SQL và xóa các dấu vết pháp y, chẳng hạn như xóa tất cả các sự kiện lịch từ hai năm trước thời điểm hiện tại. Dữ liệu được lọc qua các yêu cầu HTTPS POST.

Quá trình quét Internet do Citizen Lab thực hiện cho thấy khách hàng của QuaDream đã vận hành 600 máy chủ từ một số quốc gia trên thế giới từ cuối năm 2021 đến đầu năm 2023, bao gồm Bulgaria, Cộng hòa Séc, Hungary, Romania, Ghana, Israel, Mexico, Singapore, Các Tiểu vương quốc Ả Rập Thống nhất và U-dơ-bê-ki-xtan.

Bất chấp những nỗ lực của phần mềm gián điệp nhằm che đậy dấu vết của nó, phòng thí nghiệm liên ngành cho biết họ có thể phát hiện ra những dấu vết không xác định của cái mà họ gọi là “Yếu tố ngoại chất” có thể được sử dụng để theo dõi bộ công cụ của QuaDream trong tương lai.

Đây không phải là lần đầu tiên QuaDream gây chú ý. Vào tháng 2 năm 2022, Reuters đã báo cáo rằng công ty đã vũ khí hóa lỗ hổng khai thác không nhấp chuột FORCEDENTRY trong iMessage để triển khai giải pháp phần mềm gián điệp có tên REIGN.

Sau đó vào tháng 12 năm 2022, Meta tiết lộ rằng họ đã đánh sập một mạng gồm 250 tài khoản giả mạo trên Facebook và Instagram do QuaDream kiểm soát để lây nhiễm các thiết bị Android và iOS cũng như đánh cắp dữ liệu cá nhân.

Nếu bất cứ điều gì, sự phát triển là một dấu hiệu khác cho thấy bất chấp sự nổi tiếng của Tập đoàn NSO, các công ty phần mềm gián điệp thương mại vẫn tiếp tục hoạt động dưới tầm ngắm và phát triển các sản phẩm phần mềm gián điệp tinh vi để khách hàng chính phủ sử dụng.

“Cho đến khi sự gia tăng ngoài tầm kiểm soát của phần mềm gián điệp thương mại được ngăn chặn thành công thông qua các quy định có hệ thống của chính phủ, số lượng các trường hợp lạm dụng có thể sẽ tiếp tục gia tăng, do cả các công ty có tên dễ nhận biết cũng như các công ty khác vẫn đang hoạt động trong bóng tối. ” Phòng thí nghiệm công dân cho biết.

Gọi sự phát triển của các công ty phần mềm gián điệp đánh thuê là mối đe dọa đối với dân chủ và nhân quyền, Microsoft cho biết việc chống lại những kẻ tấn công như vậy đòi hỏi một “nỗ lực tập thể” và “sự cộng tác của nhiều bên”.

Amy Hogan-Burney, phó tổng cố vấn của công ty về chính sách và bảo vệ an ninh mạng, cho biết: “Hơn nữa, vấn đề chỉ còn là thời gian trước khi việc sử dụng các công cụ và công nghệ mà họ bán lan rộng hơn nữa”.

“Điều này đặt ra rủi ro thực sự đối với quyền con người trên mạng, mà còn đối với tính bảo mật và ổn định của môi trường trực tuyến rộng lớn hơn. Các dịch vụ mà họ cung cấp yêu cầu những kẻ đánh thuê trên mạng tích trữ các lỗ hổng và tìm kiếm các cách mới để truy cập mạng mà không được phép.”