Ngày 23 tháng 1 năm 2023Ravie LakshmananPhát hiện mối đe dọa / Infosec

Khung ra lệnh và kiểm soát (C2) hợp pháp được gọi là Sliver đang thu hút được nhiều sự chú ý hơn từ các tác nhân đe dọa khi nó nổi lên như một giải pháp thay thế mã nguồn mở cho Cobalt Strike và Metasploit.

Những phát hiện đến từ Cybereason, đã trình bày chi tiết hoạt động bên trong của nó trong một phân tích toàn diện vào tuần trước.

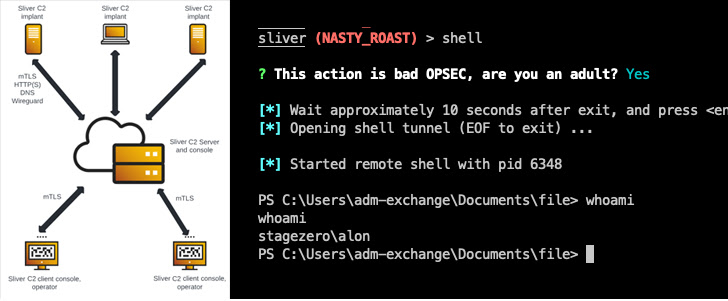

Sliver, được phát triển bởi công ty an ninh mạng BishopFox, là một khung hậu khai thác đa nền tảng dựa trên Golang, được thiết kế để các chuyên gia bảo mật sử dụng trong hoạt động đội đỏ của họ.

Vô số tính năng của nó để mô phỏng đối thủ – bao gồm tạo mã động, thực thi tải trọng trong bộ nhớ và đưa vào quy trình – cũng đã khiến nó trở thành một công cụ hấp dẫn đối với những kẻ đe dọa đang tìm cách giành quyền truy cập nâng cao vào hệ thống đích khi có được chỗ đứng ban đầu.

Nói cách khác, phần mềm được sử dụng như một giai đoạn thứ hai để tiến hành các bước tiếp theo của chuỗi tấn công sau khi đã xâm phạm máy bằng một trong các véc tơ xâm nhập ban đầu, chẳng hạn như lừa đảo trực tuyến hoặc khai thác các lỗ hổng chưa được vá.

“Bộ cấy C2 bạc được thực hiện trên máy trạm dưới dạng tải trọng giai đoạn hai và từ [the] Các nhà nghiên cứu Loïc Castel và Meroujan Antonyan của Cybereason cho biết. “Phiên này cung cấp nhiều phương thức để thực thi các lệnh và các tập lệnh hoặc tệp nhị phân khác.”

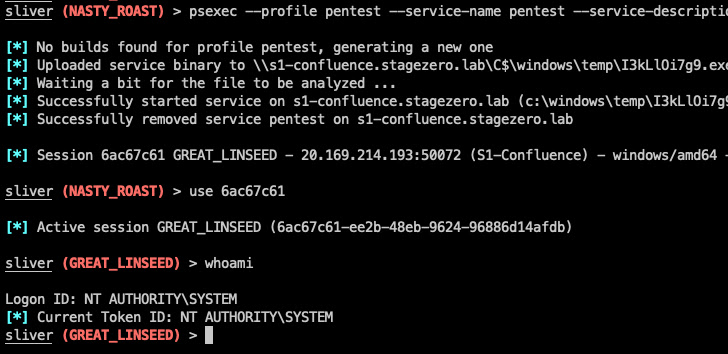

Một chuỗi tấn công giả định do công ty an ninh mạng của Israel trình bày chi tiết cho thấy rằng Sliver có thể được tận dụng để leo thang đặc quyền, sau đó là hành vi trộm cắp thông tin xác thực và di chuyển ngang để cuối cùng chiếm quyền kiểm soát miền nhằm đánh cắp dữ liệu nhạy cảm.

Sliver đã được vũ khí hóa trong những năm gần đây bởi nhóm APT29 có liên kết với Nga (còn gọi là Cozy Bear) cũng như các nhà điều hành tội phạm mạng như Shathak (còn gọi là TA551) và Exotic Lily (hay còn gọi là Projector Libra), nhóm thứ hai được quy cho trình tải phần mềm độc hại Bumblebee .

Điều đó nói rằng, Sliver không phải là khung nguồn mở duy nhất bị khai thác cho mục đích độc hại. Tháng trước, Qualys đã tiết lộ cách một số nhóm hack, bao gồm Turla, Vice Society và Wizard Spider, đã sử dụng Empire để khai thác sau và mở rộng chỗ đứng của chúng trong môi trường nạn nhân.

Nhà nghiên cứu bảo mật Qualys Akshat Pradhan cho biết: “Empire là một framework hậu khai thác ấn tượng với khả năng mở rộng. “Điều này đã dẫn đến việc nó trở thành bộ công cụ yêu thích thường xuyên của một số đối thủ.”