Một phân tích đang diễn ra về một mạng botnet khai thác tiền điện tử sắp ra mắt được gọi là KmsdBot đã dẫn đến việc nó vô tình bị gỡ xuống.

KmsdBot, được đặt tên bởi Nhóm phản hồi tình báo bảo mật Akamai (SIRT), được đưa ra ánh sáng vào giữa tháng 11 năm 2022 vì khả năng tấn công các hệ thống có thông tin xác thực SSH yếu.

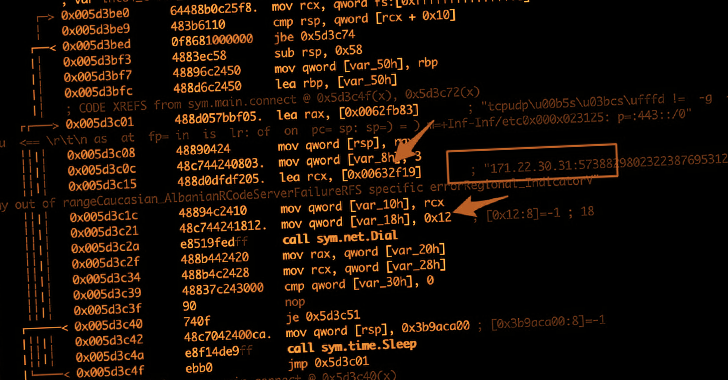

Mạng botnet tấn công cả thiết bị Windows và Linux trên nhiều loại kiến trúc vi mô với mục tiêu chính là triển khai phần mềm khai thác và biến các máy chủ bị xâm nhập thành bot DDoS.

Một số mục tiêu chính bao gồm các công ty trò chơi, công ty công nghệ và nhà sản xuất ô tô hạng sang.

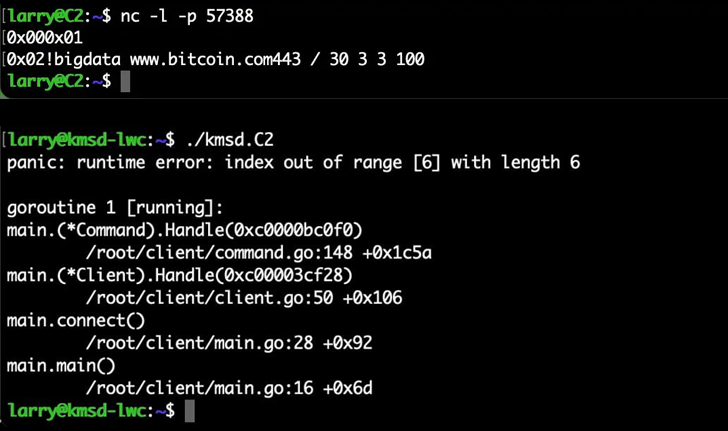

Nhà nghiên cứu của Akamai, Larry W. Cashdollar, trong một bản cập nhật mới, đã giải thích cách các lệnh được gửi tới bot để hiểu chức năng của nó trong môi trường được kiểm soát đã vô tình vô hiệu hóa phần mềm độc hại.

“Thật thú vị, sau một lệnh duy nhất được định dạng không đúng, bot đã ngừng gửi lệnh,” Cashdollar nói. “Không phải ngày nào bạn cũng bắt gặp một mạng botnet mà chính các tác nhân đe dọa đã tự làm hỏng sản phẩm của chính chúng.”

Đổi lại, điều này có thể thực hiện được do thiếu cơ chế kiểm tra lỗi được tích hợp trong mã nguồn để xác thực các lệnh đã nhận.

Cụ thể, một lệnh được đưa ra mà không có khoảng cách giữa trang web mục tiêu và cổng đã khiến toàn bộ tệp nhị phân Go chạy trên máy bị nhiễm gặp sự cố và ngừng tương tác với máy chủ chỉ huy và kiểm soát của nó, tiêu diệt botnet một cách hiệu quả.

Việc KmsdBot không có cơ chế duy trì cũng có nghĩa là kẻ điều hành phần mềm độc hại sẽ phải lây nhiễm lại các máy và xây dựng lại cơ sở hạ tầng từ đầu.

“Mạng botnet này đã theo đuổi một số thương hiệu xa xỉ và công ty trò chơi rất lớn, tuy nhiên, với một lệnh không thành công, nó không thể tiếp tục,” Cashdollar kết luận. “Đây là một ví dụ mạnh mẽ về bản chất hay thay đổi của công nghệ và cách mà ngay cả người khai thác cũng có thể bị nó khai thác.”