Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) hôm thứ Năm đã bổ sung hai lỗ hổng vào Danh mục các lỗ hổng được khai thác đã biết, trích dẫn bằng chứng về việc khai thác tích cực.

Hai vấn đề có mức độ nghiêm trọng cao liên quan đến các điểm yếu trong Zimbra Collaboration, cả hai vấn đề này đều có thể được xâu chuỗi để đạt được việc thực thi mã từ xa chưa được xác thực trên các máy chủ email bị ảnh hưởng –

CVE-2022-27925 (Điểm CVSS: 7.2) – Thực thi mã từ xa (RCE) thông qua mboximport từ người dùng đã xác thực (đã sửa trong phiên bản 8.8.15 Patch 31 và 9.0.0 Patch 24 được phát hành vào tháng 3)

CVE-2022-37042 – Bỏ qua xác thực trong MailboxImportServlet (đã sửa trong phiên bản 8.8.15 Patch 33 và 9.0.0 Patch 26 được phát hành vào tháng 8)

“Nếu bạn đang chạy phiên bản Zimbra cũ hơn Zimbra 8.8.15 bản vá 33 hoặc Zimbra 9.0.0 bản vá 26, bạn nên cập nhật lên bản vá mới nhất càng sớm càng tốt”, Zimbra cảnh báo vào đầu tuần này.

CISA chưa chia sẻ bất kỳ thông tin nào về các cuộc tấn công khai thác lỗ hổng nhưng công ty an ninh mạng Volexity đã mô tả việc khai thác hàng loạt các trường hợp Zimbra trong tự nhiên bởi một kẻ đe dọa chưa xác định.

Tóm lại, các cuộc tấn công liên quan đến việc lợi dụng lỗ hổng bỏ qua xác thực nói trên để thực thi mã từ xa trên máy chủ bên dưới bằng cách tải lên các tệp tùy ý.

Volexity cho biết “có thể bỏ qua xác thực khi truy cập vào cùng một điểm cuối (mboximport) được CVE-2022-27925 sử dụng” và lỗ hổng “có thể bị khai thác mà không có thông tin xác thực hợp lệ, do đó làm cho lỗ hổng nghiêm trọng hơn đáng kể về mức độ nghiêm trọng.”

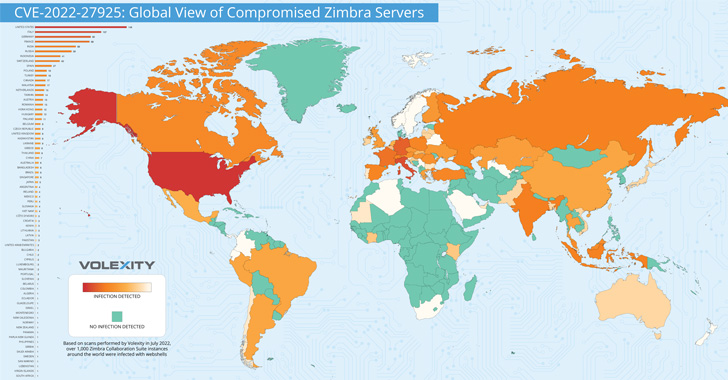

Nó cũng chỉ ra hơn 1.000 trường hợp trên toàn cầu đã bị kiểm duyệt và xâm nhập bằng cách sử dụng vector tấn công này, một số trường hợp thuộc về các ban và bộ của chính phủ; các ngành quân đội; và các công ty có doanh thu hàng tỷ đô la.

Các cuộc tấn công, diễn ra gần đây vào cuối tháng 6 năm 2022, cũng liên quan đến việc triển khai web shell để duy trì quyền truy cập lâu dài vào các máy chủ bị nhiễm. Các quốc gia hàng đầu có nhiều trường hợp bị xâm phạm nhất bao gồm Mỹ, Ý, Đức, Pháp, Ấn Độ, Nga, Indonesia, Thụy Sĩ, Tây Ban Nha và Ba Lan.

“CVE-2022-27925 ban đầu được liệt kê là một khai thác RCE yêu cầu xác thực”, Volexity nói. “Tuy nhiên, khi được kết hợp với một lỗi riêng biệt, nó trở thành một lỗi khai thác RCE không được xác thực khiến việc khai thác từ xa trở nên tầm thường.”

Tiết lộ được đưa ra một tuần sau khi CISA thêm một lỗi khác liên quan đến Zimbra, CVE-2022-27924, vào danh mục, nếu bị khai thác, có thể cho phép những kẻ tấn công đánh cắp thông tin xác thực văn bản rõ ràng từ người dùng của các phiên bản được nhắm mục tiêu.

.