Khi môi trường kinh doanh ngày càng trở nên kết nối, các bề mặt tấn công của các tổ chức tiếp tục mở rộng, khiến việc lập bản đồ và bảo mật cả tài sản đã biết và chưa biết trở nên khó khăn. Đặc biệt, các nội dung không xác định đưa ra các thách thức bảo mật liên quan đến CNTT ẩn, cấu hình sai, phạm vi quét không hiệu quả, v.v.

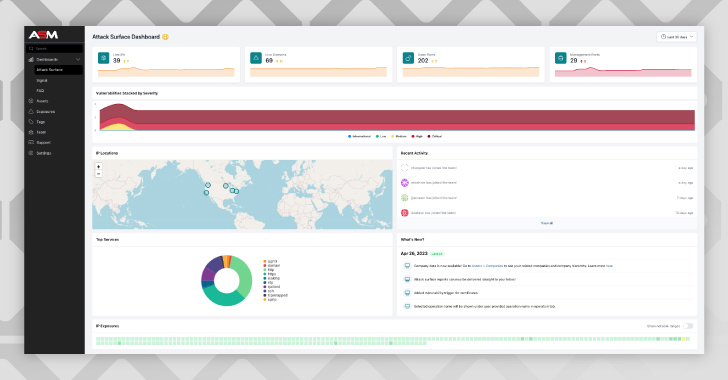

Với sự mở rộng bề mặt tấn công và các mối đe dọa đang phát triển, nhiều tổ chức đang sử dụng các công cụ quản lý bề mặt tấn công (ASM) để khám phá và giải quyết các phơi nhiễm nghiêm trọng.

Khám phá nội dung là một khả năng quan trọng cần có và là khả năng giúp thúc đẩy việc áp dụng các công cụ và dịch vụ quản lý bề mặt tấn công. Điều đó nói rằng, khám phá tài sản chỉ là một khía cạnh của quản lý bề mặt tấn công hiệu quả. Làm cho bề mặt tấn công trở nên bất khả xâm phạm nhất có thể đòi hỏi khả năng bảo mật tấn công vượt xa giai đoạn khám phá.

Tại sao khám phá tài sản là không đủ

Với quy mô phức tạp và ngày càng mở rộng của cơ sở hạ tầng kỹ thuật số tại hầu hết các công ty, việc lập danh mục tất cả các thiết bị và tài sản đã biết là rất tốn công và việc khám phá tất cả những thứ chưa biết cần phải điều tra sâu. Xây dựng một kho lưu trữ hoàn chỉnh đảm bảo rằng tất cả các thiết bị và tài sản đều phải tuân theo các biện pháp bảo mật giống nhau và không có lỗ hổng nào ẩn nấp trong bóng tối. Đó là một bước quan trọng và phức tạp.

Tuy nhiên, khám phá tài sản một mình không phải là một giải pháp.

Khám phá, ưu tiên và khắc phục hiệu quả các lỗ hổng bảo mật dựa trên dữ liệu Báo cáo tầm nhìn an ninh tấn công 2023. Nhận thông tin chi tiết có thể hành động dựa trên hơn 300.000 phát hiện từ các cam kết dồn nén. Ưu tiên chiến lược phòng thủ của bạn.

Khám phá nội dung giúp các nhóm bảo mật có được cái nhìn toàn diện về toàn bộ bề mặt tấn công, thường được gọi là lập bản đồ bề mặt tấn công. Những gì nó không làm là giúp các nhóm bảo mật xác định điểm yếu và lỗ hổng trên bề mặt tấn công. Quan trọng nhất, khám phá nội dung không hỗ trợ khắc phục bất kỳ vấn đề nào trong số đó, điều đó có nghĩa là bề mặt tấn công vẫn có nguy cơ bị xâm phạm bởi các tác nhân đe dọa tinh vi.

Khám phá nội dung cải thiện khả năng hiển thị. Để quản lý bề mặt tấn công nhằm cải thiện hiệu quả chương trình bảo mật tấn công của một tổ chức, nó cũng phải kết hợp ưu tiên và khắc phục lỗ hổng.

Có nhiều cách tiếp cận khác nhau để khắc phục lỗ hổng, trong đó một số cách hiệu quả hơn những cách khác.

Cách ưu tiên khắc phục lỗ hổng

Khắc phục lỗ hổng yêu cầu nhiều giai đoạn. Giai đoạn đầu tiên liên quan đến việc tìm kiếm mọi điểm yếu trong bề mặt tấn công – bao gồm xác định cả nội dung đã biết và chưa biết cũng như các lỗ hổng liên quan. Tiếp theo, một danh sách lỗ hổng được tạo và xếp hạng theo mức độ nghiêm trọng để các nhóm bảo mật có thể khắc phục những rủi ro khẩn cấp nhất trước tiên.

Hầu hết các công cụ quản lý bề mặt tấn công hiện đại đều áp dụng cách tiếp cận này ở một mức độ nào đó. Họ kêu gọi sự chú ý đến các lỗ hổng rủi ro nhất và cũng thường vạch ra các bước khắc phục. Tuy nhiên, hiệu quả của quá trình này phụ thuộc vào trí thông minh thông báo cho nó. Và nếu trí thông minh không phức tạp hoặc được hỗ trợ bởi phân tích của con người, điều này có nghĩa là các lỗ hổng có thể bị bỏ qua hoặc không được ưu tiên. Do đó, bọn tội phạm mạng sẽ có một con đường dễ dàng hơn để xâm phạm bề mặt tấn công.

Điều gì phân biệt trí thông minh chất lượng với phần còn lại? Bối cảnh, chủ yếu. Tính dễ bị tổn thương và rủi ro là những quyết định phức tạp. Và mặc dù tự động hóa có thể quét khối lượng lớn dữ liệu cùng một lúc, nhưng riêng công nghệ thường gặp khó khăn hoặc không nhận thấy dấu hiệu đỏ.

Dựa vào sự kết hợp của công nghệ, phương pháp toàn diện và nhóm bảo mật tấn công con người có kinh nghiệm sâu rộng và chuyên môn về nhiều miền bổ sung thêm bối cảnh mà các công cụ quản lý lỗ hổng tự động thường thiếu. Kết quả là chúng ta có cái nhìn sâu sắc hơn về các lỗ hổng nghiêm trọng nhất, cùng với các chiến lược thông minh hơn để khắc phục các lỗ hổng một cách nhanh chóng, dễ dàng và triệt để nhất có thể.

Tự động hóa là một khả năng quan trọng, cho cả việc khám phá nội dung và khắc phục lỗ hổng. Nhưng kết quả tốt nhất và bề mặt tấn công mạnh nhất có thể xảy ra khi các nhóm chuyên gia về con người cũng tham gia.

Chọn công cụ quản lý bề mặt tấn công một cách chiến lược

Nhận được toàn bộ lợi ích của quản lý bề mặt tấn công – chẳng hạn như bảo mật mạnh mẽ hơn nhưng hợp lý hơn – đòi hỏi phải cân nhắc kỹ lưỡng để chọn đúng công cụ và nhà cung cấp.

Trước tiên, hãy tìm một giải pháp vượt ra ngoài khả năng khám phá tài sản để kích hoạt và cải thiện khi khắc phục lỗ hổng. Sau đó, ưu tiên các đối tác chạy quy trình này với nhóm vận hành con người để tìm một nhóm có nhiệm kỳ.

Các công ty toàn cầu tin tưởng vào đội ngũ giàu kinh nghiệm, công nghệ và phương pháp toàn diện của NetSPI để khám phá và giải quyết các nguy cơ rủi ro trước khi các đối thủ thực hiện. Tìm hiểu thêm về khả năng quản lý bề mặt tấn công của NetSPI bằng cách kết nối với nhóm ngay hôm nay.

Ghi chú: Bài báo đóng góp chuyên môn này được viết bởi Brianna McGovern. Brianna là Giám đốc Sản phẩm ASM của NetSPI và có bằng Kỹ sư Công nghiệp của Đại học Penn State.