Adobe vào thứ Năm đã cập nhật lời khuyên của mình cho một zero-day bị khai thác tích cực ảnh hưởng đến Adobe Commerce và Magento Open Source để vá một lỗ hổng mới được phát hiện có thể được vũ khí hóa để thực thi mã tùy ý.

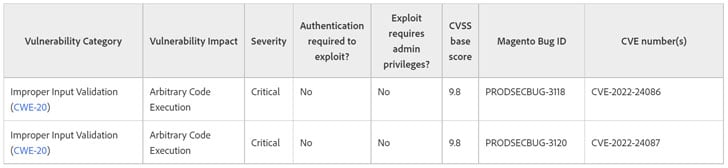

Được theo dõi là CVE-2022-24087, vấn đề – như CVE-2022-24086 – được xếp hạng 9,8 trên hệ thống chấm điểm lỗ hổng CVSS và liên quan đến lỗi “Xác thực đầu vào không đúng” có thể dẫn đến việc thực thi mã độc.

“Chúng tôi đã phát hiện ra các biện pháp bảo mật bổ sung cần thiết cho CVE-2022-24086 và đã phát hành bản cập nhật để giải quyết chúng (CVE-2022-24087)”, công ty cho biết trong một bản tin sửa đổi. “Adobe không biết về bất kỳ hành vi khai thác nào đối với sự cố được giải quyết trong bản cập nhật này (CVE-2022-24087).”

Như trước đây, Adobe Commerce và Magento Open Source phiên bản 2.4.3-p1 trở về trước và 2.3.7-p2 trở về trước bị ảnh hưởng bởi CVE-2022-24087, nhưng đáng chú ý là các phiên bản 2.3.0 đến 2.3.3 không dễ bị tấn công .

“Một bản vá mới có [sic] đã được xuất bản cho Magento 2, để giảm thiểu việc thực thi mã từ xa được xác thực trước “, nhà nghiên cứu bảo mật Blaklis, người được cho là đã phát hiện ra lỗ hổng cùng với Eboda, đã tweet.” Nếu bạn đã vá bằng bản vá đầu tiên, ĐIỀU NÀY KHÔNG HIỆU QUẢ để được an toàn. Vui lòng cập nhật lại! “

Bản cập nhật ngoài băng tần được đưa ra khi công ty an ninh mạng Positive Technologies tiết lộ rằng họ có thể tạo thành công một khai thác cho CVE-2022-24086 để đạt được sự thực thi mã từ xa từ một người dùng chưa được xác thực, khiến khách hàng bắt buộc phải nhanh chóng áp dụng các bản sửa lỗi cho ngăn chặn việc khai thác có thể xảy ra.

.