Ngày 20 tháng 1 năm 2023Ravie Lakshmanan An ninh mạng / Hack di động

Các tác nhân đe dọa liên quan đến chiến dịch tấn công Roaming Mantis đã được quan sát thấy đang cung cấp một biến thể cập nhật của phần mềm độc hại di động đã được cấp bằng sáng chế của chúng có tên là Wroba để xâm nhập vào bộ định tuyến Wi-Fi và thực hiện chiếm quyền điều khiển Hệ thống tên miền (DNS).

Kaspersky, công ty đã tiến hành phân tích tạo tác độc hại, cho biết tính năng này được thiết kế để nhắm mục tiêu vào các bộ định tuyến Wi-Fi cụ thể ở Hàn Quốc.

Roaming Mantis, còn được gọi là Shaoye, là một hoạt động lâu dài có động cơ tài chính nhằm vào người dùng điện thoại thông minh Android bằng phần mềm độc hại có khả năng đánh cắp thông tin đăng nhập tài khoản ngân hàng cũng như thu thập các loại thông tin nhạy cảm khác.

Mặc dù chủ yếu nhắm mục tiêu vào khu vực châu Á kể từ năm 2018, nhóm tin tặc đã bị phát hiện mở rộng phạm vi nạn nhân sang Pháp và Đức lần đầu tiên vào đầu năm 2022 bằng cách ngụy trang phần mềm độc hại dưới dạng ứng dụng trình duyệt web Google Chrome.

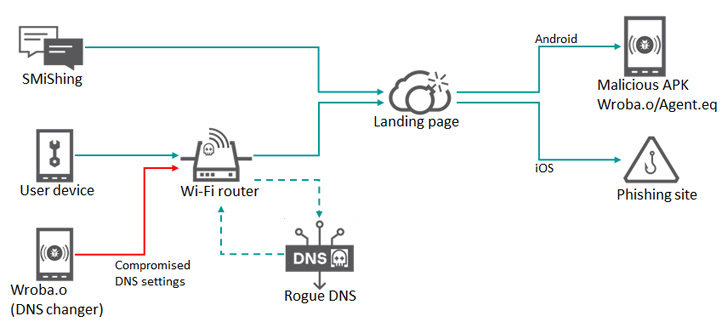

Các cuộc tấn công tận dụng các tin nhắn smishing làm công cụ xâm nhập ban đầu được lựa chọn để cung cấp một URL bị bẫy cung cấp APK độc hại hoặc chuyển hướng nạn nhân đến các trang lừa đảo dựa trên hệ điều hành được cài đặt trong thiết bị di động.

Ngoài ra, một số thỏa hiệp cũng đã tận dụng các bộ định tuyến Wi-Fi như một phương tiện để đưa những người dùng cả tin đến một trang đích giả mạo bằng cách sử dụng một kỹ thuật gọi là chiếm quyền điều khiển DNS, trong đó các truy vấn DNS được thao túng để chuyển hướng các mục tiêu đến các trang web giả mạo.

Bất kể phương pháp được sử dụng là gì, các cuộc xâm nhập mở đường cho việc triển khai phần mềm độc hại có tên là Wroba (còn gọi là MoqHao và XLoader) có khả năng thực hiện một loạt hoạt động bất chính.

Bản cập nhật mới nhất cho Wroba, theo công ty an ninh mạng của Nga, liên quan đến chức năng thay đổi DNS được thiết kế để phát hiện một số bộ định tuyến dựa trên số kiểu máy của chúng và đầu độc cài đặt DNS của chúng.

Nhà nghiên cứu Suguru Ishimaru của Kaspersky cho biết: “Chức năng thay đổi DNS mới có thể quản lý tất cả các giao tiếp của thiết bị bằng cách sử dụng bộ định tuyến Wi-Fi bị xâm nhập, chẳng hạn như chuyển hướng đến máy chủ độc hại và vô hiệu hóa các bản cập nhật của sản phẩm bảo mật”.

Ý tưởng cơ bản là khiến các thiết bị được kết nối với bộ định tuyến Wi-Fi bị vi phạm được chuyển hướng đến các trang web do tác nhân đe dọa kiểm soát để khai thác thêm. Cho rằng một số trang này cung cấp phần mềm độc hại Wroba, chuỗi tấn công tạo ra một dòng “bot” ổn định một cách hiệu quả có thể được vũ khí hóa để đột nhập vào các bộ định tuyến Wi-Fi khỏe mạnh.

Đáng chú ý là chương trình thay đổi DNS chỉ được sử dụng ở Hàn Quốc. Tuy nhiên, bản thân phần mềm độc hại Wroba đã được phát hiện nhắm mục tiêu vào các nạn nhân ở Áo, Pháp, Đức, Ấn Độ, Nhật Bản, Malaysia, Đài Loan, Thổ Nhĩ Kỳ và Hoa Kỳ thông qua smishing.

Nhà nghiên cứu cho biết: “Người dùng có thiết bị Android bị nhiễm kết nối với mạng Wi-Fi miễn phí hoặc công cộng có thể lây lan phần mềm độc hại sang các thiết bị khác trên mạng nếu mạng Wi-Fi mà họ kết nối dễ bị tổn thương”.