Backstage của Spotify đã được phát hiện là dễ bị tổn thương trước một lỗ hổng bảo mật nghiêm trọng có thể bị khai thác để thực thi mã từ xa bằng cách tận dụng một lỗi được tiết lộ gần đây trong mô-đun của bên thứ ba.

Về cơ bản, lỗ hổng bảo mật (điểm CVSS: 9,8) đã tận dụng một lối thoát hộp cát quan trọng trong vm2, một thư viện hộp cát JavaScript phổ biến (CVE-2022-36067 hay còn gọi là Bẻ khóa), được đưa ra ánh sáng vào tháng trước.

Công ty bảo mật ứng dụng Oxeye cho biết trong một báo cáo được chia sẻ với The Hacker News: “Một tác nhân đe dọa không được xác thực có thể thực thi các lệnh hệ thống tùy ý trên ứng dụng Backstage bằng cách khai thác hộp cát vm2 thoát trong plugin lõi Scaffolder”.

Backstage là một cổng dành cho nhà phát triển nguồn mở từ Spotify cho phép người dùng tạo, quản lý và khám phá các thành phần phần mềm từ một “cửa trước” thống nhất. Nó được sử dụng bởi nhiều công ty như Netflix, DoorDash, Roku và Expedia, trong số những công ty khác.

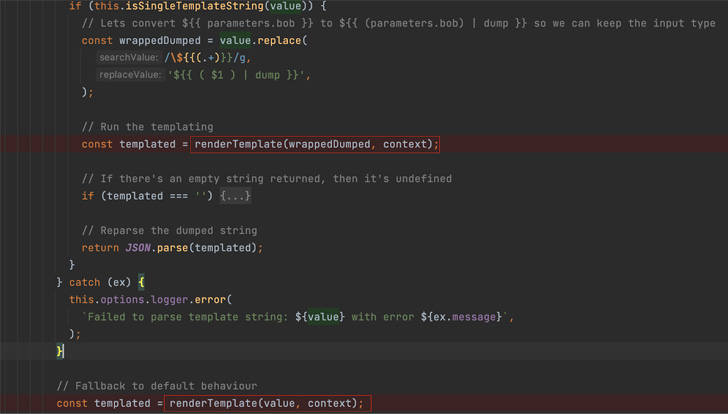

Theo Oxeye, lỗ hổng bắt nguồn từ một công cụ gọi là mẫu phần mềm có thể được sử dụng để tạo các thành phần trong Backstage.

Trong khi công cụ mẫu sử dụng vm2 để giảm thiểu rủi ro liên quan đến việc chạy mã không đáng tin cậy, lỗ hổng thoát hộp cát trong công cụ sau khiến nó có thể thực thi các lệnh hệ thống tùy ý bên ngoài phạm vi bảo mật.

Oxeye cho biết họ có thể xác định hơn 500 trường hợp Backstage được hiển thị công khai trên internet, sau đó kẻ thù có thể vũ khí hóa từ xa mà không cần bất kỳ sự cho phép nào.

Sau khi tiết lộ có trách nhiệm vào ngày 18 tháng 8, vấn đề đã được những người duy trì dự án giải quyết trong phiên bản 1.5.1 phát hành vào ngày 29 tháng 8 năm 2022.

“Căn nguyên của bất kỳ lối thoát VM dựa trên mẫu nào là giành được quyền thực thi JavaScript trong mẫu”, công ty Israel lưu ý. “Bằng cách sử dụng các công cụ mẫu ‘ít logic' như Mustache, bạn có thể tránh đưa vào các lỗ hổng chèn mẫu phía máy chủ.”

“Tách logic khỏi bản trình bày càng nhiều càng tốt có thể làm giảm đáng kể khả năng bạn tiếp xúc với các cuộc tấn công dựa trên mẫu nguy hiểm nhất”, nó nói thêm.