Ngày 06 tháng 5 năm 2023Ravie Lakshmanan

Người dùng plugin Trường tùy chỉnh nâng cao dành cho wordpress đang được khuyến khích cập nhật phiên bản 6.1.6 sau khi phát hiện ra lỗ hổng bảo mật.

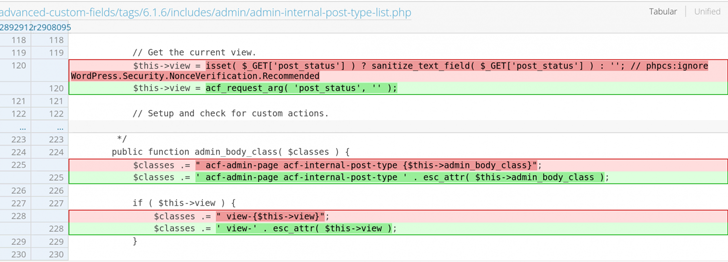

Sự cố, được gán mã định danh CVE-2023-30777, liên quan đến trường hợp tập lệnh chéo trang được phản ánh (XSS) có thể bị lạm dụng để đưa các tập lệnh thực thi tùy ý vào các trang web lành tính.

Plugin, có cả phiên bản miễn phí và chuyên nghiệp, có hơn hai triệu lượt cài đặt đang hoạt động. Sự cố đã được phát hiện và báo cáo cho những người bảo trì vào ngày 2 tháng 5 năm 2023.

Nhà nghiên cứu Rafie Muhammad của Patchstack cho biết: “Lỗ hổng này cho phép bất kỳ người dùng chưa được xác thực nào đánh cắp thông tin nhạy cảm, trong trường hợp này là leo thang đặc quyền trên trang web WordPress bằng cách lừa người dùng đặc quyền truy cập vào đường dẫn URL được tạo.

Các cuộc tấn công XSS được phản ánh thường xảy ra khi nạn nhân bị lừa nhấp vào một liên kết không có thật được gửi qua email hoặc một đường dẫn khác, khiến mã độc được gửi đến trang web dễ bị tấn công, phản ánh cuộc tấn công trở lại trình duyệt của người dùng.

Yếu tố kỹ thuật xã hội này có nghĩa là XSS được phản ánh không có cùng phạm vi và quy mô như các cuộc tấn công XSS được lưu trữ, khiến các tác nhân đe dọa phân phối liên kết độc hại tới càng nhiều nạn nhân càng tốt.

“[A reflected XSS attack] thường là kết quả của các yêu cầu đến không được làm sạch đầy đủ, cho phép thao túng các chức năng của ứng dụng web và kích hoạt các tập lệnh độc hại,” Imperva lưu ý.

Cần lưu ý rằng CVE-2023-30777 có thể được kích hoạt trên cài đặt hoặc cấu hình mặc định của Trường tùy chỉnh nâng cao, mặc dù chỉ những người dùng đã đăng nhập có quyền truy cập vào plugin mới có thể làm như vậy.

Sự phát triển diễn ra khi Craft CMS vá hai lỗ hổng XSS mức độ nghiêm trọng trung bình (CVE-2023-30177 và CVE-2023-31144) có thể bị kẻ xấu khai thác để phục vụ các tải trọng độc hại.

Nó cũng theo sau việc tiết lộ một lỗ hổng XSS khác trong sản phẩm cPanel (CVE-2023-29489, điểm CVSS: 6.1) có thể bị khai thác mà không cần bất kỳ xác thực nào để chạy JavaScript tùy ý.

Shubham Shah của Assetnote cho biết: “Kẻ tấn công không chỉ có thể tấn công các cổng quản lý của cPanel mà còn cả các ứng dụng đang chạy trên cổng 80 và 443”.

“Sau khi hành động thay mặt cho người dùng cPanel đã được xác thực, việc tải lên trình bao web và thực thi lệnh thường là chuyện nhỏ.”