Phương pháp tiếp cận trái “Dịch chuyển (bảo mật)” trong Vòng đời phát triển phần mềm (SDLC) có nghĩa là bắt đầu bảo mật sớm hơn trong quy trình. Khi các tổ chức nhận ra rằng phần mềm không bao giờ xuất hiện một cách hoàn hảo và có nhiều lỗ hổng có thể khai thác, lỗi và lỗ hổng logic nghiệp vụ đòi hỏi phải quay lại để sửa và vá, họ hiểu rằng việc xây dựng phần mềm an toàn đòi hỏi phải kết hợp và hợp nhất nhiều tài nguyên.

Với công nghệ xác thực bảo mật liên tục toàn diện mới nổi, những lợi ích đã được chứng minh của việc ‘dịch chuyển sang trái' như một phần cơ bản của SDLC giờ đây có thể được áp dụng cho chương trình an ninh mạng của bạn, với kết quả vượt xa các khía cạnh kỹ thuật thuần túy của quản lý thế trận an ninh.

Ở trình độ phát triển, việc hình thành khái niệm SDLC là kết quả của sự hội tụ của nhiều luồng tư tưởng nhằm tối ưu hóa quy trình. Từ góc độ an ninh mạng, quá trình hội tụ tư tưởng tương tự đã dẫn đến khái niệm triển khai một chương trình đảm bảo an ninh liên tục bằng cách triển khai các nguyên tắc cơ bản của công nghệ Quản lý tư thế bảo mật mở rộng (XSPM).

Vòng đời quản lý tư thế an toàn

Giống như SDLC, XSPM được sinh ra từ nhu cầu xem xét toàn bộ vòng đời quản lý tư thế bảo mật, bao gồm cả xác nhận từ góc độ tấn công. Kể từ khi thuật ngữ ‘dịch chuyển sang trái' được đặt ra, rất nhiều giải pháp phát hiện và phản hồi có thể tích hợp vào quy trình CI / CD đã xuất hiện. Tuy nhiên, ngay cả khi công nhận một ngăn xếp công cụ phát hiện và phản hồi tiên tiến được tích hợp hoàn hảo và tối ưu hóa, nó vẫn sẽ mắc phải một lỗ hổng cấu trúc. Phát hiện và phản hồi là một cách tiếp cận phản ứng để lại quyền chủ động trong tay kẻ tấn công và giả định trước khả năng phát hiện bất kỳ và tất cả các cuộc tấn công.

Trên thực tế, bản chất ngày càng năng động của bối cảnh mối đe dọa mạng và bản chất bất đối xứng của phòng thủ mạng – kẻ tấn công chỉ cần thành công một lần, trong khi người bảo vệ cần chặn mọi cuộc tấn công – có nghĩa là chỉ tập trung vào phương pháp phát hiện và phản ứng phản ứng là giống như chiến đấu trong cuộc chiến cuối cùng. Đã đến lúc chuyển sang dịch chuyển sang bên trái theo hướng tích hợp quy trình xác thực bảo mật liên tục chủ động.

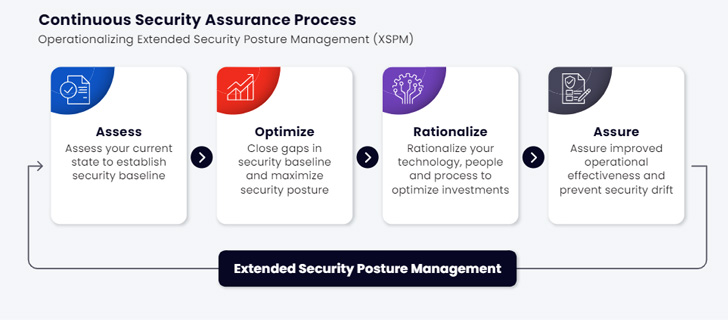

XSPM bao gồm tất cả các yếu tố xác thực bảo mật liên tục và tổ chức chúng theo tư thế bảo mật trong vòng đời bốn giai đoạn – Đánh giá, Tối ưu hóa, Hợp lý hóa, Đảm bảo.

Bước ‘Đánh giá' bao gồm việc tung ra một loạt các cuộc tấn công toàn diện bao gồm chuỗi tiêu diệt cuộc tấn công từ đầu đến cuối. Bước ‘Tối ưu hóa' xác định các kiểm soát bảo mật được định cấu hình sai, cho phép tối ưu hóa chúng để thường bù đắp cho các CVE chưa được vá và giảm khối lượng công việc vá lỗi của nhóm CNTT. Bước ‘Hợp lý hóa' đánh giá hiệu quả của ngăn xếp công cụ phát hiện và phản hồi, cung cấp thông tin chi tiết để cải thiện cấu hình của chúng và xác định các công cụ chồng chéo và khả năng bị thiếu. Bước cuối cùng, ‘Đảm bảo', bao gồm một quy trình phân tích động có thể được tùy chỉnh khi cần thiết và được sử dụng để trực quan hóa các xu hướng của tư thế bảo mật theo thời gian. Năng suất đứng đầu bảo mật, hãy làm cho bảo mật hiệu quả

Việc tối ưu hóa các chương trình an ninh mạng được hỗ trợ bởi khuôn khổ và công nghệ của XSPM cung cấp cho việc sử dụng tốt hơn các quỹ và nguồn lực đầu tư vào an ninh mạng. Giảm chồng chéo, giảm thiểu thời gian vá lỗi, ưu tiên khối lượng công việc, đặt KPI và các lợi ích khác là kết quả trực tiếp từ việc tích hợp bảo mật sớm thay vì hồi tố.

Để đạt được sự tối ưu hóa kết hợp giữa phân bổ nguồn lực và tư thế bảo mật, trước tiên, cả các nhà lãnh đạo quản lý rủi ro và an ninh đều cần thiết lập một đường cơ sở có thể xác thực và có thể liên quan. Với dữ liệu phát ra độc quyền từ mảng phát hiện và phản hồi, thực tế là một quy trình tuần tự không được tối ưu hóa đẩy bước xác thực bảo mật chủ động ở phía sau hàng đợi và dẫn đến việc chống lại các nhóm DevOps và SOC bị chặn. Các mục tiêu không được xác định giữa các nhóm dẫn đến luồng thông tin trái chiều hỗn loạn cản trở quá trình ra quyết định, làm chậm hoạt động và có khả năng dẫn đến việc triển khai không đảm bảo.

Kết hợp cả hai để có phần mềm an toàn – lợi ích của việc nướng XSPM trong SDLC

Khi kiểm tra bảo mật chỉ bắt đầu vào cuối SDLC, sự chậm trễ trong quá trình triển khai do các lỗ hổng bảo mật quan trọng được phát hiện gây ra rạn nứt giữa các nhóm DevOps và SOC. Bảo mật thường bị đẩy về phía sau và không có nhiều sự hợp tác khi giới thiệu một công cụ hoặc phương pháp mới, chẳng hạn như khởi động các cuộc tấn công mô phỏng không thường xuyên nhằm vào đường ống CI / CD.

Ngược lại, một khi phương pháp xác thực bảo mật liên tục toàn diện được triển khai trong SDLC, các mô phỏng kỹ thuật tấn công gọi hàng ngày thông qua công nghệ XSPM tự động hóa tích hợp sẵn sẽ xác định cấu hình sai sớm trong quy trình, khuyến khích sự hợp tác chặt chẽ giữa DevSecOps và DevOps. Với sự hợp tác giữa các nhóm được tích hợp trong cả vòng đời phát triển phần mềm và bảo mật, làm việc với khả năng hiển thị ngay lập tức về các tác động bảo mật, sự liên kết mục tiêu của cả hai nhóm giúp loại bỏ xung đột ban đầu và xích mích sinh ra từ chính trị nội bộ.

Tạo kết quả theo cấp số nhân

Chuyển cực sang trái với xác thực bảo mật liên tục toàn diện cho phép bạn bắt đầu lập bản đồ và hiểu các khoản đầu tư được thực hiện trong các công nghệ phát hiện và phản ứng khác nhau cũng như triển khai các phát hiện để ngăn chặn các kỹ thuật tấn công trên chuỗi tiêu diệt và bảo vệ các yêu cầu chức năng thực tế.

Quy trình trang bị cho các nhóm CNTT tất cả những gì họ cần để xác định các cơ hội củng cố và ổn định việc quản lý tư thế bảo mật ngay từ đầu, tránh sự chậm trễ tốn kém trong việc triển khai và giảm thiểu nguy cơ vi phạm thành công, trong khi các nhóm SOC có được dữ liệu chính xác để xây dựng mối đe dọa chiến lược được thông báo.

Làm thế nào để bạn chủ động ngày hôm nay về tình hình an ninh của công ty bạn?

Lưu ý – Bài viết này được viết và đóng góp bởi Ben Zilberman – Giám đốc Tiếp thị Sản phẩm tại Cymulate.

.