Microsoft đã sửa đổi các biện pháp giảm thiểu của mình đối với các lỗ hổng zero-day mới được tiết lộ và tích cực khai thác trong Exchange Server sau khi phát hiện ra rằng chúng có thể bị bỏ qua một cách đáng kể.

Hai lỗ hổng, được theo dõi là CVE-2022-41040 và CVE-2022-41082, có tên mã là ProxyNotShell do có những điểm tương đồng với một tập hợp lỗ hổng khác có tên là ProxyShell mà gã khổng lồ công nghệ đã giải quyết vào năm ngoái.

Các cuộc tấn công trong tự nhiên lạm dụng các thiếu sót đã xâu chuỗi hai lỗ hổng này để thực thi mã từ xa trên các máy chủ bị xâm nhập với các đặc quyền nâng cao, dẫn đến việc triển khai web shell.

Nhà sản xuất windows, vẫn chưa phát hành bản sửa lỗi, đã thừa nhận rằng một tác nhân đe dọa duy nhất do nhà nước bảo trợ có thể đã vũ khí hóa các lỗi này kể từ tháng 8 năm 2022 trong các cuộc tấn công có mục tiêu hạn chế.

Trong thời gian chờ đợi, công ty đã cung cấp các giải pháp tạm thời để giảm nguy cơ bị khai thác bằng cách hạn chế các kiểu tấn công đã biết thông qua một quy tắc trong Trình quản lý IIS.

Tuy nhiên, theo nhà nghiên cứu bảo mật Jang (@testanull), mẫu URL có thể dễ dàng bị phá vỡ, với nhà phân tích lỗ hổng cấp cao Will Dormann lưu ý rằng các biện pháp giảm thiểu khối là “chính xác không cần thiết và do đó không đủ.”

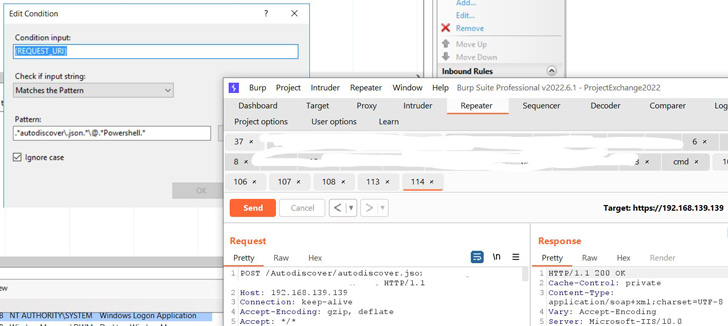

Kể từ đó, Microsoft đã sửa đổi quy tắc Ghi lại URL (cũng có sẵn dưới dạng tập lệnh PowerShell độc lập) để tính đến điều này –

Mở Trình quản lý IIS Chọn Trang web Mặc định Trong Dạng xem Tính năng, nhấp vào Ghi lại URL Trong ngăn Tác vụ ở phía bên phải, nhấp vào Thêm (các) Quy tắc… Chọn Chặn Yêu cầu và nhấp vào OK Thêm chuỗi “. * Autodiscover \ .json. * Powershell. * “(Không bao gồm dấu ngoặc kép) Chọn Biểu thức chính quy trong Sử dụng Chọn Hủy yêu cầu trong Cách chặn và sau đó nhấp vào OK Mở rộng quy tắc và chọn quy tắc có mẫu:. * Autodiscover \ .json. * Powershell. * Và nhấp vào Chỉnh sửa trong Điều kiện Thay đổi đầu vào Điều kiện từ {URL} thành {REQUEST_URI}

Không rõ ngay lập tức khi nào Microsoft có kế hoạch thúc đẩy một bản vá cho hai lỗ hổng này, nhưng có khả năng chúng có thể được vận chuyển như một phần của bản cập nhật Patch Tuesday vào tuần tới vào ngày 11 tháng 10 năm 2022.