Trong bối cảnh ‘Sự từ chức lớn', thiệt hại từ việc nhân viên (hoặc nhà thầu) rời bỏ tổ chức có thể là một trong những rủi ro lớn nhất mà các nhóm CNTT phải đối mặt ngày nay. Thực tế là trong môi trường máy tính doanh nghiệp bận rộn, việc người dùng tham gia và tắt máy là một thực tế của cuộc sống hàng ngày.

Khi số lượng nhân viên nằm trong phạm vi lãnh thổ năm con số – và toàn bộ mạng lưới các nhà thầu cũng phải được tính đến – thật dễ dàng để mất theo dõi xem ai là người đến và đi. Thông thường, có những bước “giới thiệu” bị lãng quên – vô hiệu hóa hoặc xóa người dùng khỏi Active Directory hoặc IAM là không đủ vì người dùng có thể có thông tin đăng nhập cục bộ trên một số nền tảng SaaS hoặc các hệ thống nhạy cảm khác.

Về mặt kỹ thuật, có nhiều cách để tự động hóa quá trình giới thiệu bằng các giao thức như ánh xạ SCIM và JIT; tuy nhiên, nó đòi hỏi mức độ trưởng thành cao trong môi trường CNTT và đội ngũ nhân viên để thực hiện nó.

Đối với các tổ chức không triển khai SCIM hoặc JIT, những nhân viên đã thành thạo vẫn có thể có thông tin đăng nhập cục bộ trên một số nền tảng SaaS được sử dụng thường xuyên hoặc các hệ thống nhạy cảm khác của họ. Việc để nguyên quyền truy cập của những người dùng này sẽ khiến các tổ chức có quyền truy cập dữ liệu trái phép.

Khi nói đến việc loại bỏ người dùng cũ khỏi hệ thống – hủy cấp phép – có một số phương pháp hay nhất mà bạn nên ghi nhớ và làm theo.

Các phương pháp hay nhất trong việc hủy cấp phép

Giữ một khoảng không quảng cáo – Điều cần thiết là các nhóm CNTT luôn cập nhật hồ sơ cập nhật về tất cả người dùng có quyền truy cập vào hệ thống của công ty. Một kênh liên lạc với nguồn nhân lực nên được thiết lập để bám sát các sự kiện ảnh hưởng đến khoảng không quảng cáo của người dùng, chẳng hạn như việc nhân viên bị thôi việc. Để có hiệu quả từ quan điểm bảo mật, các hệ thống này cần phải có khả năng xem xét kỹ lưỡng cả người dùng bên trong và bên ngoài. Bối cảnh nhà cung cấp có thể liên tục thay đổi.

Luôn đề phòng – Ngoài việc theo dõi những người dùng hệ thống dự định, các nhóm CNTT cần có khả năng khám phá người dùng chiếm toàn bộ hệ thống mà họ có thể đang truy cập – cả những hệ thống trong môi trường kế thừa, như hệ thống tại chỗ và trong đám mây mọc lên như nấm Môi trường.

Kiểm soát truy cập nghiêm ngặt – Điều bắt buộc là các nhóm CNTT phải phát triển các giao thức giới thiệu và giới thiệu để đảm bảo toàn bộ quyền truy cập máy tính của nhân viên có đặc quyền. Nếu một nhân viên có quyền truy cập vào 3 hệ thống nội bộ và 30 hệ thống được lưu trữ trên đám mây, thì việc hạn chế rõ ràng quyền truy cập vào những hệ thống tại chỗ đó sẽ để lại lỗ hổng thông tin mà họ sẽ giữ quyền truy cập.

Cách tự động hóa quy trình hủy cấp phép

Công việc lập bản đồ và bảo mật tỉ mỉ mà quy trình này đòi hỏi từ một nhóm bảo mật là rất lớn. Một giải pháp quản lý tư thế bảo mật saas, như Adaptive Shield, có thể hợp lý hóa quy trình này – một truy vấn đơn giản trong kho người dùng của Adaptive Shield có thể tiết lộ tư thế người dùng của tài khoản người dùng đã hủy cấp phép trên toàn bộ ngăn xếp SaaS.

Khi nói đến việc hủy cấp phép các tài khoản này, các công cụ điều phối cung cấp cho các nhóm bảo mật một cách dễ dàng để tích hợp các khả năng của Adaptive Shield vào một quy trình hủy cấp phép tự động. Điều này giúp đơn giản hóa đáng kể quy trình, giảm lượng thời gian cần thiết để hủy cấp phép hoàn toàn người dùng và đảm bảo rằng không có tài khoản nào còn hoạt động.

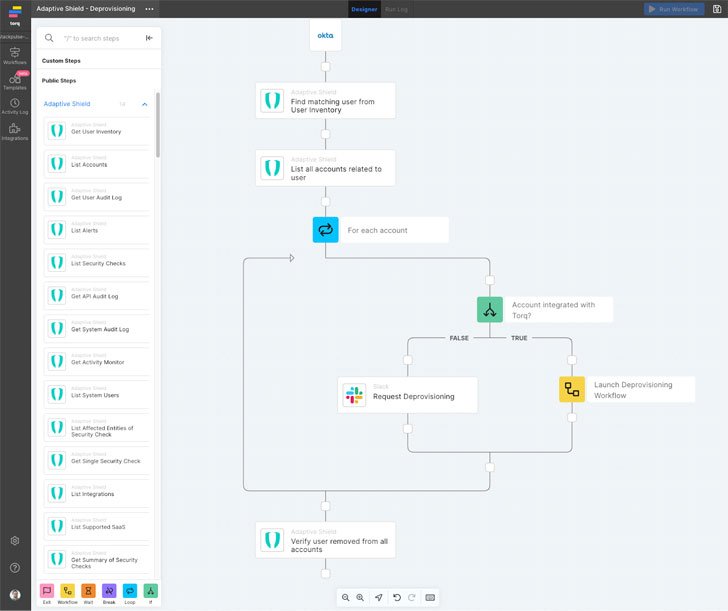

Trong hình trên, bạn có thể thấy một quy trình làm việc tiềm năng trong đó:

Việc hủy cấp phép IAM ban đầu có thể được sử dụng làm móc nối để thông báo cho Adaptive Shield rằng sự kiện hủy cấp phép đã xảy ra. Adaptive Shield có thể thăm dò bối cảnh SaaS tích hợp của tổ chức để tìm hồ sơ cho người dùng đó. Khi Adaptive Shield phát hiện một tài khoản đang hoạt động, nó sẽ kích hoạt quy trình làm việc trong công cụ tự động hóa xác định tài khoản và hủy kích hoạt nó. Nếu không thể trực tiếp hủy kích hoạt tài khoản, nó sẽ gửi một thông báo qua Slack tới quản trị viên, yêu cầu họ xác nhận việc hủy kích hoạt. Sau đó, công cụ tự động hóa sẽ chạy lại kiểm tra bảo mật trong Lá chắn thích ứng, để xác minh việc hủy kích hoạt tài khoản.

Quy trình làm việc này chỉ là một ví dụ về cách tích hợp của Adaptive Shield với một công cụ điều phối hợp lý hóa quy trình hủy cấp phép thông qua tự động hóa; không chỉ để giảm bớt gánh nặng của việc kiểm tra thủ công và hủy kích hoạt tài khoản, mà còn cung cấp khả năng hiển thị và kiểm soát liên tục nhằm tăng cường vị thế bảo mật SaaS của tổ chức.

Tìm hiểu thêm về cách tự động hủy cấp phép cho tổ chức của bạn.

.