Ngày 04 tháng 5 năm 2023Ravie LakshmananQuản lý API / Lỗ hổng bảo mật

Ba lỗ hổng bảo mật mới đã được tiết lộ trong dịch vụ Microsoft Azure API Management có thể bị các tác nhân độc hại lạm dụng để có quyền truy cập vào thông tin nhạy cảm hoặc dịch vụ phụ trợ.

Theo công ty bảo mật đám mây Ermetic của Israel, điều này bao gồm hai lỗ hổng giả mạo yêu cầu phía máy chủ (SSRF) và một trường hợp của chức năng tải lên tệp không hạn chế trong cổng thông tin dành cho nhà phát triển Quản lý API.

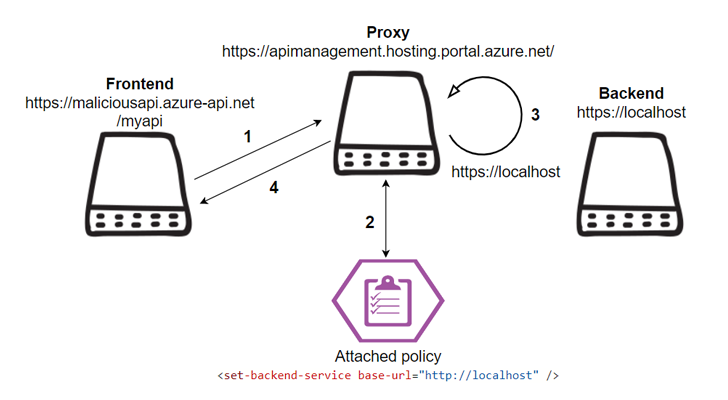

Nhà nghiên cứu bảo mật Liv Matan cho biết trong một báo cáo được chia sẻ với The Hacker News: “Bằng cách lạm dụng các lỗ hổng SSRF, kẻ tấn công có thể gửi yêu cầu từ Proxy CORS của dịch vụ và chính proxy lưu trữ, truy cập vào các tài sản Azure nội bộ, từ chối dịch vụ và vượt qua tường lửa của ứng dụng web”.

“Với việc truyền tải đường dẫn tải tệp lên, kẻ tấn công có thể tải các tệp độc hại lên khối lượng công việc nội bộ được lưu trữ trên Azure.”

Quản lý API Azure là một nền tảng quản lý nhiều đám mây cho phép các tổ chức hiển thị API của họ một cách an toàn cho khách hàng bên ngoài và nội bộ, đồng thời cho phép nhiều trải nghiệm được kết nối.

Trong số hai lỗ hổng SSRF được xác định bởi Ermetic, một trong số đó là một bản sửa lỗi do Microsoft đưa ra để giải quyết một lỗ hổng tương tự được báo cáo bởi Orca vào đầu năm nay. Lỗ hổng khác nằm trong chức năng proxy Quản lý API.

Việc khai thác các lỗ hổng SSRF có thể dẫn đến mất tính bảo mật và tính toàn vẹn, cho phép tác nhân đe dọa đọc tài nguyên Azure nội bộ và thực thi mã trái phép.

Mặt khác, lỗ hổng truyền tải đường dẫn được phát hiện trong cổng thông tin dành cho nhà phát triển bắt nguồn từ việc thiếu xác thực loại tệp và đường dẫn của các tệp được tải lên.

Người dùng được xác thực có thể tận dụng kẽ hở này để tải các tệp độc hại lên máy chủ cổng thông tin của nhà phát triển và thậm chí có khả năng thực thi mã tùy ý trên hệ thống cơ bản.

Sau tiết lộ có trách nhiệm, cả ba lỗ hổng đã được vá bởi Microsoft.

Phát hiện này được đưa ra vài tuần sau khi các nhà nghiên cứu từ Orca trình bày chi tiết về một “lỗ hổng do thiết kế” trong Microsoft Azure có thể bị kẻ tấn công khai thác để giành quyền truy cập vào tài khoản lưu trữ, di chuyển ngang trong môi trường và thậm chí thực thi mã từ xa.

Nó cũng theo sau việc phát hiện ra một lỗ hổng Azure khác có tên là EmojiDeploy có thể cho phép kẻ tấn công chiếm quyền kiểm soát ứng dụng được nhắm mục tiêu.