Ngày 19 tháng 12 năm 2022Ravie Lakshmanan

Một biến thể Rust của một chủng ransomware được gọi là Chương trình nghị sự đã được phát hiện trong thực tế, khiến nó trở thành phần mềm độc hại mới nhất sử dụng ngôn ngữ lập trình đa nền tảng sau BlackCat, Hive, Luna và RansomExx.

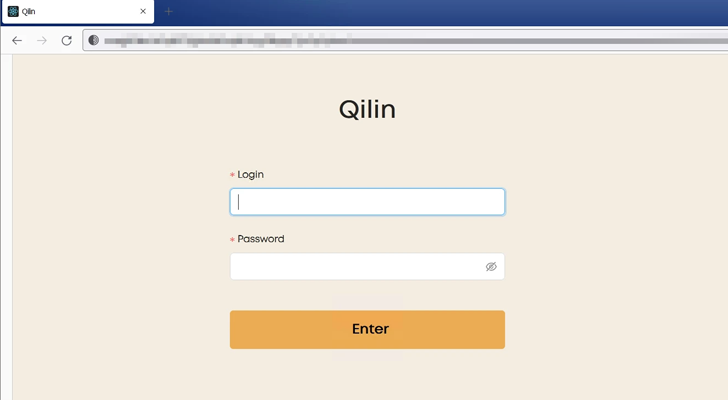

Chương trình nghị sự, được quy cho một nhà điều hành có tên Qilin, là một nhóm ransomware dưới dạng dịch vụ (RaaS) có liên quan đến một loạt các cuộc tấn công chủ yếu nhắm vào các ngành sản xuất và CNTT ở các quốc gia khác nhau.

Một phiên bản trước của ransomware, được viết bằng Go và được tùy chỉnh cho từng nạn nhân, đã chọn ra các lĩnh vực giáo dục và chăm sóc sức khỏe ở các quốc gia như Indonesia, Ả Rập Saudi, Nam Phi và Thái Lan.

Chương trình nghị sự, giống như phần mềm tống tiền Hoàng gia, mở rộng ý tưởng mã hóa một phần (còn gọi là mã hóa gián đoạn) bằng cách định cấu hình các tham số được sử dụng để xác định tỷ lệ phần trăm nội dung tệp sẽ được mã hóa.

Một nhóm các nhà nghiên cứu từ Trend Micro cho biết trong một báo cáo tuần trước: “Chiến thuật này đang trở nên phổ biến hơn đối với những kẻ tấn công ransomware vì nó cho phép chúng mã hóa nhanh hơn và tránh bị phát hiện dựa nhiều vào hoạt động đọc/ghi tệp”.

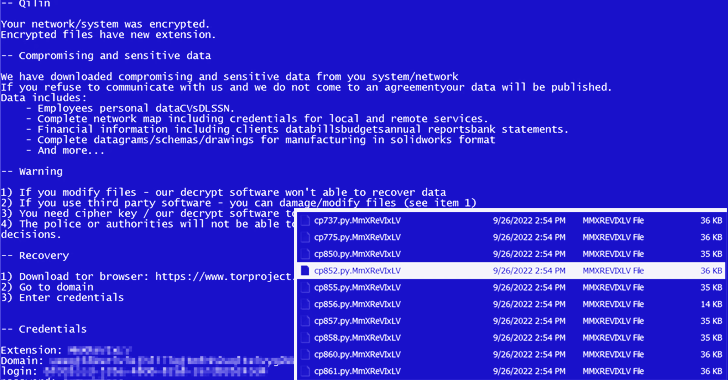

Một phân tích về nhị phân ransomware tiết lộ rằng các tệp được mã hóa có phần mở rộng là “MmXReVIxLV” trước khi tiếp tục bỏ ghi chú đòi tiền chuộc vào mọi thư mục.

Ngoài ra, phiên bản Rust của Agenda có khả năng chấm dứt quy trình Windows AppInfo và vô hiệu hóa Kiểm soát tài khoản người dùng (UAC), điều này giúp giảm thiểu tác động của phần mềm độc hại bằng cách yêu cầu quyền truy cập quản trị để khởi chạy chương trình hoặc tác vụ.

Các nhà nghiên cứu lưu ý: “Hiện tại, các tác nhân đe dọa của nó dường như đang chuyển mã ransomware của họ sang Rust vì các mẫu gần đây vẫn thiếu một số tính năng được thấy trong các tệp nhị phân ban đầu được viết trong biến thể Golang của ransomware”.

“Ngôn ngữ rỉ sét đang trở nên phổ biến hơn trong số các tác nhân đe dọa vì nó khó phân tích hơn và có tỷ lệ phát hiện thấp hơn bởi các công cụ chống vi-rút.”