Các tổ chức ở các quốc gia nói tiếng Tây Ban Nha như Mexico và Tây Ban Nha nằm trong chiến dịch mới được thiết kế để cung cấp Grandoreiro trojan ngân hàng.

“Trong chiến dịch này, những kẻ đe dọa đóng giả các quan chức chính phủ từ Văn phòng Tổng chưởng lý của Thành phố Mexico và từ Bộ Công dưới dạng email lừa đảo để dụ nạn nhân tải xuống và thực hiện ‘Grandoreiro', một trojan ngân hàng sung mãn. đã hoạt động ít nhất từ năm 2016 và nhắm mục tiêu cụ thể đến người dùng ở Mỹ Latinh, “Zscaler cho biết trong một báo cáo.

Các cuộc tấn công đang diễn ra, bắt đầu vào tháng 6 năm 2022, đã được quan sát nhằm vào các lĩnh vực ô tô, xây dựng dân dụng và công nghiệp, hậu cần và máy móc thông qua nhiều chuỗi lây nhiễm ở Mexico và các ngành sản xuất hóa chất ở Tây Ban Nha.

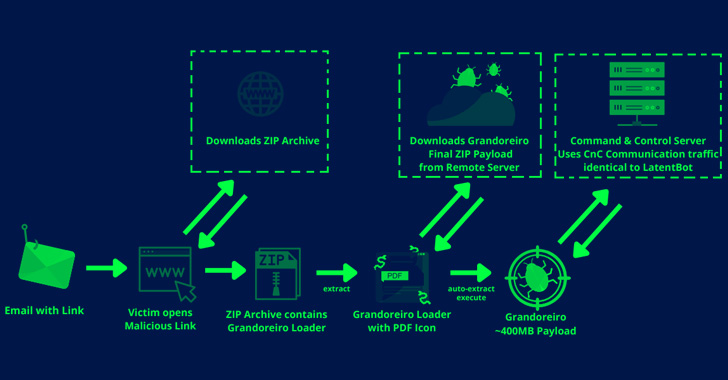

Các chuỗi tấn công đòi hỏi phải tận dụng các email lừa đảo được viết bằng tiếng Tây Ban Nha để lừa nạn nhân tiềm năng nhấp vào một liên kết nhúng để truy xuất một kho lưu trữ ZIP, từ đó được trích xuất một trình tải giả mạo như một tài liệu PDF để kích hoạt quá trình thực thi.

Các tin nhắn lừa đảo tích hợp một cách nổi bật các chủ đề xoay quanh việc hoàn lại tiền thanh toán, thông báo kiện tụng, hủy bỏ các khoản vay thế chấp và chứng từ gửi tiền, để kích hoạt các lây nhiễm.

“Đây [loader] chịu trách nhiệm tải xuống, giải nén và thực thi tải trọng 400 MB cuối cùng ‘Grandoreiro' từ máy chủ HFS Từ xa, máy chủ này sẽ giao tiếp với [command-and-control] Máy chủ sử dụng lưu lượng giống hệt như LatentBot, “nhà nghiên cứu Niraj Shivtarkar của Zscaler cho biết.

Đó không phải là tất cả. Trình tải cũng được thiết kế để thu thập thông tin hệ thống, truy xuất danh sách các giải pháp chống vi-rút đã cài đặt, ví tiền điện tử, ứng dụng ngân hàng và thư, đồng thời lọc thông tin đến một máy chủ từ xa.

Được quan sát trong tự nhiên ít nhất sáu năm, Grandoreiro là một cửa sau mô-đun với một loạt các chức năng cho phép nó ghi lại các lần nhấn phím, thực hiện các lệnh tùy ý, bắt chước các chuyển động của chuột và bàn phím, hạn chế quyền truy cập vào các trang web cụ thể, tự động cập nhật và thiết lập bền bỉ thông qua thay đổi Windows Registry.

Hơn nữa, phần mềm độc hại được viết bằng Delphi và sử dụng các kỹ thuật như đệm nhị phân để tăng kích thước nhị phân lên 200MB, triển khai CAPTCHA để trốn tránh hộp cát và giao tiếp C2 bằng cách sử dụng tên miền phụ được tạo thông qua thuật toán tạo tên miền (DGA).

Đặc biệt, kỹ thuật CAPTCHA yêu cầu hoàn thành thủ công kiểm tra phản ứng thử thách để thực thi phần mềm độc hại trong máy bị xâm nhập, có nghĩa là thiết bị cấy ghép không được chạy trừ khi và cho đến khi nạn nhân giải được CAPTCHA.

Các phát hiện cho thấy Grandoreiro đang tiếp tục phát triển thành một phần mềm độc hại tinh vi với các đặc điểm chống phân tích mới, cấp cho những kẻ tấn công khả năng truy cập từ xa đầy đủ và gây ra các mối đe dọa đáng kể cho nhân viên và tổ chức của họ.

Sự phát triển cũng đến hơn một năm sau khi các cơ quan thực thi pháp luật Tây Ban Nha bắt giữ 16 cá nhân thuộc một mạng lưới tội phạm liên quan đến việc điều hành Mekotio và Grandoreiro vào tháng 7 năm 2021.

.